まかふぃーぶはじめました 第14回

後編・マカフィーに内緒で「マカフィー・ウイルス駆除サービス」を試す!

マカフィーのお姉さんが僕のPCを優しく治してくれた(意味深)

2012年07月19日 09時00分更新

マカフィー御用達ソフトでまずは状況確認

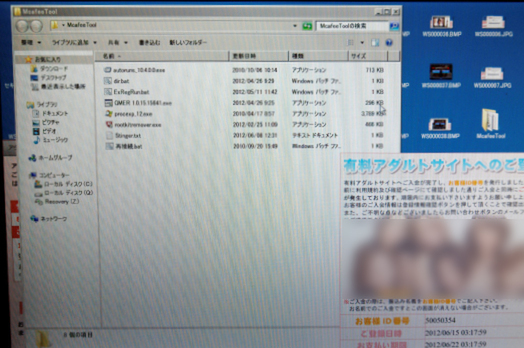

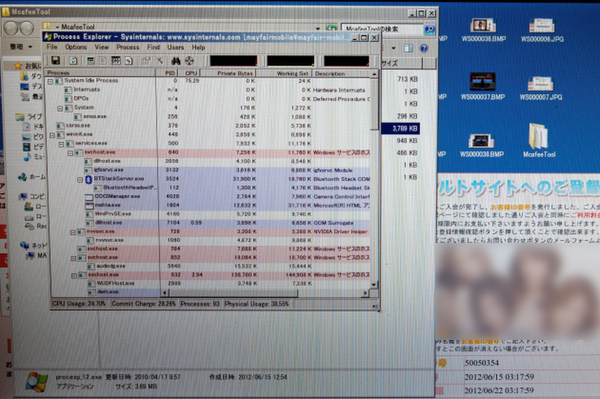

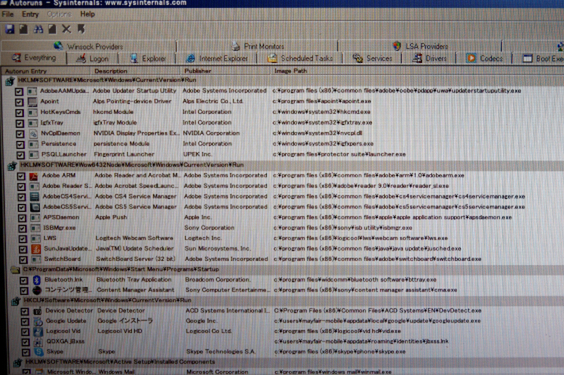

リモート接続が完了すると「McafeeTool」フォルダーをまずは送信して、マカフィー御用達ソフトで状況の確認から始まる。同フォルダーにはAutoruns for WindowsやGMER、Process Explorer、rootkitremoverなどが入っていた。

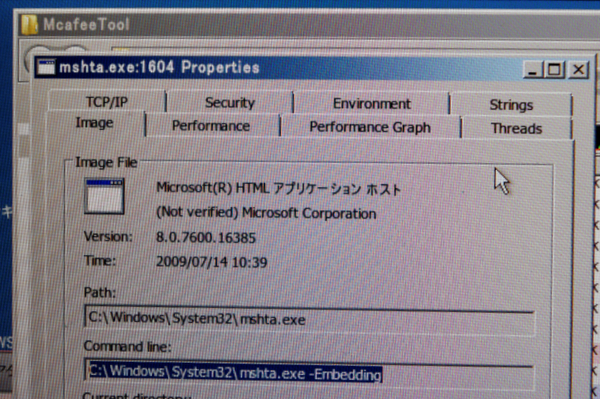

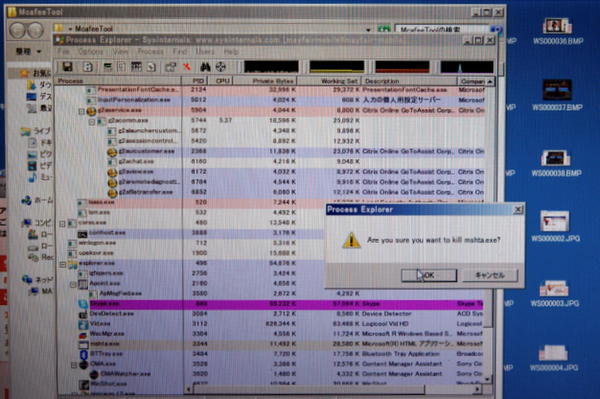

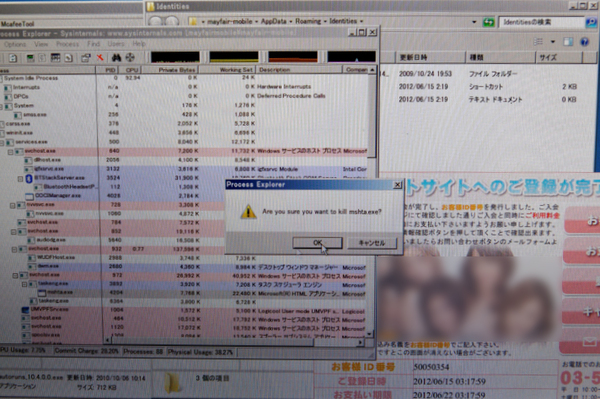

まず最初に実行したのはProcess Explorer。怪しげな実行ファイルが動いていないかをチェックしていく。ここで発見されたプロセスは「mshta.exe」。1つではなく、複数存在していたので、このプロセスを停止させる。

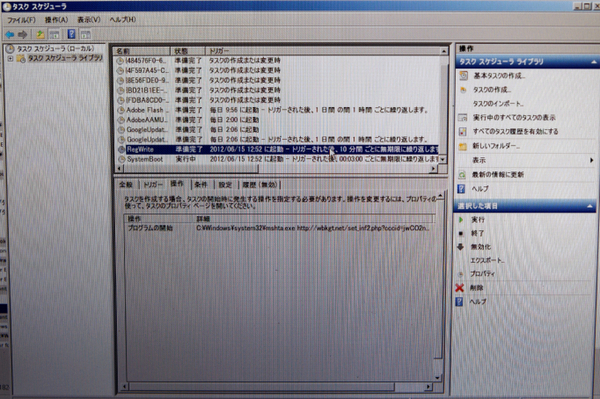

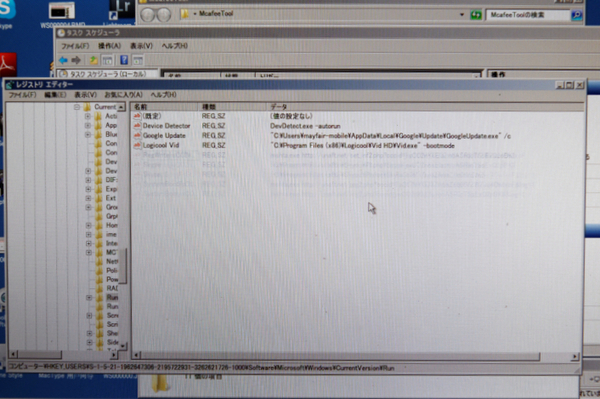

次にAutoruns for Windowsで、起動時に自動的に実行される項目の確認。やはりここでも実行するように登録されていたので、チェックボックスを解除。タスクスケジューラーのチェックでも設定が見つかったので同様に削除していった。

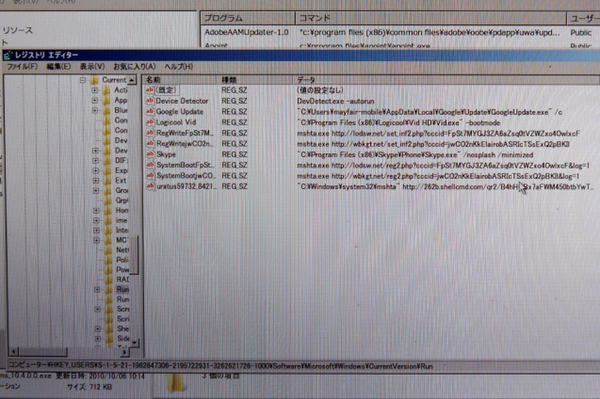

さらにシステム情報にあるスタートアッププログラムにも存在。レジストリに書き込まれていたため、レジストリエディターを起動して該当部分を削除。これで一連の流れは完了。この時点で、画面左側のポップアップは表示されなくなったので、確認のため再起動。

以上でまず1つめのポップアップが消えた。次は右端を占有し、一定間隔で最前面に出てくる面倒なほうへの対処。これも先と同様の流れの末、再起動。よくあるパターンだったのか、マカフィー担当者の処置はじつに体系付けられた操作で気持ちがいいものだった。

もちろん、このときに気になることがあれば質問してもOKだし、電話代が気になるようなら処置が終わるまで切っておくこともできる。

この連載の記事

-

第29回

デジタル

2013年セキュリティ事件を振り返る:日本を狙ったマルウェアで被害が続発 -

第28回

デジタル

7億円盗んだ「日本のオンラインバンキング専用」ウイルス -

第27回

デジタル

第6話:情報漏洩アプリを作ってもお咎めなし!? -

第26回

デジタル

アナタも国家組織に狙われている!具体的にはトイレで! -

第25回

デジタル

第5話:スマホの中身を合法(?)的にゲットせよ!? -

第24回

デジタル

「黒子は俺の嫁」から超堅牢パスワードを作ってみた -

第23回

デジタル

オンラインゲーマーよ!6文字パスワードは17秒で破られる -

第22回

デジタル

第4話:ボットネットは変態ゾンビの夢を見るか? -

第21回

デジタル

第3話:JKのスマホがゾンビ化で世界がヤバイ -

第20回

デジタル

魔法少女(物理)見参!第2話「その名はマカルージュ」 -

第19回

デジタル

魔法少女も始めました!第1話「セキュリティ突破会議」 - この連載の一覧へ