連載:今週の「ざっくり知っておきたいIT業界データ」 第63回

メタバース、クラウド、働き方、ランサムウェア、ヒット商品予測まで

今年のテック業界はどうなる? 各社「2023年動向予測」まとめ

2023年01月04日 08時00分更新

セキュリティ:ランサムウェアはさらに深刻な脅威となる

サイバーセキュリティ領域は、残念ながら2022年も話題に事欠かない年となりました。たとえばチェック・ポイント・ソフトウェア・テクノロジーズによると、2022年第3四半期(2022年7~9月期)に発生したサイバー攻撃の件数は、前年同期比で28%の増加となっています。

トレリックスが、日本国内の経営層や情報システム部門などのビジネスパーソンを対象に意識調査を実施してまとめた「2022年の10大セキュリティ事件」では、以下の3つの事件がトップ3に取り上げられています。

・大手外食チェーン元役員による競合企業への営業秘密の持ち出し

・大手自動車メーカーの部品メーカーがサイバー攻撃を受け、工場やラインが停止

・ロシアによるウクライナ軍事侵攻とサイバー攻撃の「ハイブリッド戦争」

●Trellix (トレリックス)、2022年の10大セキュリティ事件ランキングを発表(2022年12月14日)

それでは、2023年のセキュリティ領域ではどんなことが起きると予測されているのでしょうか。

まず、ランサムウェアの脅威は収まりそうにありません。従来のようなデータ暗号化ではなく、「盗み出した機密データを公開するぞ」と脅迫する「二重恐喝」手法が増加しており、その脅威はより深刻なものになりそうです。アバスト、クラウドストライク、Splunk、チェック・ポイント、ソフォスが、それぞれ次のように予測しています。

・情報漏洩の増加により、ランサムウェアの脅威がより深刻に(アバスト)

・2023年、恐喝がサイバー犯罪で最も用いられる手段となり、データ漏洩専門のマーケットプレイスが大幅に拡大(クラウドストライク)

・ランサムウェア攻撃では暗号化の過程を省略して脅迫してくる(Splunk)

・ランサムウェアのエコシステムは当局の目を逃れるために、より小規模かつ機敏な犯罪グループを形成する方向性をとりながら、今後も進化・拡大(チェック・ポイント)

・サービスとしてのランサムウェア(RaaS)経済圏の発展。EDRの検出を回避する場合も(ソフォス)

●アバスト、2023年の脅威予測を発表(2022年12月19日)

●CrowdStrike、2023年に注意すべき5つのサイバー脅威およびパートナー動向予測を発表

●Splunk、2023年の予測を発表:ビジネスレジリエンスに対する統一ビジョン(2022年12月15日)

●Check Point Software’s Cybersecurity Predictions for 2023(2022年11月10日)

●ソフォス、2023年版脅威レポートを公開(2022年12月13日)

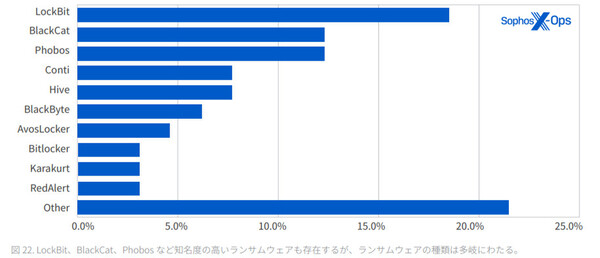

ソフォスが検出したランサムウェアの種類は多岐にわたる(出典:ソフォス)

企業/組織では、データの保存場所がオンプレミス、複数のクラウド(IaaS/PaaS/SaaS)へと分散化/複雑化しており、データ保護も十分にはできていないため、情報漏洩事故が起きやすい環境になっています。Impervaでは次のように予測しています。

・2023年には情報漏洩に関連して過去最高額の罰金額が科される

●2023 Predictions: API Security the new Battle Ground in Cybersecurity(2022年12月8日)

セキュリティ:「脆弱なAPI」など新たな攻撃ターゲットが生まれる

新たな攻撃ターゲットとして、脆弱なAPIを狙うトレンドを指摘するものもあります。

・APIが次なる進入経路に(クラウドストライク)

・APIが悪性ボットの標的に(Imperva)

●CrowdStrike、2023年に注意すべき5つのサイバー脅威およびパートナー動向予測を発表

●2023 Predictions: API Security the new Battle Ground in Cybersecurity(2022年12月7日)

攻撃者の新たなターゲットはAPIだけではなく、ありとあらゆるスキを狙ってきます。ほかにも以下のような予測が出ています。

・モバイルデバイス(Android、iOS)が新しいタイプのサイバー犯罪の舞台に(ソフォス)

・Chromeの脅威が増加、2023年には悪意あるAndroid、プログレッシブWebアプリ、Chromeウェブストアの拡張機能を通じた被害者にChromebookユーザーが含まれる(マカフィー)

・コラボレーションツールの弱体化。犯罪者はSlack、MS Teams、OneDrive、Google Driveなどに狙いを拡大する(チェック・ポイント)

・クラウドに特化した攻撃が主流になる(ウィズセキュア)

・2038年問題(日時カウントのオーバーフローで古いコンピューターが誤作動する問題)は思っているよりも早くやってくる(ウィズセキュア)

・犯罪者が導入に不備のあるゼロトラストフレームワークを悪用(デジサート)

●ソフォス、2023年版脅威レポートを公開(2022年12月13日)

●マカフィーの 2023 年の脅威動向予測: 進化と悪用(2022年12月7日)

●Check Point Software’s Cybersecurity Predictions for 2023(2022年11月10日)

●ウィズセキュア、2023年のサイバー脅威に関する予測を発表(2022年12月15日)

●デジサートが予測する 2023 年のセキュリティ(2022年11月10日)

セキュリティ:SBOM(ソフトウェア構成表)元年

「ソフトウェアサプライチェーン問題」も引き続き注視すべき領域です。過去のSolarWindsに対する攻撃事件などを受けて、米国では政府調達システムにソフトウェア構成表(SBOM)提出を義務付ける大統領令が出されていますが、そうした動きが民間でも進むと予測されています。

・ソフトウェアサプライチェーン攻撃の影響で、2023年はSBOMの年に(デジサート)

●デジサートが予測する 2023 年のセキュリティ(2022年11月10日)

セキュリティ領域ではそのほか、AIや量子コンピューティングといったテクノロジーの急速な進化に伴う予測もあります。

・ディープフェイクの武器化(チェック・ポイント)

・AIが広がり、偽情報の拡散が増加(マカフィー)

・量子コンピュータにより、暗号アルゴリズム移行の俊敏性(暗号メカニズムを素早く切り替える)が重要に(デジサート)

●Check Point Software’s Cybersecurity Predictions for 2023(2022年11月10日)

●マカフィーの 2023 年の脅威動向予測: 進化と悪用(2022年12月7日)

●デジサートが予測する 2023 年のセキュリティ(2022年11月10日)

これまでも長年指摘されてきたセキュリティ人材不足ですが、さらに深刻な課題となりそうです。

・データの分散、想定外のコスト、セキュリティの不足事態を防ぐため、変化に柔軟に対応できるセキュリティ人材の確保が課題になる(Imperva)

●2023 Predictions: API Security the new Battle Ground in Cybersecurity(2022年12月8日)

本記事はアフィリエイトプログラムによる収益を得ている場合があります

この連載の記事

-

第236回

ITトピック

AIによるソフト開発加速の裏で「未テストの本番投入」も増加/「AIで日常生活が変わった」まだ45%/企業のコンサルへの不満、ほか -

第235回

ITトピック

SCS評価制度でセキュリティ投資「増額予定」が8割/大企業と中小企業のAI導入格差は2.7倍/情シスの3人に2人が「シャドーAI増加」実感、ほか -

第234回

ITトピック

AIセキュリティで必要な6つの対策/20代の半数が「検索エンジンを使わない」/生成AIツールはエンジニアの「業務インフラ」へ、ほか -

第233回

ITトピック

企業内“20代優遇”で30代が孤立/APAC政府で「ソブリンAI」投資意欲高まる/南海トラフ地震、企業の危機意識は高いが備えは低調、ほか -

第232回

ITトピック

「AI導入で人員を減らしても収益は増えない」その理由/「専任情シス不在」中小企業の3社に2社/ユーザーアカウント流出が加速、ほか -

第231回

ITトピック

情シスが答えた“AI時代に生き残るSaaS”の条件/企業の「攻めのDX」シフトが鮮明に/老後の所得中央値は月額32万円、ほか -

第230回

ITトピック

管理職ほど機密情報をAIに入力している実態、なぜ?/27卒学生の就職人気、IT業界トップ企業は/最新インシデントの傾向10パターンまとめ、ほか -

第229回

ITトピック

AIインフラ市場に大きな転機、中心は推論へ/ERPカスタマイズの“負の影響”明らかに/成熟したIPゲーム市場の成長戦略は、ほか -

第228回

ITトピック

若手が言わない“本音の退職理由”上位は/「データ停止は景気後退よりも企業の脅威」6割/クライアントに告げずAI活用するフリーランス、ほか -

第227回

ITトピック

AIエージェントで変わる世界の政府、日本は出遅れ/新卒IT技術者、女性比率が28%に上昇/40代は“新着アプリ”を入れない?、ほか -

第226回

ITトピック

エンジニアがAIコーディングに感じるメリットと課題/「数年以内にAIエージェントから深刻な情報漏洩」の予測、対策は? ほか - この連載の一覧へ