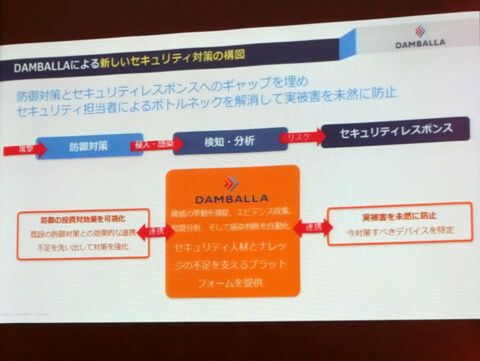

検知した脅威に“対策優先度”を付け通知、迅速な対応を促す「DAMBALLA Failsafe」

ビッグデータと機械学習で標的型攻撃対策、ダンバラが日本進出

2015年04月08日 06時00分更新

感染後の検出・対応を短期間で達成に導くための新製品

標的型攻撃対策製品「DAMBALLA Failsafe」を開発・提供する米DAMBALLA(ダンバラ)は4月7日、日本オフィスの開設と、販売パートナーのアズジェントによる国内販売開始を発表した。「ビッグデータ」と「機械学習」をキーワードに、日本の標的型攻撃対策製品の市場を開拓する。

2006年、ジョージア工科大学のセキュリティ研究者を中心に設立されたDAMBALLA。昨年からグローバル展開を開始したばかりだが、すでに20カ国100社の金融機関や製造業などで導入され、評価を得ている。新たな市場として日本に注目する同社は、ビッグデータと機械学習をキーワードに日本の標的型攻撃対策製品の市場を開拓する。

DAMBALLA Failsafeは、アンチウイルス製品の検出をすり抜け、社内ネットワークへの侵入に成功したマルウェアに対し、感染活動やC&Cサーバとの通信などを含む挙動を検知・分析し、ビジネスへの深刻な影響度に基づく“優先順位”をつけて通知する。

マルウェアなどの検知・分析を行うDAMBALLA Failsafe

「これまでのセキュリティ対策は『防御』に重きが置かれており、疑わしいものはすべて通知してきた。その結果、セキュリティ部門には日々膨大なアラートが届き、実害のあるものを切り分けるだけでも大変な作業だった。ある調査によると、大手企業では毎週1万7000件のアラートを受けていたが、本当に怪しいと思われるアラートはわずか12%だったという」(米DAMBALLA CEO、デビット・ショルツ氏)

ショルツ氏は、セキュリティ部門ではアラート分析だけで数カ月、発見した深刻なリスクへの対応にはさらに数週間かかるのに対し、攻撃者は一瞬で侵入できると指摘する。

DAMBALLA Inc. CEOのデビッド・ショルツ氏

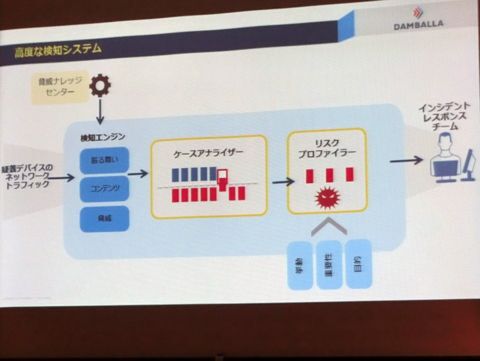

DAMBALLA Failsafeでは、8つの検知エンジンを実装しており、C&Cサーバを含む通信からの攻撃者情報の特定、ファイルのダウンロードやHTTPリクエストの精査、自動化された活動やふるまいの検出、回避行動の発見、エビデンス収集などを実行。その後、収集した情報をケースアナライザーで相関分析し、9つのリスク分析エンジンで「深刻度」を割り出してから、「対応優先度」を付けてセキュリティ担当者へと通知する。

DAMBALLA Failsafeの仕組み。リスク深刻度を割り出し、対応優先度を付けてアラートを上げるのが特徴

検知エンジンは、DAMBALLA Threat Intelligence Centerで作成される。同センターは、年間8兆のパッシブDNSレコードやインターネット通信/モバイルデータ(世界のインターネットトラフィックの約12%)など、膨大な情報から検知モデルを作成し、DAMBALLA Failsafeに配信している。

「同センターでは常に最新の脅威を調査し、検知エンジンの開発を行っている。今年中にも検知エンジンを2つ追加する予定だ」(ショルツ氏)

DAMBALLA Threat Intelligence Center

(→次ページ、大企業やxSP向けに展開、「導入した瞬間から異常を検知」)

本記事はアフィリエイトプログラムによる収益を得ている場合があります