急速に悪質化する不正プログラム対策の国内最前線!

トレンドマイクロ“リージョンラボ” その実態を見た

2010年01月14日 09時00分更新

Webサイト感染型「ガンブラー」の脅威と

USBメモリーによる感染拡大の危険

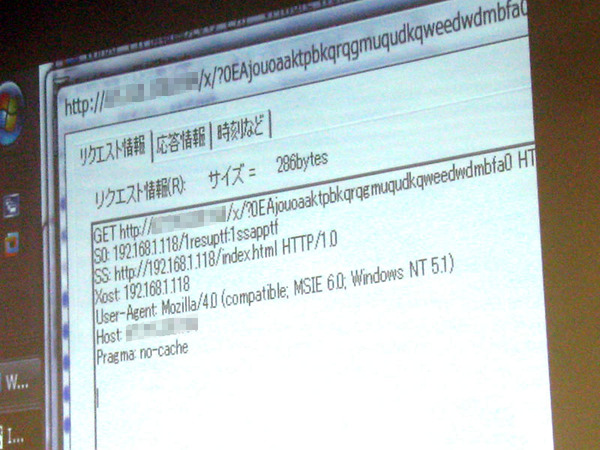

2009年の大晦日、大手ブログサイトで芸能人を含む数百件のIDとパスワードが流出。さらに、12月から相次いで公共機関を含む有名Webサイトが「ガンブラー(JS_GUMBLAR)」をによる改ざん被害を受けたことが大きく報道された。

そうした状況の中、1月7日にプレス関係者を集めて2009年の脅威動向と2010年以降に懸念される傾向などを紹介するセミナーが行なわれた(関連記事)。

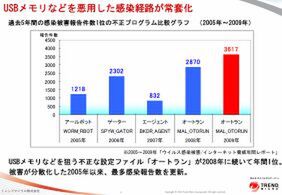

詳細は既報の記事を参照いただきたいが、被害件数などから見て特に顕著なのがUSBメモリー(リムーバブルメディア内のAUTORUN.inf)を媒介とする感染被害だ。話題のガンブラーも、一見しただけでは分からないようにWebサイトを改ざんし、そこにアクセスしたPCに感染する。いずれも、目的が従来の愉快犯から、金銭目的かつ大規模化している。

こうした不正プログラムへの感染、被害拡大を防ぐには、最新のセキュリティソフトを使うこと、定義(パターン)ファイルを常に最新にしておくこと、OSやアプリケーション(Webブラウザーなど)も最新の状態に保つこと。そして何よりユーザー自身がこれらの対策を遵守して、安全性が確認できないWebサイト(へのリンク)を安易に表示しないことが重要だ。

今回はこのパターンファイルの更新に重要な、いわば最前線基地ともいえる、トレンドマイクロの不正プログラム対策ラボ「リージョナルトレンドラボ」を取材した。

この連載の記事

-

第13回

ビジネス

巧妙化した偽セキュリティソフトにご用心! -

第12回

ビジネス

Windows 2000だけじゃない! サポート切れOSは脅威のもと -

第11回

ビジネス

ケータイも安心できない!? モバイル・セキュリティ最新事情 -

第10回

ビジネス

新人必見!慣れた今ごろが危険 情報漏洩の落とし穴 -

第9回

ビジネス

“Web改ざんの恐怖”見ただけで感染の仕組みを理解 -

第8回

ビジネス

見ただけで感染! “Web改ざんの恐怖”を正しく理解 -

第7回

ビジネス

納得!企業向けと個人向け セキュリティー製品の違いとは? -

第5回

ビジネス

毎朝の憂鬱!スパムメールの手口と脅威、その対策まで -

第4回

ビジネス

なぜ止まらない? ファイル共有ソフトでの情報漏洩 -

第3回

ビジネス

すわっ PCに不正プログラムがいるかも!? どう確認する? - この連載の一覧へ