ストレージの暗号化とは?

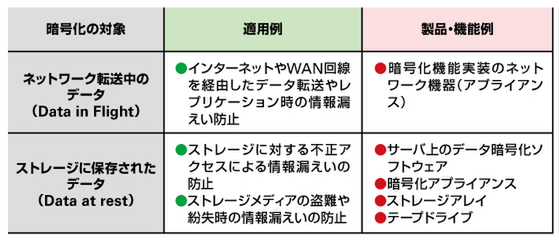

ストレージネットワークおよびストレージでの暗号化は、ネットワーク転送中の盗聴を防ぐ暗号化とストレージデバイスに保存されているデータに対する暗号化という2つの方法に大別できる(図4)。前者のネットワーク転送中の盗聴を防ぐ暗号化の仕組みは、おもにネットワーク機器に実装され、インターネットやWANサービスを利用してストレージのレプリケーションやデータ配信を行なう際に有効だ。一方、後者のストレージデバイスに保存されているデータに対する暗号化は、ストレージメディアの持ち出しやサーバのなりすましなどを利用した、データの不正取得に対して有効である。今回は、最近多くのストレージベンダーが製品化し始めた、ストレージデータの暗号化について解説する。

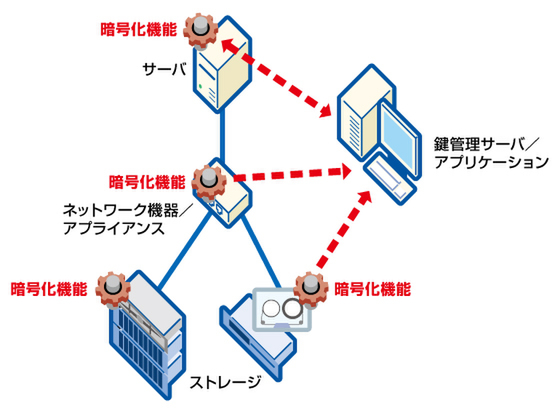

図5はストレージデータの暗号化の構成要素と、暗号化機能の実装形態について図示している。ストレージデータの暗号化を実現するには、暗号化機能(エンジン)を

- サーバハードウェア上で動作するソフトウェアとして実装

- ネットワーク上のアプライアンスとして実装

- ストレージアレイ内のソフトウェア(ハードウェア)として実装

のいずれかに搭載する必要がある。また、製品によっては暗号鍵を管理するサーバ(ソフトウェア)を別途用意する場合がある。鍵管理の重要性については、後ほど詳しく解説する。

どのストレージ暗号化製品を選択するか?

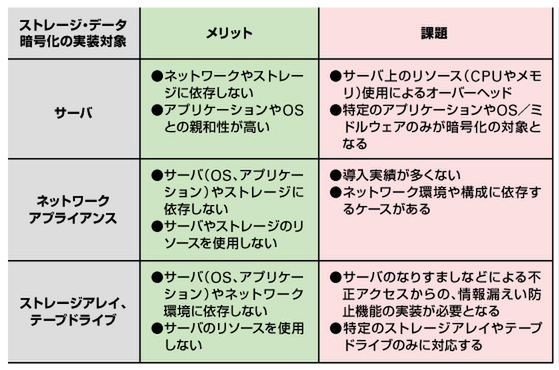

サーバ上で動作するストレージデータ暗号化製品は、目的や動作レイヤに応じて適切に選択する必要がある。特定のデータ、たとえばデータベース領域のみ暗号化の対象とする場合は、データベースに付属する暗号化機能もしくは対応製品を選択する。また、バックアップソフトウェアの中にも、暗号化機能を実装している製品も存在する。テープなどバックアップメディアの盗難に対して、情報漏えいを防ぐのが目的だ。

より汎用性を求める場合は、ファイルシステムや論理ボリュームレベルで暗号化機能を備える製品を選択すべきである。現時点では対応製品は限られるが、対象のファイルシステムやボリューム上のデータをすべて暗号化できるため、特定のアプリケーションに依存せず、広く暗号化を適用することが可能だ。

サーバ上の暗号化機能は、追加のハードウェアを必要としない反面、サーバのCPUなどのリソースを消費する欠点がある。選定の際には、暗号化によるCPU使用率やオーバーヘッドの度合いについて、事前に調査することをお勧めする。

SAN上の暗号化アプライアンス製品は、最近ではシスコシステムズやブロケード(ブロケード コミュニケーションズ システムズ)などのFCスイッチベンダーが積極的に開発している。ネットワーク上で動作するため、サーバOSやストレージ機種に依存せず広範囲に適用が可能だ。両社の最新の製品は、アプライアンス(もしくは暗号化モジュール)導入時のSANに対する構成変更(ゾーニング設定など)の影響を最小限にする工夫が実装されており、従来型の他社製品より導入が容易なのが特徴だ。

いくつかのストレージベンダーは、ストレージアレイ内部でデータに暗号化を施し、ドライブに保存する機能を実装している。現時点では、ほとんどの暗号化対応ストレージが、ドライブの持ち去りや保守交換時の情報漏えいを防ぐことを目的としており、サーバからの不正アクセスは防げない仕組みを採用している。

またテープドライブにも、同様にドライブ自身に暗号化機能を実装している製品も存在する。これも先のバックアップソフトウェアによる暗号化と同様、バックアップメディア盗難後の情報漏えいを防ぐことが目的だ。最後に、これらのストレージデータ暗号化製品の比較を、図6にまとめる。

重要な暗号鍵の管理

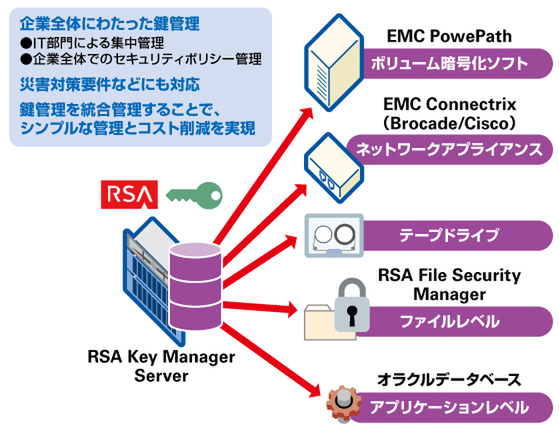

データを暗号化/復号化するには、一般に「鍵」が必要である。暗号鍵の方式についてはここでは深く説明しないが、多くのデータを単一の鍵で暗号化した場合、鍵が盗まれた場合の情報漏えいの範囲が広くリスクも高まる。そのため、ボリュームやメディアごとに鍵を作成し、定期的な鍵の更新を行なうことが運用上重要となる。このような暗号鍵の管理を一元化し、運用コストを抑えつつセキュリティレベルを維持するには、暗号鍵管理ソフトウェアの導入を検討すべきだ。

代表的な製品としてRSAのKey Managerが挙げられ、EMCをはじめとした多くのストレージデータ暗号化製品との連携が可能だ。(図7)

また、災害対策やリモートバックアップ要件では、ストレージ側でボリュームやデータをレプリケーションする場合がある。このようなニーズに対しても、RSA Key Managerは柔軟に対応が可能だ。

企業活動においてITの依存が高まるほど、情報セキュリティへの取り組みがより重要となるのは明白である。本連載冒頭では、ISMSのような総合フレームワークを用いた取り組みを紹介したが、PCI DSS(Payment Card Industry Data Security Standard)のように、より具体的な実装を定義した基準の採用を検討する企業も増えている。その中で、データが保存されているストレージに対するセキュリティ意識は、今後ますます高まっていくと考える。

次回で本連載はついに最終回となる。最後はストレージの最新技術についていくつか紹介しよう。

この連載の記事

-

最終回

サーバー・ストレージ

クラウド時代に対応するストレージの最新技術 -

第14回

サーバー・ストレージ

ストレージ管理を効率化するテクニック -

第13回

サーバー・ストレージ

サーバ仮想化のためのストレージの機能を探る -

第12回

サーバー・ストレージ

シンプロビジョニングによるストレージ仮想化とは? -

第11回

サーバー・ストレージ

コスト削減を実現するストレージ階層化とは? -

第10回

サーバー・ストレージ

ストレージの災害対策テクノロジー -

第9回

サーバー・ストレージ

バックアップを高速化するレプリケーションの仕組み -

第8回

サーバー・ストレージ

ストレージを使ったバックアップの技術 -

第7回

サーバー・ストレージ

FC/iSCSIとNASの違いを知っていますか? -

第6回

サーバー・ストレージ

ストレージをネットワーク化するFCとiSCSI - この連載の一覧へ