IoTデバイスの自動検出から脅威検知/防御、資産管理、ファームウェア管理/脆弱性分析までを簡素化

チェック・ポイント、IoT時代のセキュリティ統合管理「Infinity Next」発表

2020年01月29日 07時00分更新

インターネットが一般に普及し始めて、すでに四半世紀ほどが経過した。その間にサイバー空間と物理空間の混交が進み、個人の生活や企業活動の大部分はネットに依存するようになり、あらゆる場面で「つながる」ことが当たり前となった。それに伴って増加したのが、サイバー攻撃やサイバー犯罪だ。

個人や企業が「つながる」ポイントが増えたことで、サイバー攻撃の対象と手口も多様化した。その状況に対応すべく、防御側では攻撃対象ごとに“ポイントソリューション”が乱立していく。その結果、対策漏れや攻撃兆候の見落としなどが発生し、進化/深化するサイバー攻撃に対して最新の対策を展開できない企業も少なくない。

「――しかも、セキュリティ対策をしていると言っても、IPS(侵入検知と防御)止まり。攻撃者の目がすでにモバイルやIoT、クラウドに向かっているにもかかわらず、防御側の対策はそのレベルに追いついていないのが現状だ」。チェック・ポイント・ソフトウェア・テクノロジーズ(以下、チェック・ポイント) 会長兼CEOのギル・シュエッド氏はそう指摘する。

こうした課題を解決するためには、新たなデバイスがネットワークに追加されたとき、秒速でそれを保護下に置き、リアルタイムな検知と防御を適用するようなセキュリティソリューションが必要だ。さらに運用管理面では、自動化の技術も取り入れながら、多様なITアセット(IT資産)の管理を簡素化する仕組みが求められる。

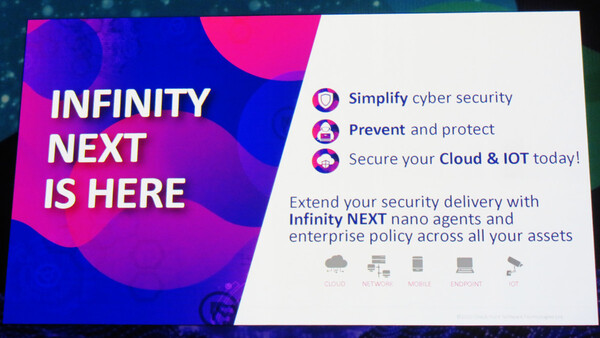

チェック・ポイントが2020年1月14~16日、タイ・バンコクで開催した「CPX 360 2020 Asia」では、それを実現する同社の新コンセプト「Infinity Next」が披露された。

IoT時代に必要となる「シンプル」「セキュア」な運用管理

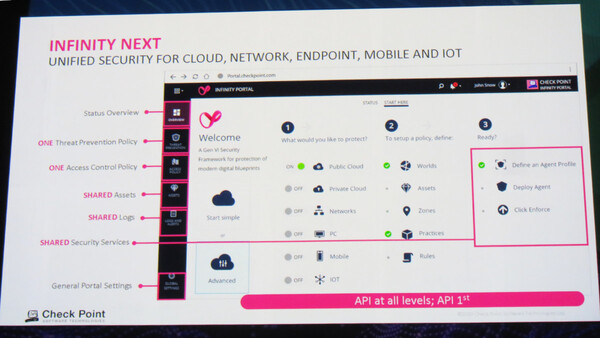

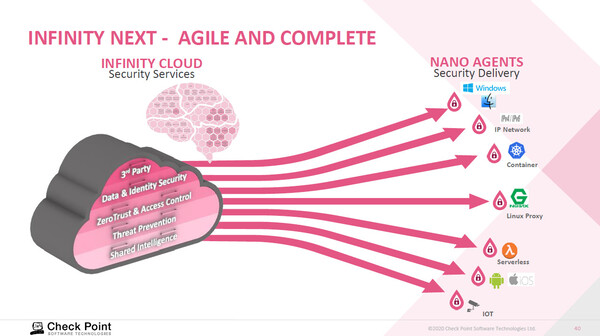

Infinity Nextでは、ネットワークやクラウド、IoT、ワークロード、モバイル、エンドポイントなど広範なITアセットのグループに対して、適切なポリシーやルールを適用するための「Infinity Portal」という管理ポータルが提供される。

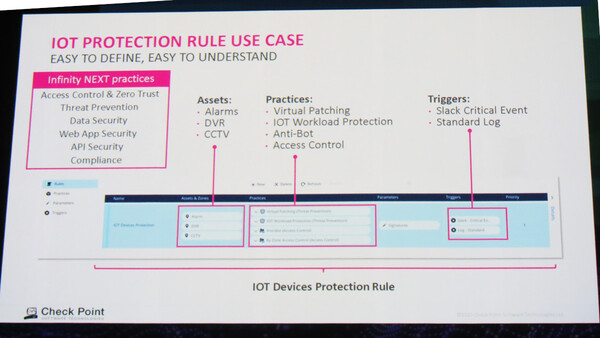

ルールはシンプルに作成できる。たとえば「警報器」や「監視カメラ」といったアセットに対して、「仮想パッチ適用」や「IoTワークロード保護」「アンチボット」といった対策、あるいは「Slackへのイベント通知」「ログ記録」などのトリガーを適用するといった具合で、用意されたブロックを組み合わせるようなかたちだ。

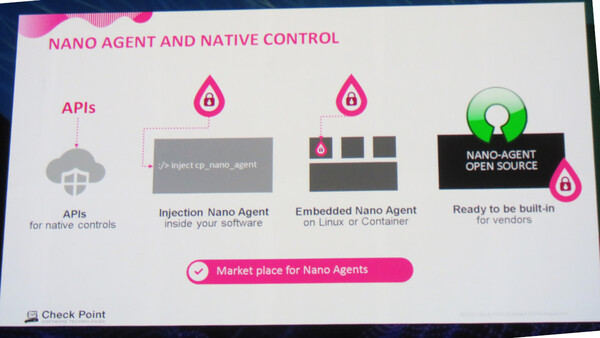

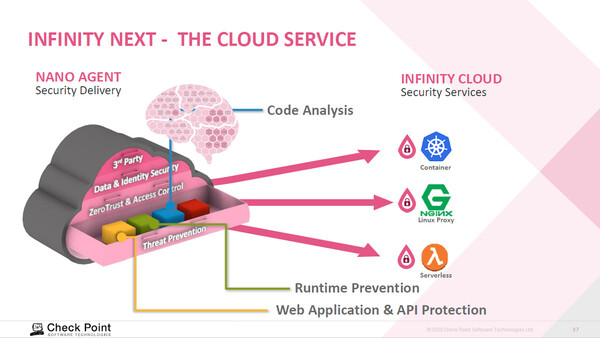

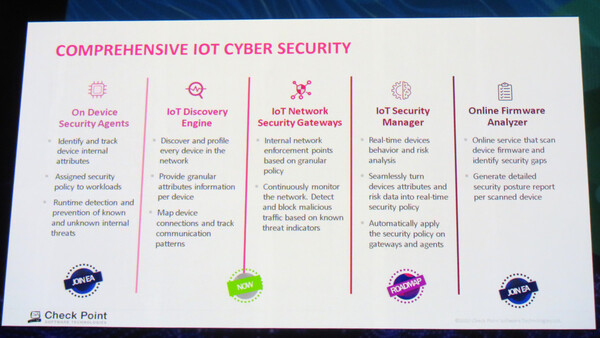

Infinity Nextでユニークなのは「ナノエージェント」だ(現在はアーリーアクセス対象)。これはネイティブ制御を可能とするエージェントの総称で、クラウドサービス向けのAPI、ソフトウェア組み込み用コード、Linuxやコンテナなどの組み込み用コードのほか、カスタマイズ可能なオープンソースのコードも用意している。これにより既知/未知の脅威に対するランタイム検知/保護、ワークロードへのポリシー適用のほか、クラウドと組み合わせた包括的なIoTセキュリティを提供する。

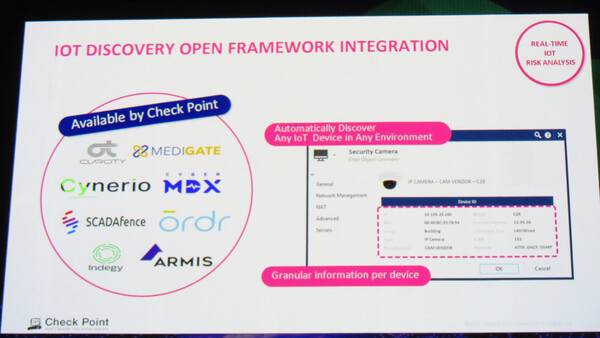

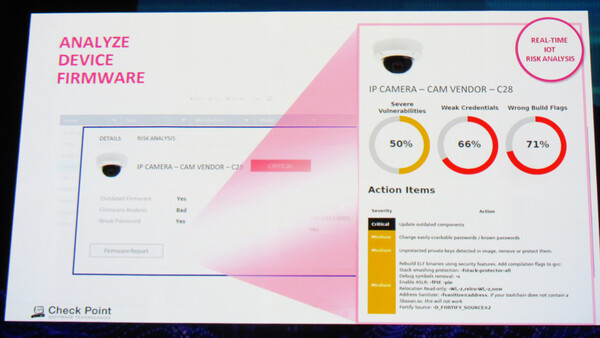

たとえば、IoTデバイス検知機能ではMedigateやCynerio、SCADAfence、ARMISなどと連携し、医療機器や生産設備、監視カメラなどが検知可能だ。ファームウェア分析機能では、エージェントを介してIoTデバイスのファームウェアを検証し、脆弱性を深刻度で分類するとともに、内在する問題と実行可能な対策を提示する(アーリーアクセス対象)。

さらに今後は、IoTデバイスのリアルタイム分析やリスク評価、リスクデータに基づくポリシー自動作成および適用が可能な「IoT Security Manager」も提供予定だ。

IoT時代において、資産管理ツールなどを使って社内ネットワークにつながるデバイスを可視化することは必須となるはずだ。だが、その先のセキュアな運用管理まで組み込むのは難しい。デバイスのファームウェアについても、自動更新機能や統合管理ツールを提供するメーカーはあるものの、メーカーごとにそれを使うのは煩雑だ。そして煩雑さは、見落としや脆弱性の放置などのリスクを生み出す。

チェック・ポイントのグローバルセキュリティストラテジスト、エディ・ドイル(Eddie Doyle)氏は、Infinity Portalの狙いを次のようにまとめた。

「セキュリティは多くの人にとって簡単ではないし、人を選ばず簡単にすることはさらに難しい。われわれにできることは、複雑さをなるべく廃してシンプルに適用、運用管理できるようにすること。それがセキュリティを高めることにつながる」(ドイル氏)