「ランサムワーム」「サプライチェーン攻撃」「ビジネスメール詐欺(BEC)」などのキーワードで読む

2018年はどんなセキュリティ脅威が?9社予測まとめ《前編》

2018年01月05日 08時00分更新

単純な手口だが莫大な金銭被害を生む「ビジネスメール詐欺(BEC)」

多額の金銭被害につながる脅威としては、企業に対する「ビジネスメール詐欺(BEC:Business E-mail Compromise)」への注意も必要だ。

昨年4月にはIPA(情報処理推進機構)が日本国内へのビジネスメール詐欺攻撃が多発していることへの注意喚起を行っていたが、12月になって日本航空(JAL)が約3億8000万円のビジネスメール詐欺被害に遭っていたことが報道され、あらためて注目が集まっている。

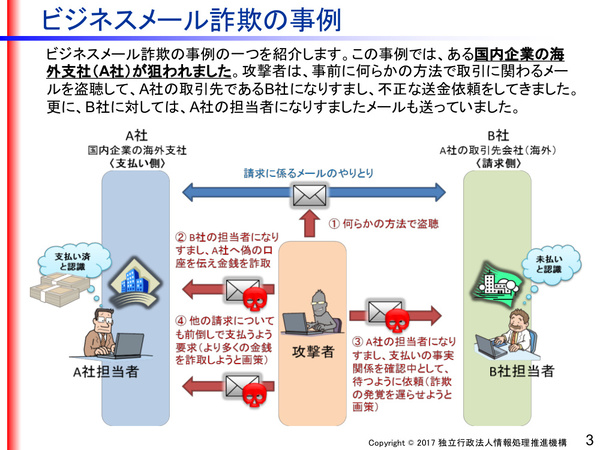

ビジネスメール詐欺は、取引先を装った偽のメールを送付することで、偽の(攻撃者の)銀行口座に多額の金銭を送金させるというものだ。攻撃者はターゲットがメールでやり取りする相手やその取引内容、文章のクセまでを事前に詳しく調べ挙げたうえで、詐欺を実行に移す。

“企業版の振り込め詐欺”と説明されることもあるが、不特定多数をターゲットとする振り込め詐欺やスパムメールとは攻撃の精度が格段に違い、エンドユーザーが詐欺メールだと見破るのは非常に困難だと言われる。また、マルウェアやフィッシングURLが添付されるわけではないため、多くのセキュリティ製品もすり抜けてしまう。DMARC認証の導入など、これまでとは異なる防御アプローチが求められる。

トレンドマイクロでは、ビジネスメール詐欺による世界の累計被害額はすでに90億ドル(約1兆円)に及んでおり、今後もさらに被害が拡大するだろうと予測している。

「BECは、複雑な手法を用いず迅速に遂行でき、標的によっては莫大な金額を得ることも可能です。事実、2016年末までで50億米ドルに及ぶ累積被害額がそれを物語っています」「全世界におけるBECの累計被害額が2017年末には90億米ドルに達し、2018年も継続して拡大していくものと予測しています」(トレンドマイクロ)

サービスプロバイダーが攻撃ターゲットになる「クラウド」

企業ワークロードとデータの本格的なクラウド移行を背景として、クラウド環境におけるセキュリティ対策にも本腰を入れた取り組みが必要となっている。たとえば、ファイア・アイ クラウドCTOのマーティン・ホルスト氏は、「(2018年に)主要ワークロードをクラウドに移行する企業は、当社顧客の80~85%を占めることになるだろう」(原文は英語、以下同様)と予測している。

ただしシマンテックは、クラウドにおけるセキュリティの取り組みにおいては、2018年も企業の「苦闘」が続くだろうと述べている。SaaS、IaaSのいずれの領域においても、セキュリティ課題があらためてクローズアップされるという。

「(SaaSの採用が急速に進むことで)アクセスコントロール、データコントロール、ユーザー行動(の制御)、データ暗号化など、SaaSアプリごとに差異のある多くのセキュリティ課題が提起される。すでによく知られた課題ではあるが、これらに関する企業の苦闘は2018年も続く」(シマンテック)

「(IaaSは)単純ミスによる大規模なデータ漏洩や、システム全体の乗っ取りといったリスクももたらす。IaaSよりも上のレイヤーにおけるセキュリティコントロールは顧客自身の責任範囲だが、従来型のセキュリティコントロールは、新しいクラウドベースの環境にうまくマッピングされておらず、混乱や失敗、設計上の問題になりうる。より多くのセキュリティ侵害を引き起こしかねないこうした課題が、2018年を通じて企業の悩みの種となる」(シマンテック)

フォーティネット、A10ネットワークスでは、クラウドサービスプロバイダーが大きな攻撃ターゲットになることを予測している。

「集中管理されたクラウドサービスは、巨大な攻撃対象領域となります。犯罪者は、個別の企業をハッキングするのではなく、単一のクラウド環境への侵入を成功させることで、数十または数百の組織のデータにアクセスしたり、1回の攻撃ですべてのサービスを停止させたりする可能性があります」(フォーティネット)

「2016年のMiraiによるDynへの攻撃に見られるように、すでにこの(クラウドプロバイダーへの攻撃)傾向は確立され、2018年に新たなピークに達するでしょう。企業は基盤となるインフラを制御できないため、攻撃を受けているクラウドプロバイダーでの対処が限定的となります。/このため、多くの企業がマルチクラウド戦略を検討し、1つのクラウドプロバイダーにすべてのワークロードを置くことを避けるようになるでしょう」(A10)

ファイア・アイは、クラウドを活用した攻撃がさらに増加していくと予測しており、防御側ではクラウドサービスからのダウンロードを制限するなどの対応が求められるとしている。

「過去数年間、……攻撃者もまた、フィッシングURLのホスティングやマルウェアの配布など、さまざまな目的でクラウドサービスを効果的に活用してきた。著名なファイル共有サービスやクラウドサービスプロバイダーにホスティングすれば、多くのセキュリティエンジンが実施するドメイン名のレピュテーションチェックを回避できるメリットがある」(ファイア・アイ)

加えて、クラウドサービスが提供する機能群がより優れたものになっていくにつれて、攻撃者はよりクラウド環境を意識するようになり、結果としてクラウド環境に対する有効な攻撃手法が生まれてくるのではないか、と推測している。

* * *

以上、本稿前編では、既存の脅威が2018年にどう変化していくのかを中心に見てきた。

攻撃者たちは、常に「ビジネス」としてより効率の良いサイバー攻撃の手法を模索し続けている。そのためには必ずしも最新手法だけでなく、ビジネスメール詐欺のような目新しさのない攻撃手法も駆使してくるだろう。セキュリティ対策の見直しにおいては、新しいことばかりに目を奪われるのではなく、全体としてバランスの取れたものを目指さなければならない。

とはいえ、攻撃者側の技術も常に進歩していく。次回後編では「AI/機械学習」「ブロックチェーン」「IoT」「仮想通貨」など、より新しいキーワードをめぐる2018年の脅威変化を見ていきたい。

本記事はアフィリエイトプログラムによる収益を得ている場合があります