AI/機械学習、5G、仮想通貨、IoTの普及はサイバー攻撃をどう変えるか?その影響を考える

2019年はこんなセキュリティ脅威が!15社予測まとめ《前編》

2019年01月22日 07時00分更新

毎年年末から年始にかけて、セキュリティベンダー各社が新年のセキュリティ脅威動向に関する予測レポートを発表する。前年からの脅威動向、さらにはIT全体の動向を受けて、脅威のトレンドがどのように変化していくかを示すものだ。

各社のレポートにはそれぞれカバー範囲の違いなどがあるものの、まとめて見ると一定の「サイバー脅威の方向性」を読み取ることができる。そこで例年お届けしているのが、このまとめ記事だ(お時間があれば昨年2018年版もぜひお読みいただきたい)。

今年はセキュリティベンダー15社の2019年予測に基づき、各社が共通して注意喚起している脅威動向を中心にまとめることにした。今回の前編記事ではまず、AI/機械学習やIoT、5Gといった新たなIT技術トレンドが引き起こす「新たな脅威」について考えていこう。

本稿で参照したレポート一覧(順不同、各リンク)●

マカフィー / シマンテック / トレンドマイクロ / ファイア・アイ / パロアルトネットワークス / フォーティネット / カスペルスキー / ESET / アバスト / ソフォス / ウォッチガード / クラウドストライク / アカマイテクノロジーズ / サイランス / ジュニパーネットワークス(※原文が英語のレポートについては、以下本稿での引用にあたって筆者が日本語訳した)

AI/機械学習で攻撃作業を自動化、“終わりなきゼロデイ攻撃”の時代へ

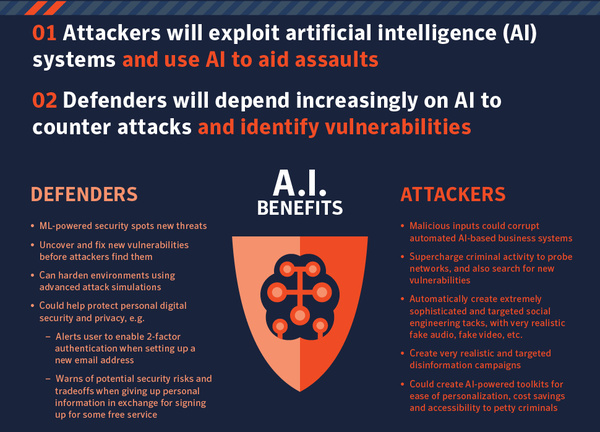

昨年版の記事では「『AI対AIの戦い』が始まる」と述べた。防御側(セキュリティ製品)がAI/機械学習技術を取り入れるようになる一方で、攻撃者側もまた、さまざまなかたちでAI/機械学習技術を活用するようになるだろうという見通しだ。その予測どおり、攻撃者たちによるAI/機械学習活用は加速しつつある。

AI/機械学習の適用先としてまず考えられるのが、サイバー攻撃の一部プロセス、特に手間のかかる(労働集約的な)プロセスの自動化/効率化である。現在の企業がAI/機械学習技術を導入して業務の自動化や効率化を図るように、攻撃者たちも常に「ビジネス効率の良い」攻撃を模索しているからだ。

「ML(機械学習)アルゴリズムは……脆弱な攻撃ターゲットを見つけ出すという労働集約的なタスクを自動化できる技術として、攻撃者たちにも恩恵をもたらすでしょう」(ESET)

「AIにより自動化されたシステムが、ネットワークやシステムに潜在する攻撃可能な未知の脆弱性を探索するようになるでしょう」「AIを組み込んだ(攻撃)ツールキットは、標的型攻撃を拡大していくうえでの限界費用を基本的にはゼロにすることができます」(シマンテック)

たとえばフォーティネットでは「AIファジング(AIF)」という新たな攻撃手法の発生を予測している。これにより攻撃者が未知の脆弱性、いわゆる“ゼロデイ脆弱性”をより容易に発見できる可能性があるという。

ファジングはソフトウェアのテスト手法のひとつで、設計開発時に想定されていないような異常なデータ(たとえば極端に長い文字列、極端に大きな数値など)を入力し、それがソフトウェアの異常な挙動(たとえばシステムクラッシュ、メモリリークなど)を引き起こさないかどうかを確認していく作業だ。通常は開発者やセキュリティリサーチャーが脆弱性を発見するために、膨大な回数のデータ入力を繰り返す自動化/半自動化された専用ツール(ファジングツール)を用いて、ラボ内で行う。

フォーティネットによると、これまで攻撃者たちはファジングという攻撃手法にあまり注目してこなかった。仮にゼロデイ脆弱性を発見できれば大きな利益がもたらされるが、一般的なファジングツールよりも高度な攻撃用ツールを開発して使いこなし、脆弱性とエクスプロイト(悪用手法)の発見につなげるためには洗練されたスキルが必要となる。ターゲットがすでにファジング済みのものであれば、時間をかけても新たな脆弱性が見つかる可能性は低く、それよりはほかの、もっと手軽な攻撃を行うほうが効率的であると考えられてきたわけだ。

しかし、攻撃者たちがここにAI/機械学習技術を取り込むことで、その状況が一変する可能性がある。具体的には、まずAIファジングツールがターゲット(ソフトウェア)の機能や正常なデータのパターンを自動的に学習し、異常と考えられるデータをを繰り返し入力していく。データ入力後の挙動もすべて自動監視させれば、脆弱性とエクスプロイトの発見が完全に自動化できる。これならば、ゼロデイ脆弱性の発見にかかる時間とリソースのコストがぐっと下がることになる。

フォーティネットでは、顧客攻撃者が指定したターゲットのゼロデイ脆弱性とエクスプロイトの発見を代行するサービス(Zero-Day Mining-as-a-service)が、ダークウェブ(犯罪者が取引するネット上の闇市場)で販売されるようになる将来像すら予測している。そして到来するのが、攻撃者たちによってゼロデイ脆弱性が次々に発見され、攻撃に悪用され続ける「終わりなきゼロデイ攻撃」の時代だ。

「熟達した攻撃者が、機械学習により強化されたこうした攻撃アプローチを用いることで、ゼロデイ脆弱性の発見とエクスプロイト開発、攻撃の実施が繰り返し、継続的に実行されるようになる可能性があります。“終わりなきゼロデイ攻撃”が生じる状況下では、サンドボックスなどの高度なセキュリティツールですらすぐに制圧されてしまうかもしれません」(フォーティネット)

本記事はアフィリエイトプログラムによる収益を得ている場合があります