「第4次産業革命」と「サプライチェーン攻撃」がもたらす状況変化と、効率的な対策

中小製造業がいまサイバー攻撃で狙われる理由、シマンテックが語る

2018年02月19日 07時00分更新

「まずは、中小製造業もサイバー攻撃とは無関係ではないということを理解してほしい。『うちは狙われないだろう』という考えは間違いだ」

シマンテックは2018年2月16日、中小製造業におけるサイバーセキュリティリスクの現状に関する記者説明会を開催した。“第4次産業革命”時代に向かい、製造現場のデバイス群が徐々にインターネット接続されるようになる一方で、製造業の下請けや孫請けを狙ったサイバー攻撃が増加している。

こうした動向について、シマンテック 太平洋地域及び日本担当 CTOのニック・サヴィデス氏が説明し、セキュリティ対策に取り組む必要性を強く訴えた。

ビデオ会議を通じてオーストラリアから参加した、シマンテック 太平洋地域及び日本担当 CTOのニック・サヴィデス(Nick Savvides)氏

第4次産業革命によって防御壁がなくなり、中小製造業は狙いやすい標的になる

2010年の「Stuxnet」事件を大きな契機として、製造業の生産設備や産業制御システム(ICS)におけるセキュリティリスクは繰り返し指摘されてきた。しかし、そうしたシステムがサイバー攻撃の被害を受ける事件も、毎年繰り返し発生している。

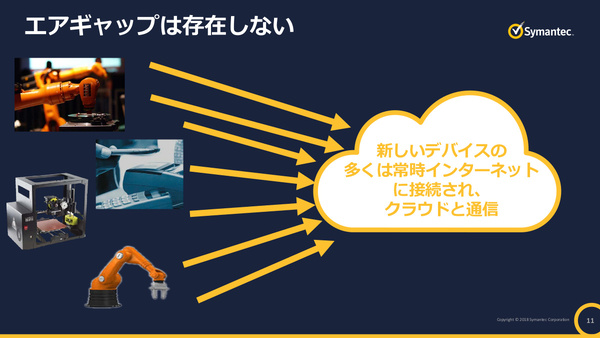

かつては、製造現場のネットワーク(OTネットワーク)と企業のビジネスネットワーク(ITネットワーク)とは切り離されており、それが一種の“防御壁”となっていた。しかし近年では、生産設備のリモート保守、テレメトリデータのリアルタイムな取得などを目的に、両者は徐々につながるようになっていた。安全と思われている防御壁にも、実は“穴”が開いている。

サヴィデス氏は、OTネットワークは「一度侵入してしまえば攻撃しやすい環境だ」と指摘する。歴史的経緯から強固なセキュリティ対策がとられておらず、産業制御システムを動かすために古いOSが未パッチのまま使われていることも多い環境だからだ。

さらに、第4次産業革命の時代を迎えると、こうした脅威がさらに加速することになる。生産設備とクラウドとが直接つながるハイパーコネクテッドな世界になれば、攻撃ターゲットとなるポイントも急速に拡大する。しかし、一般的に生産設備のライフサイクルは長く、こうした脅威の変化に即応できるわけではない。

製造現場の技術進化に対応して、攻撃手法も進化していく。たとえば、産業ロボットを制御する機械学習/AIエンジンに対して不正な学習データを流し込み、誤動作に導くポイズニング、ゲーミング(ファジング)といった攻撃手法が予想されるという。

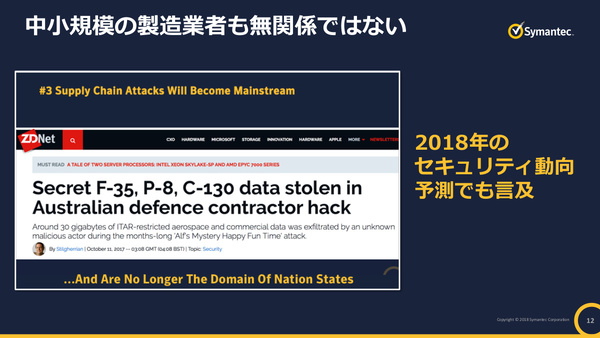

加えて、サイバー犯罪者たちは「サプライチェーン攻撃」を仕掛けるようになっている。セキュリティ対策の進んでいる大手企業ではなく、対策の未熟な下請けや孫請けの中小企業を狙って機密情報を盗み出したり、ランサムウェアによる操業停止を引き起こして脅迫したりするわけだ。

実際に昨年には、サイバー攻撃を通じてオーストラリアの防衛関連製造業から、最新鋭のF-35戦闘機やP-8哨戒機に関する30GBぶんの機密データが盗み出される事件が発生している。サヴィデス氏によると、サイバー攻撃の被害に遭ったのは「下請けの下請けの下請けの製造業企業」であり、報道によると従業員50人規模の会社だという。

シマンテックでは、2018年のセキュリティ脅威予測レポートにおいて、サプライチェーン攻撃が「サイバー犯罪のメインストリームになりつつある」と指摘している。

こうした動向から、サヴィデス氏は「企業規模を問わず」すべての製造業企業がセキュリティを担保しなければならないと強調した。「そうしなければ、サイバー攻撃を受けるリスクがあるだけでなく、事業継続そのものにまで影響が及ぶ可能性もある」(サヴィデス氏)。

「コストは問題ではない」「セキュリティ対策を主導すべきは経営層」

ただしサヴィデス氏は、効果的なセキュリティ対策は必ずしも高価で困難なことだとは限らず、適切な原則に沿って対策を実施することで、中小企業であっても高度で安全な環境を構築できると語った。

「中小製造業はマインドセットを変えることが大切だ。コストを問題視する企業も多いが、思っているほどはかからないはずだ」(サヴィデス氏)

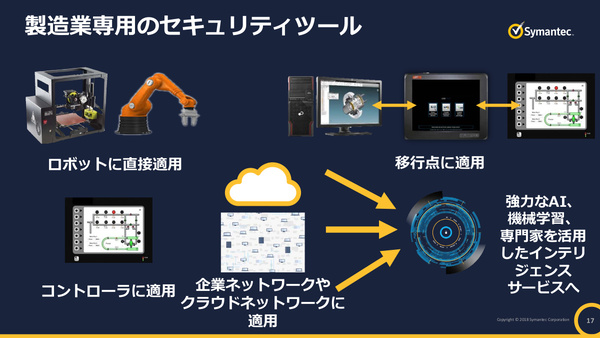

高度で安全なセキュリティ対策の「原則」として、サヴィデス氏は第一に「製造業専用のセキュリティツール」を導入することを挙げた。ロボットなどのデバイスに直接適用するもののほか、コントローラー、各環境の移行点(IT/OT、コントローラー/デバイスなどの結節点)、ITネットワークやクラウドネットワークなどへの適用を勧める。

とはいえ、こうしたセキュリティ製品はまだ十分には出そろっていない。特に、生産設備やコントローラーそのものに組み込むセキュリティ製品は少ない。これについてサヴィデス氏は、シマンテック自身も現在この分野に大きく投資を行い、生産設備メーカーなどと協力しながら開発に取り組んでいる段階だと語った。「他のセキュリティベンダーも含め、この分野はどんどん成熟してきている」(サヴィデス氏)。

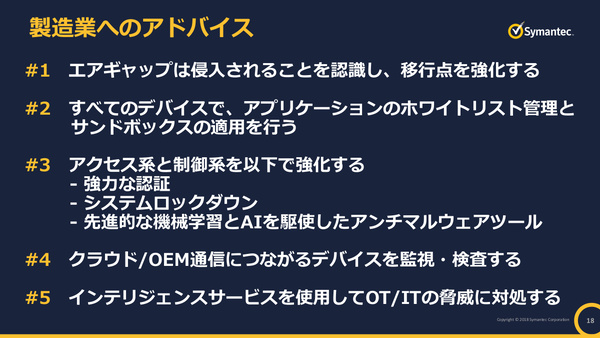

さらにサヴィデス氏は、中小製造業がセキュリティ対策に取り組むうえでの「アドバイス」として5つのポイントを挙げた。ホワイトリスト型のアプリケーション制御やトラフィック制御、アクセス/制御系のセキュリティ強化、セキュリティベンダーによるインテリジェンスサービスの活用などだ。

「アクセス/制御系のセキュリティ強化では、特に『多要素認証の導入』を強調したい。生産設備メーカーなどがリモート保守などを行う場合に、単純なID/パスワードだけで行うのは非常に危険だ」「機械学習/AIベースのアンチマルウェアツールは、シグネチャ型よりもアップデート頻度が少なく、データ量も軽い。OTネットワークでも生産設備の安定運用の妨げになりにくい」「社内人材で何とかしようとするよりも、セキュリティのスペシャリストに任せることで、グローバルな知見が活用できる」(サヴィデス氏)

なお、中小製造業であっても、こうしたセキュリティ対策をうまく進められているケースもあるという。そうしたケースでは、ITやOTの現場担当者ではなく、経営層が主導するかたちで対策が進んでいると、サヴィデス氏は指摘する。筆者からの「まずマインドセットを変えるべきは経営層か」という質問には「そのとおりだ」と答えた。

本記事はアフィリエイトプログラムによる収益を得ている場合があります