|

|

急増するファイアウォールで防げない攻撃

1990年代後半、インターネットでの攻撃はテクニックを持ったハッカーがサーバを狙うというのが一般的であった。サーバやOSの脆弱性※1を突いて、サーバの管理者権限を乗っ取り、情報を詐取したり、改ざんするといった攻撃だ。こうしたクラッキングに対しての防御手段を提供するのが、前回紹介したファイアウォールである。

※1:脆弱性 システムやソフトウェアの仕様上の欠陥を指し、昨今はセキュリティ上の弱点を示すことが多い。狭義にはセキュリティホールやソフトウェアのバグなどを意味することもある

ファイアウォールは、IPアドレスやTCP/UDPのポートなど通信制御情報を条件として、パケットの通過の可否を決めるというものだ。TCP/IPの世界では、HTTPは80番、SMTPは25番とサーバの待ち受けポートがあらかじめ決まっている。そのため、これらのポートを閉じて、通信を遮断してしまえば、外部からの攻撃だけではなく、内部の不正利用も止めることができる。たとえば、外部からのTelnet接続を禁止するのであれば、インターネット側のアドレスを送信元、LANのアドレスを宛先としたパケットのうち、TCPのポート23番を使うものを遮断するというような設定にする。

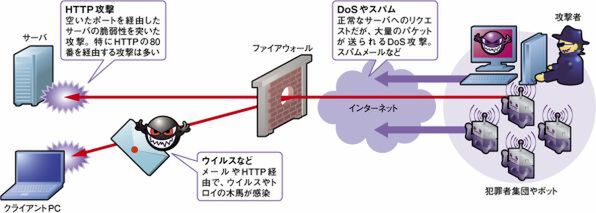

しかし、ファイアウォールでアクセス制御ができるのは、IPアドレスやTCP/UDPポートなどの条件のみだ。そのため、Webで利用するHTTPやメールのSMTP/POP3など、ファイアウォールで通過を許可しているプロトコルを用いて不正プログラムを送り込めば、感染してしまう可能性は高い。また、Webアプリケーションへの攻撃やDDoS※2攻撃もファイアウォールで防ぎにくい攻撃だ(図1)。

※2:DDoS攻撃 パケットを大量に送りつけることで、サーバ上のサービスを停止に追い込むものだ。これをDoS(Denial of Service)状態と呼び、複数のホストで連携して攻撃するパターンをDDoS攻撃(Distributed DoS)と呼ぶ。

正当な通信に載る不正なプログラム

ファイアウォールで防げない攻撃の代表例がコンピュータウイルス(以下ウイルス)である。

ウイルスは、コンピュータのユーザーが望まない動作を行なう不正プログラムで、他のコンピュータに自身のコピーをばらまくという感染能力を持つ。元来は他のプログラムの一部に寄生するものをウイルス、他のコンピュータに侵入する能力を持つ単体の不正プログラムを「ワーム」、そして有益なプログラムと見せかけてコンピュータに潜み、悪事を働くプログラムを「トロイの木馬」などと分類していたが、現在ではまとめてウイルスと呼ぶことも多い。

ウイルスは1980年代後半に登場し、OSのファイル破壊などの悪事を働いたことで大きな問題となった。1990年代後半のインターネットの爆発的な普及で、ネットワークを介して感染するウイルスが増え、現在も多くのコンピュータがその脅威にさらされている。

さらに昨今ではウイルスとは異なる種類の不正プログラムが現われている。このうち、特に注目を集めているのが、「スパイウェア」と「ボット」である。

スパイウェアはPC内部に潜入して、外部に対して情報を漏えいさせるというトロイの木馬に近い動作を行なう。もともとはコンピュータのユーザーに対して、広告を表示する「アドウェア」の一種だったのが、犯罪目的で潜む不正プログラムとして凶悪化したものだ。

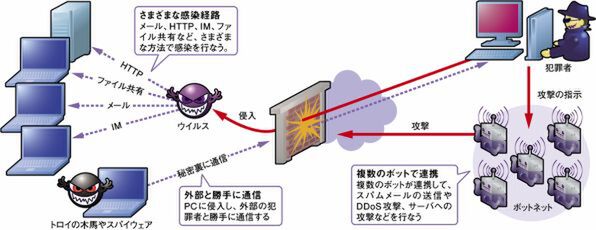

一方、ボットは犯罪者の意のままに動くリモートプログラムで、ネットワークを介してコンピュータに侵入し、他サイトへのDDoS攻撃やスパムメールの送信など、さまざまな悪事を働く。ボットは単体ではなく、複数のボットで連携した動作を行なうことで、強力な攻撃能力を持つ。

これらウイルスやスパイウェア、ボットなどは、インターネットにつながっている限り、誰でも利用するようなWebやメールといったアプリケーションを用いて、大規模に拡散する(図2)。

(次ページ、「不正プログラムを防ぐウイルス対策」に続く)

この連載の記事

-

第11回

TECH

正規のユーザーやPCを判断する認証製品 -

第10回

TECH

社内の安全を守るセキュリティ製品の進化を知ろう -

第9回

TECH

検疫からシンクライアントまで!情報漏えいを防ぐ製品 -

第8回

TECH

ITでどこまで実現する?情報漏えい対策の基礎 -

第7回

TECH

インターネットで構築するVPNの仕組み -

第6回

TECH

通信サービスを安価にしたVPNの秘密 -

第5回

TECH

メールソフトのセキュリティとメールの認証 -

第4回

TECH

メールが抱える根本的な弱点とスパム対策 -

第3回

TECH

拡がるWebの脅威と対策を理解しよう -

第1回

TECH

不正アクセスを防ぐファイアウォールの仕組み - この連載の一覧へ