どのように証明している?

ただ、電子証明書は「自分を証明するもの」なので、情報をやり取りする相手に公開することが前提である。当然、誰でも他人の電子証明書が入手できる。もし攻撃者が発行者や発行先を改ざんして、電子証明書を悪用されないのだろうか? 結論からいえば心配ない。電子証明書では、「第三者に偽造されにくいこと」と「発行者と発行先がわかること」で不正を防いでいるからだ。

ではなぜ、電子証明書は偽造しにくいのだろうか? それは「発行者による電子署名がなされている」からだ。発行者による電子署名にも公開鍵暗号方式が用いられる。その署名には、電子証明書を発行した者だけが持っている「秘密鍵」が利用される。そのため、秘密鍵を持たない攻撃者は、電子証明書を偽造できないのだ。

また電子証明書には、「誰から誰に対して発行されたものか」が明記されているので、電子証明書の発行者や発行先を簡単に確認できる。つまり、私たちは電子証明書の発行者を確認して、その発行者が信頼に足ると判断することで、電子証明書の所有者を信頼するのだ。

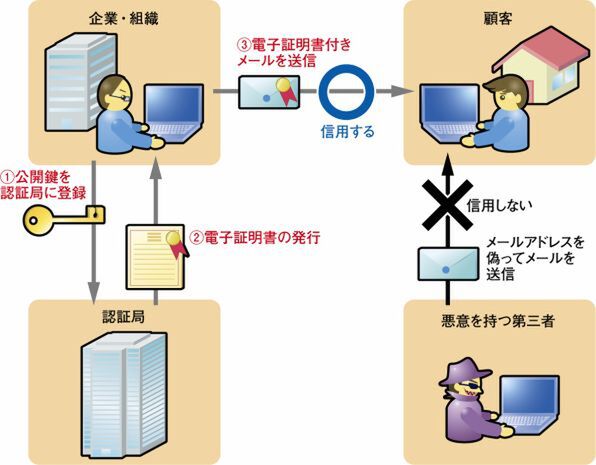

電子証明書は、証明書発行サービス会社や政府、企業などが運営する「認証局(CA:Certificate Authority)」と呼ばれる機関が発行している(図1)。認証局が信頼に足るかどうかは、自らの信頼性や安全性、電子証明書の用途や信頼レベルなどを示した「認証業務運用規程(CPS:Certification Practice Statement)」で確認できる。たとえば日本ベリサインは日本最大の民間認証事業者で、インターネットの世界でもっとも信頼されている認証局の1つである。その証拠に、多くのWebブラウザやメールソフトに、電子証明書を発行するCAの正当性を証明するためのCA自らが署名する電子証明書である「ルート証明書」が組み込まれている。

どのような用途で使われている?

では、電子証明書はどのような場面で使われているのだろうか。各認証局では、用途に応じたさまざまな電子証明書を発行しているので、日本ベリサインのサービスを例に紹介しよう。

SSL暗号化通信

WebサーバとWebブラウザ間で、暗号化、および運営者の身分証明を実現するのがSSL(Secure Sockets Layer)サーバ証明書だ。「ベリサイン サーバID」は、SSL暗号化通信に加え、Webサイトの運営主体である法人の実在性を証明する電子証明書である。

また、厳格な認証プロセスにより信頼性が高い「ベリサイン EV(Extended Validation)SSL証明書※2」を導入したサイトでは、Webブラウザのアドレスバーが緑色に変わり、Webサイトの運営主体の法人名称が表示されることで、視覚的に安全・安心を確認できる。

S/MIME

S/MIMEは、メールソフト間での署名や暗号化メールを実現する通信方法である。「ベリサイン セキュアメールID」は、この方式を使って、企業の代表電子メールアドレスから送信するメールに、電子証明書による電子署名を付加する。企業の問い合わせ対応窓口を装ったフィッシング詐欺などへの対策に適している。

クライアント認証

電子商取引などでは、「この電子署名は確かに○○社△△部のAさんである」ということを証明する電子証明書が必要なケースがある。日本ベリサインでは、法人向けにさまざまな用途の電子証明書を発行できるASPサービスを用意している。これが「ベリサイン マネージドPKI(Public Key Infrastructure)」サービスである。

まとめ

ネットバンキングやショッピングの際の通信に、SSLサーバ証明書による個人情報保護が施されていたりする。日頃あまり意識しないうちに使っている、インターネット上の信頼性確保の仕組み。それが電子証明書なのだ。

この連載の記事

-

第11回

TECH

今どきのウイルスに対抗する方法を教えてください -

第10回

TECH

ユーザー認証でなにができるのですか? -

第10回

TECH

指紋や顔型でユーザー認証をする理由とは? -

第8回

TECH

ファイアウォールはどのように動くのですか? -

第7回

TECH

共通鍵暗号のメリットってなに? -

第6回

TECH

IP電話にはどのような危険がありますか? -

第5回

TECH

無線LANって本当に安全なの? -

第4回

TECH

SQLインジェクションやXSSって何されるの? -

第3回

TECH

Winnyは使ってはいけないのですか? -

第2回

TECH

不審なメールはなぜ開いてはいけない? - この連載の一覧へ