スマートテレビから病院のボット化へ

もう1つの例は、テルアビブのある医療機関でのことだ。ラズ氏はお見舞いで訪れた同病院で、ベッドにスマートテレビが備え付けられていることに気付いた。テレビの視聴や音楽鑑賞、Webサーフィンなどができ、クレジットカードリーダーを使って買い物もできる端末だ。

しかも、その端末にはUSBポートが3つも付いていた。「いかにも使ってくれと言わんばかり」と笑うラズ氏は、早速USBキーボードを挿入。だが、認識はされるものの、セキュリティ対策でキー入力できない状態だった。「そこで、電源オフ、オンを実行してF11キーを押してみたら、これまたパスワードなしでログインできた」。

最終的にはネットワーク内に入り込み、シミュレーションから外部のC&Cサーバーと通信可能であることが分かった。「同病院の病床数は3500ほどで、すべてインターネット接続されていた。つまり、3500の端末がつながったボットネットも構築できることになる」(ラズ氏)。

病院総ボットネット化のリスクの大元となりそうな患者用スマートテレビ

これ以外にも、カフェテラスでネットワークケーブルの接続口「丸出し」のPOS端末、ショッピングモールにあった「ATM2」というラベルの貼られたLANポートなどを紹介。さらには、CODE BLUE会場で「一応許可は得た」といたずらっぽく前置きしながら、「関係者以外立ち入り禁止」と書かれた紙の先にあるネットワークルームへアクセス可能だったことを紹介、会場を沸かせた。

「ある意味、関係者だから入っても大丈夫のはず(笑)」(ラズ氏)

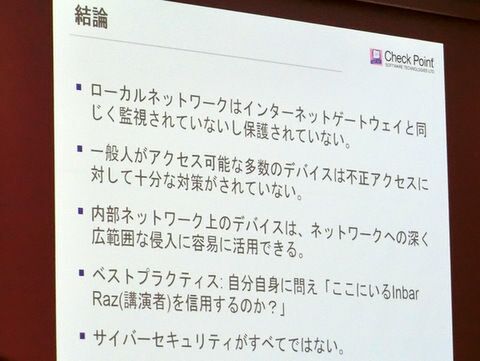

ラズ氏が紹介した例の怖いところは、ネットワークの入り口が無防備に晒されていることと、ローカルネットワークはインターネットゲートウェイほど対策がされていないので、アクセスに成功すれば深部まで侵入できてしいまうことだ。「その入口となる端末が、不正アクセス対策されることなく、不特定多数の人たちが往来する病院や映画館に設置されている」(ラズ氏)。

ラズ氏は講演先で、必ず会場の物理セキュリティをチェックしてプレゼンに入れているそうだ

ラズ氏はこうした問題のある機器を発見した場合、メーカーに対策の依頼や助言をしたり、実際の攻撃デモを見せたりすることで、セキュリティ向上に取り組んでいる。「サイバーセキュリティ対策も重要だが、物理セキュリティ対策も忘れないでほしい。対策はそれほど難しくない。強化対策が進むことを心から望んでいる」(ラズ氏)。

物理セキュリティもサイバーセキュリティと同様に重要なテーマ

(次ページ、自宅をハッキングしたら脆弱性だらけだった)