パスワードリスト攻撃が増加、シマンテックが国内の意識/実態調査

パスワード使い回し、管理者と従業員の意識に“温度差”

2013年11月01日 06時00分更新

シマンテックは10月30日、企業IT管理者および企業従業員を対象とした「パスワード管理」に関する意識/実態調査の結果を発表した。危険性が強く指摘されている“パスワードの使い回し”について、管理者と社内ユーザーの意識に大きな乖離があることが明らかになった。

調査は日本国内を対象としてWebアンケート方式で行われた。調査対象は企業のIT管理業務従事者(20~69歳)、ネットユーザー(18~59歳、企業従業員や官公庁職員を含む)の各300名で、個別に集計された。

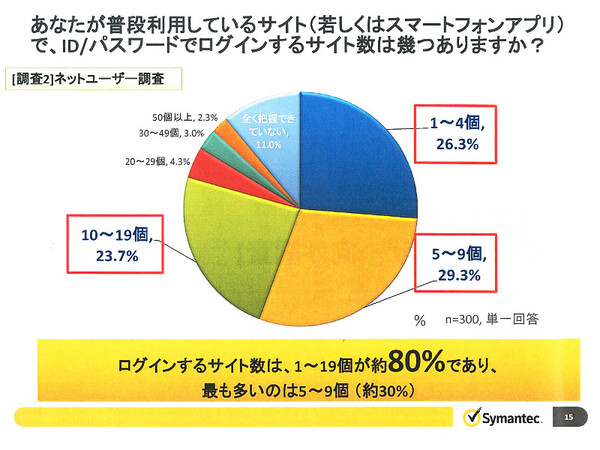

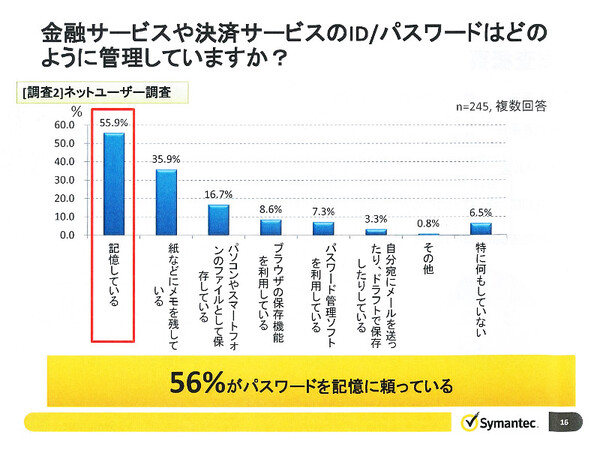

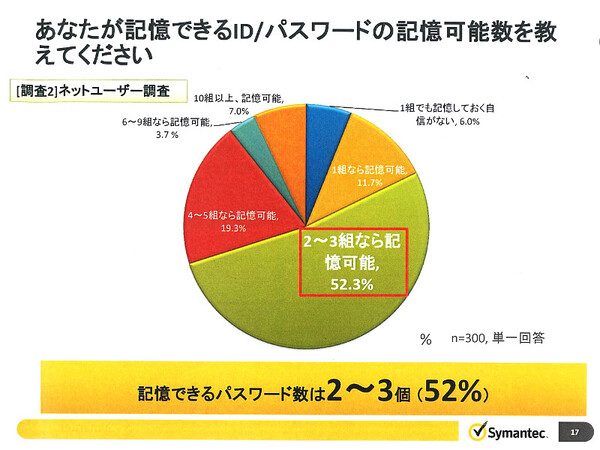

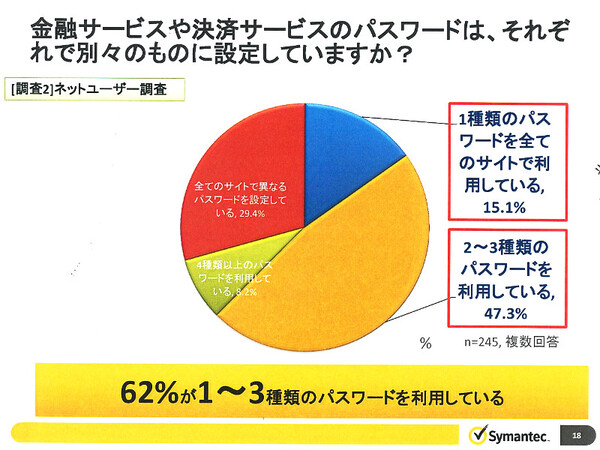

まずネットユーザー調査では、ID/パスワードの入力が求められるサイトを数多く利用しているにもかかわらず、ID/パスワードの管理は「記憶」に頼っており、結果としてパスワードの使い回しが少なからず生じていることが明らかになった。リスクの高い金融サービス/決済サービスのパスワードに関しても、62%が「1~3種類」のパスワードしか利用しておらず、このおよそ半数がパスワードを流用している、とシマンテックは説明している(残りはパスワード数=利用サイト数のケース)。

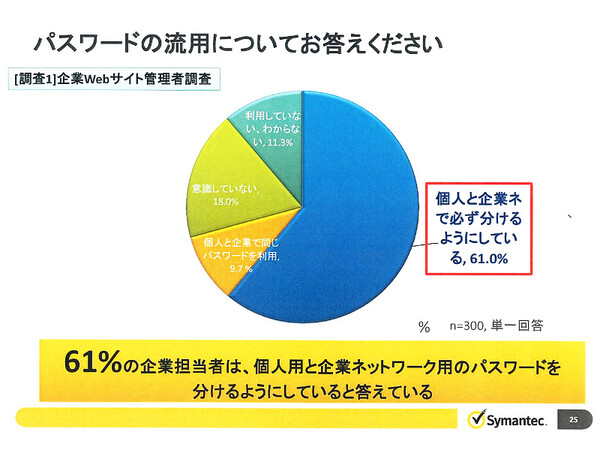

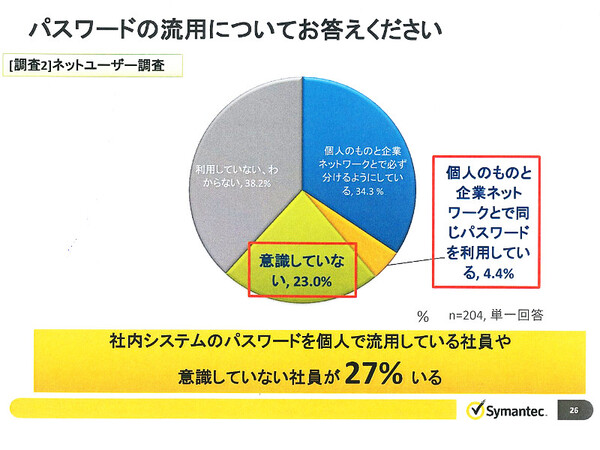

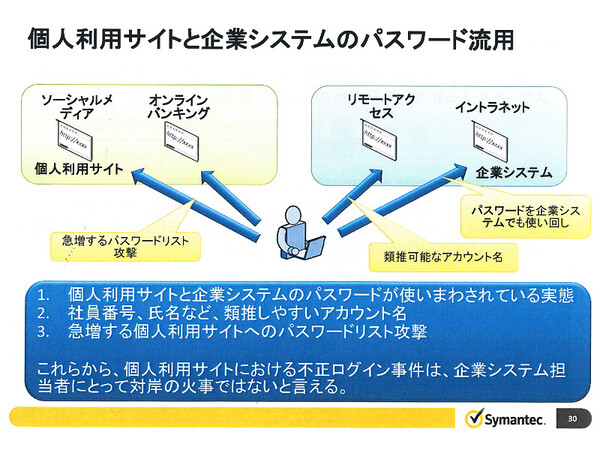

次に企業IT管理者、企業従業員(ネットユーザーから該当者を抽出)に対する「企業システムのパスワード」についての調査では、パスワードの流用に対する管理者と従業員の意識差がはっきりと結果に表れた。個人利用のシステムと企業システムでパスワードを分けているか、という質問に対し、「必ず分けるようにしている」と回答したIT管理者は61%いたのに対し、企業従業員は34.3%にとどまった。

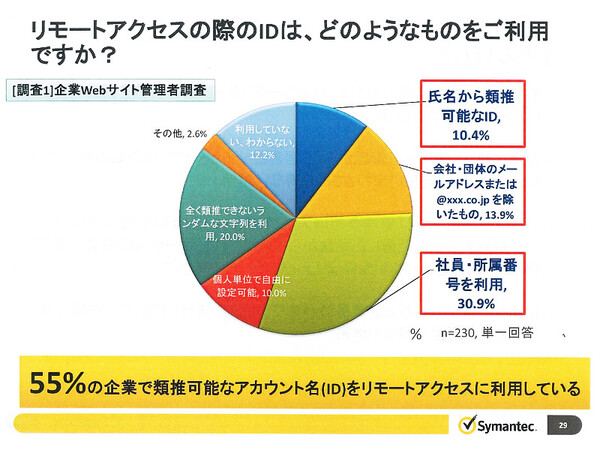

また、自社システムでリモートアクセス時にどのようなIDを利用しているかというIT管理者への調査では、従業員の氏名やメールアドレス、社員番号など類推可能なIDを利用しているとの回答が55%に上った。

個人利用サイトのパスワード漏洩が

企業システムにリスクをもたらす理由?

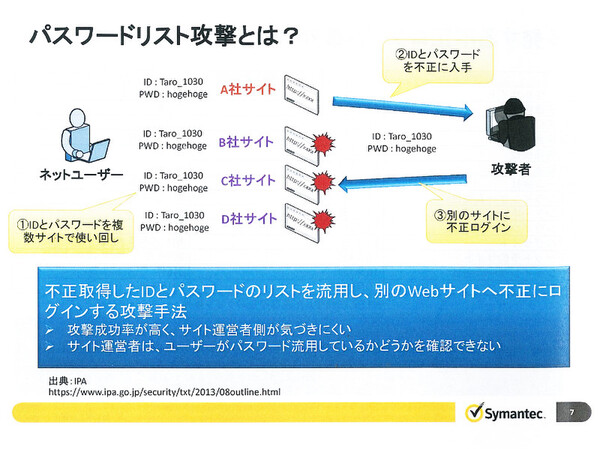

今回の調査を実施した背景について、発表会に出席したシマンテック SSL製品本部 SSLプロダクトマーケティング部 上席部長の安達徹也氏は、国内における「パスワードリスト攻撃」の増加を挙げた。IPA(情報処理推進機構)も今年8月、パスワードリスト攻撃に関する注意喚起を発表している。

パスワードリスト攻撃とは、あるサイト(サイトA)から不正入手したID/パスワードを用いて、別のサイト(サイトBやサイトC)への不正ログインを試みる攻撃のことである。ユーザーがパスワードを使い回していれば、サイトAからの情報漏洩によりサイトB、Cもリスクにさらされることになる。さらに深刻なのは、サイトBやCでは不正ログインを防ぐ手立てがとれないということだ。

安達氏は、古くからポピュラーな辞書攻撃に比べて、パスワードリスト攻撃では不正ログインの成功確率が「非常に高まる」と指摘した。

「不正ログインの成功率を一律に言うことはできないが、たとえば辞書攻撃で成功率0.1%のサイトが、パスワードリスト攻撃では1%強に高まるといった、そのくらいの差はある」(安達氏)

今回の調査で明らかになったとおり、従業員は個人利用サイトと企業システムでパスワードを分けなければならないという意識が弱い。加えて、企業システムでは類推可能なリモートアクセスIDが多く使われており、「企業ネットワークへの脅威が膨らんでいる」と安達氏は強調する。

「IT管理者としては『ユーザーの自助努力で何とかしてほしい』と言いたいところだろうが、もはや意識の向上を促すだけでは守れないのではないか。もう一歩踏み込んだ、ユーザーの利便性を損ねないかたちでの対策が必要ではないかと提言する」(安達氏)

そのうえで安達氏は、クラウドベースのワンタイムパスワード/多要素認証サービス「Symantec Validation and ID Protection(VIP)」、同一IPレンジから繰り返されるログイン試行を検出してパスワードリスト攻撃を抑制する「シマンテック クラウド型WAF」といったソリューションを紹介した。

「企業ITの現場の方はこうしたソリューション導入の重要性を理解しているが、決裁者レベルになるとなかなか理解してもらえず、予算確保が進まない。ID/パスワードへの攻撃が増えている一方、ユーザーは覚えきれず使い回しをしている、という『背景』を強く伝えていただければ」(安達氏)

この連載の記事

-

第9回

TECH

MDM連携は仕掛けの一部?ジュニパーのセキュリティ戦略 -

第8回

TECH

インパーバのセキュリティ対策はデータ活用まで促進する -

第7回

TECH

大規模DDoS攻撃から考える、DNSサーバー管理の重要性 -

第6回

TECH

「セキュリティはユーザーの邪魔をするな」一徹なESETの25年 -

第5回

TECH

ファイア・アイの三輪CTO、感染と攻撃の実態を披露 -

第4回

TECH

“脆弱性”ってなに?NTTデータ先端技術のリサーチャーが解説 -

第3回

TECH

サイバー犯罪者をリアル逮捕で法廷に引きずり出す -

第2回

TECH

社内規定に違反しても使うのはクラウド?デバイス? -

TECH

セキュリティの専門家が語る最新の脅威と対策 - この連載の一覧へ