ログは語る!製造業を調べてみたら感染・攻撃多数

ファイア・アイの三輪CTO、感染と攻撃の実態を披露

2013年12月20日 15時00分更新

12月19日、セキュリティベンダーのファイア・アイは、2013年のサイバー攻撃とセキュリティ動向についての説明会を行なった。説明会では、同社が採取した攻撃データを元にした生々しい感染や攻撃の現状が明らかになった。

他社よりはるかに多い11件のゼロデイ攻撃を発見

ファイア・アイは「Detector」と呼ばれるサンドボックスを元に、プロフェッショナルによる高度なサイバー攻撃を検出する。200万台を超える仮想マシンから脅威のインテリジェンスを活用し、FireEyeラボで攻撃パターンを観察。顧客のネットワークを保護するためのインテリジェンスをタイムリーに提供する。

発表会に登壇したファイア・アイ CTOの三輪信雄氏は、同社が得意とするゼロデイ攻撃や攻撃に使われる脆弱性に関する動向を説明した。

ゼロデイ攻撃はInternet ExplorerやAcrobatなどソフトウェアの脆弱性を利用し、パッチが当たる前に行なわれる攻撃を指す。悪意のある人がこうした脆弱性を発見すると、攻撃に利用されたり、ブラックマーケットで売買されることになる。2013年、ファイア・アイは全部で11件のゼロデイ攻撃を検出したことを披露。「他のセキュリティ企業よりはるかに多い。複数の競合をあわせても、発見できた脆弱性は1件だけ」と三輪氏は語る。

多くのゼロデイ攻撃は高度に組織化されたプロフェッショナル集団によって行なわれるが、頻度やレベルが一定しているわけではない。「雑な攻撃もあるし、非常に流麗な攻撃もある。時期も静かなときと、キャンペーンと呼ばれる波が来るときもある」(三輪氏)とのことで、国際会議が狙われたり、特定の省庁が標的となったり、なかなか読みにくいようだ。

製造業は情報詐取に要注意

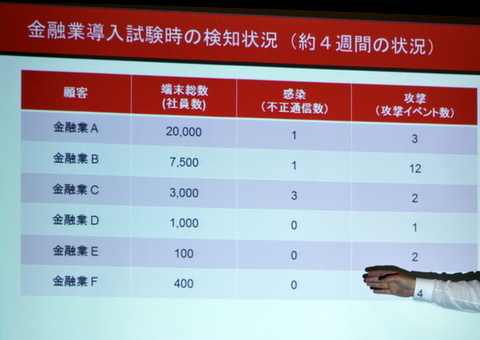

では、実際の攻撃や感染の動向はどうか? 三輪氏は「製造業」「金融業」「サービス業」の3業種で、POV(Proof of Value)と呼ばれる事前検証を1ヶ月行なった結果を披露した。

無作為に選ばれたPOVの検知状況だが、3業種の中では製造業の感染(内部からの不正通信)と攻撃(外部からの攻撃イベント)が概して多い。三輪氏は、「金融に比べて、リテラシは高くないし、キャンペーンで機密情報を狙われる。攻撃が少ない場合は、単に攻撃が尽くされてしまっただけ」と分析する。

実際、総従業員2万人、十数社の関連会社を持つある国内製造業が、既存のセキュリティ機器の配下でPOVを試したところ、外部と不正通信し、情報盗難を行なうマルウェアがユーザー企業に2台、関連会社では複数台検出されたとのこと。また、マルウェア付きのメールも900通、Webの攻撃も19件が検知され、既存のセキュリティ対策では、数多くの攻撃がすり抜けてきている状況が明らかになったという。

一方、金融業はあきらかに製造業に比べて感染や攻撃が少ない。「もともとインターネット自体を制限しており、メールアドレスがない会社もある。明らかに利便性よりセキュリティを重視しており、ファイアウォールが何重にも入っていたりする」(三輪氏)。一般のサービス業は、やはりムラがあり、対策やリテラシで大きな差が生じているとのことだ。三輪氏は、「こうした結果を見ると、すぐに全部セキュリティ対策を見直すという管理者ももちろんいるが、上司の理解が得られないということで、情報の公開や対策をためらう管理者も少なくない」と指摘した。

解析レポートサービスを日本市場で展開

こうした攻撃に対応すべくファイア・アイでは、標的型攻撃対策を総合的に支援する「Oculus(オキュラス)」を展開しているが、12月17日にはサイバー攻撃のインシデントが検知された際に、その要因となったファイルやURLに関する解析結果と対応策を即時に提供する「FireEye Rapid Response Service」を発表した。

FireEye Rapid Response Serviceでは、対象ファイルやURLのリモート解析やレポート、対応策の提示などが4時間、FireEyeラボの専門家による2時間の電話コンサルティング、サマリ、対応策の提示などが24時間以内に提供される。自社製品以外のユーザーにも対応し、パートナーへのOEM提供も可能。チケット制で提供し、2014年1月から開始される。

初出時、三輪信雄氏の漢字を誤って表記しておりました。お詫びし、訂正させていただきます。本文は訂正済みです。(2013年12月20日)

この連載の記事

-

第9回

TECH

MDM連携は仕掛けの一部?ジュニパーのセキュリティ戦略 -

第8回

TECH

インパーバのセキュリティ対策はデータ活用まで促進する -

第7回

TECH

大規模DDoS攻撃から考える、DNSサーバー管理の重要性 -

第6回

TECH

「セキュリティはユーザーの邪魔をするな」一徹なESETの25年 -

第4回

TECH

“脆弱性”ってなに?NTTデータ先端技術のリサーチャーが解説 -

第3回

TECH

サイバー犯罪者をリアル逮捕で法廷に引きずり出す -

第2回

TECH

社内規定に違反しても使うのはクラウド?デバイス? -

第1回

TECH

パスワード使い回し、管理者と従業員の意識に“温度差” -

TECH

セキュリティの専門家が語る最新の脅威と対策 - この連載の一覧へ