F5ネットワークスは、BIG-IPの最新ソフトウェアV9.4とWebAcceleratorモジュールの提供を開始した。あわせてBIG-IPシリーズの最上位機種「8800」を発表した。BIG-IP 8800の販売開始は、2007年夏を予定している。

仮想化時代を見据えたBIG-IPソフトウェアV9.4

「V9.4により、これまで以上の管理コストの削減が実現する」

米F5 Networks プロダクト・マネジメント担当ディレクターのジェイソン・ニーダム氏は、今回発表されたBIG-IPの新しいソフトウェア「V9.4」の特徴をこのように説明する。サーバの仮想化により、複数の部門が管理するサーバが1つのネットワークに集約されているような場合でも、V9.4で導入された「管理ドメイン」により、各部門の管理者は他部門のマシンの存在を知ることなく管理を行なえる。またIBM WebsphereやSamba(ファイルサーバ)に対応したアプリケーションモニターが追加されたことにより、これらのアプリケーションを利用する際の信頼性向上を実現している。

米F5 Networks プロダクト・マネジメント担当ディレクター ジェイソン・ニーダム氏

Webアプリの加速に特化したWebAcceleratorモジュール

ニーダム氏は、企業システムで使われているWebベースのアプリケーションは、WAN環境ではさまざまな理由により遅くなってしまうことを指摘する。たとえば、これまで静的に作られていたページが高機能化のためにWebアプリケーション化されたり、プロトコルやアプリケーションの仕様により、多くのやり取りが生じるといったことが原因の一部だ。「WebAcceleratorモジュール」は、このようなWebアプリの遅延対策に特化した製品だ。価格は315万円(税込)。WebAcceleratorモジュールは、Webページ上の変更された部分だけをダウンロードする機能や、ファイルタイプごとに適切な転送方法を選択する機能を備えている。またアプリケーションごとにベンダーによって検証された転送方法のテンプレートを備え、マイクロソフト、オラクル、SAPなどのアプリケーションをWAN環境で利用する場合でも高いパフォーマンスを得ることができる。

BIG-IPシリーズのフラッグシップ「8800」

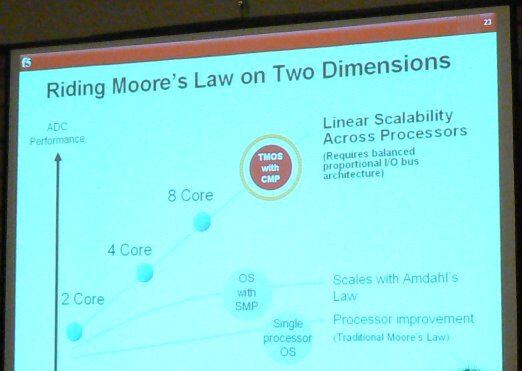

BIG-IP 8800は、同シリーズのハイエンドに相当するもので、デュアルコアのプロセッサを2基搭載している。制御用の「TMOS(Traffic Management OS)」は、ADC(Application Delivery Controller)製品としては初めてマルチプロセッサ、マルチコアに対応し、コア数に比例した処理能力の向上を実現できるものだ。

BIG-IP 8800

導入・運用の容易なBIG-IP Application Security Manager

続いてF5ネットワークスジャパン シニアプロダクトマーケティングマネージャーの武堂貴宏氏が登壇し、日本市場での戦略を説明した。武堂氏はBIG-IP 8800について「外見は既存モデル(8400)と変わらないが、シャーシ型モデルへの移行の第一歩となる製品で、中身は別物」と語り、今後のトラフィックの集中や大容量化に対応可能なヘッドルームを持った製品であると説明した。

F5ネットワークスジャパン シニアプロダクトマーケティングマネージャー 武堂貴宏氏

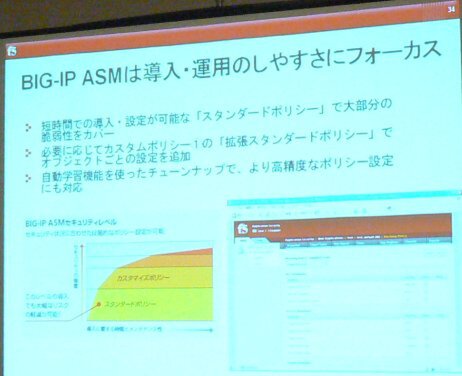

前述のように、BIG-IPソフトウェアV9.4は管理コストの削減を目指したものであるが、その具体例としてソフトウェアオプションである「BIG-IP Application Security Manager(ASM)」が紹介された。BIG-IPとASMの組み合わせにより、外部からの攻撃防御だけでなく、内部からの情報流出を防ぐことができる。ASMは導入・運用の容易さを追求しており、短時間で設定が完了する「スタンダードポリシー」で脆弱性の多くに対応できるという。実際、ASMを導入した多くの企業がスタンダードポリシーで運用していることが紹介された。

本記事はアフィリエイトプログラムによる収益を得ている場合があります