3月5日、標的型攻撃に特化した脅威対策を展開するファイア・アイは創業者であり、同社の現CTO/CSO(Chief Strategy Officer)を務める米ファイア・アイのアッシャー・アジズ氏の来日記者会見を開催した。

日本が踏み台になっている攻撃も多い

記者会見にサイバー攻撃とセキュリティの最新動向について説明したアッシャー・アジズ氏は、まず企業がセキュリティに対して毎年200億ドルという膨大な投資を行なってるにも関わらず、高度なマルウェアや標的型攻撃に晒されている現状を指摘した。

この背景として、組織だった高度な攻撃が増えてきたことがあるという。「サイバー犯罪とサイバースパイ行為が、国家レベルで行なわれている」(アジズ氏)とのことで、金銭と知的財産を狙った組織単位の攻撃が増えていると説明した。米国政府が「APT Actor」と呼ぶ攻撃者は、ダイナミックでポリフォーミックな高度なスパイウェアを開発しており、国家単位で見ると50以上にのぼるという。

また、マルウェアだけではなく、Webページやファイルのダウンロードを利用し、すかも複数の段階を経て行なわれる。「これら3つの組み合わせで、シグネチャをベースとした既存のセキュリティ対策をすべてバイパスしてしまう」(アジズ氏)といった危険性があるという。「顧客の95%以上が過去に不正侵入されている。毎週650という新しい脅威が登場している。毎週のように、アップルやFacebookなどが攻撃されたというニュースが載っている」(アジズ氏)。こうしたグローバルの現状と同じく、攻撃を行なうサーバーの多くが日本でホストされているものも数多いという。

クラウドと連携する新しい検知エンジン

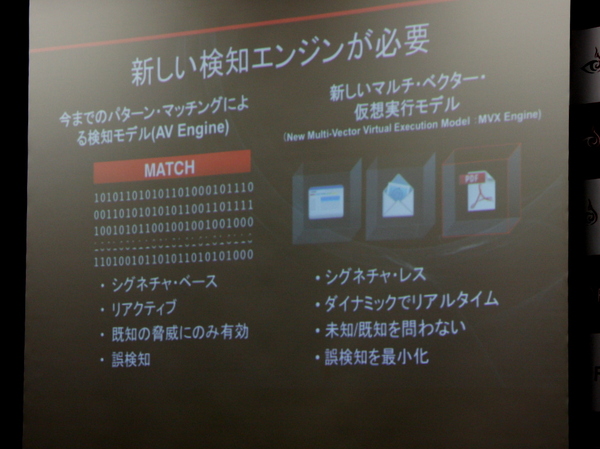

こうした標的型攻撃を防御するため、ファイア・アイでは「シグネチャレス」「リアルタイム」「仮想化された」検知エンジンを用いる。同社では今回、「Multi-Vector Virtual Execution Model(MVX Engine)」という仮想化環境でのサンドボックスモデルを発表した。メールやファイルなどを、メディアの種類を選ばずに仮想実行し、脅威情報が生成された段階で、「Dynamic Threat Intelligence」というクラウドに収集する。先頃行なわれた「RSA Conference」では、このMVX Engineのモバイル版の開発も発表されたという。

ユニークなのは25社におよぶパートナーとの協業により、他社のアンチウイルスやゲートウェイ、モニタリング・分析、MSSP(Managed Sercurity Service Provider)などとの連携が図れるという点。FireEyeのAPIを介して、脅威情報のメタデータを交換し、ネットワークの可視化やエンドポイントの検証、ポリシーの適用などを実現する。「この統合化されたインフラにより、セキュリティを確保するためのファブリックが構成される」(アジズ氏)。

なお、日本法人のファイア・アイは2012年2月に設立され、すでに20名の規模に拡大されたという。カントリー・マネージャーの原田英昭氏は、「年間で100%以上の成長を遂げている。新製品に注力し、APTに関する防御の必要性を訴えていく」と述べた。また、NTTコミュニケーションズのファイル検査サービスで採用されている事例を挙げ、マネージドサービスについても注力していくと説明した。

この連載の記事

-

第20回

TECH

標的型攻撃には相手の“やる気”を削ぐのが一番! -

第19回

TECH

日本ラッド、タイガーチームサービスの脆弱性診断開始 -

第18回

TECH

2社に1社はボットに感染!チェック・ポイントのレポート -

第17回

TECH

各国から攻撃! おとり水道制御システム、公開18時間で標的に -

第16回

TECH

次世代セキュリティ製品の不名誉を返上するジュニパー -

第15回

TECH

マルウェア検知率100%を目指すマカフィーのサンドボックス -

第15回

TECH

標的型攻撃対策ではプロの常駐支援もあり? -

第14回

TECH

未知の脅威を防ぐ!サンドボックス搭載の新Software Blade -

第12回

TECH

標的型攻撃を高精度で検出するNTT Comの「SIEMエンジン」 -

第11回

TECH

標的型攻撃に包括的な対策を提供するFortiOS 5.0 - この連載の一覧へ