2023年のセキュリティトピック 脆弱性に対するリスクベースの優先付けが重要に

国内クラウドサービスにセキュリティ対策の遅れ アシュアードが独自データから分析

2024年01月22日 10時00分更新

Visionalグループのアシュアードは、同社の展開するセキュリティ評価プラットフォーム「Assured」および脆弱性管理クラウド「yamory」の独自データを基に、2023年のセキュリティトピックを振り返る説明会を開催した。

国内と比べて、海外クラウドサービス事業者のセキュリティ対策が先行

Assuredは、ビズリーチなどを手掛けるVisionalグループが提供するクラウドサービスのリスク評価プラットフォーム。クラウドサービスに対する第三者のセキュリティ評価情報をプラットフォームとして一元化、ユーザー企業のクラウド導入の効率化を促進する。クラウドサービスの評価は主に、複数のガイドラインやフレームワークに基づく専門家による調査と、公開されているセキュリティの設定情報に対する定量評価からなる。

今回披露されたのは、2023年にAssuredがクラウドサービス事業者を評価したデータに基づくセキュリティトピックだ。

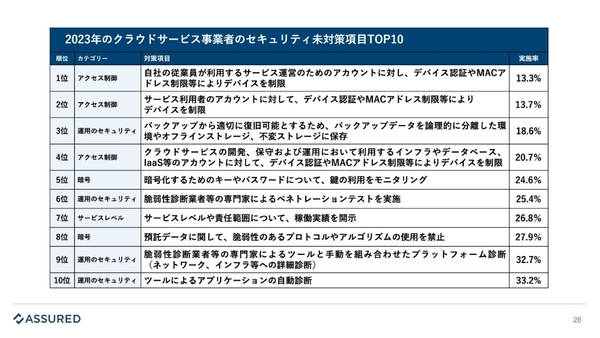

まずは、「2023年のクラウドサービス事業者のセキュリティ未対策項目TOP10」が紹介された。

アシュアードのセキュリティ評価責任者 早崎敏寛氏は、「主にアクセス制御や運用、暗号化に関わる領域が未対策」と説明する。

セキュリティ未対策項目の1位、2位、4位は「アクセス制御」関連。事業者のサービス運用アカウントやサービス利用者のアカウント、SaaSをのせているIaaSなどのインフラのアカウントに対して、デバイス認証やMACアドレス制限などによるデバイス制御を実施していないというものだ。

「IPアドレスの制限や多要素認証がメインとなり、デバイス制御の実施率が低くなっているとみている。ただ、単純にIDやパスワードだけで対策している場合はデバイス制御を実施することが望ましい」と早崎氏。

3位となったのは「バックアップ」関連だ。バックアップデータを論理的に分離した環境やオフラインストレージ、不変ストレージに保存していない事業者が8割を超えた。バックアップはランサムウェア対策になるため、同施策を含む強化を推奨するという。

5位となったのは暗号化鍵の利用に対するモニタリングだ。事業者の半数は鍵管理システムを利用しているものの、利用のモニタリングまでできているのは3割にも満たなかった。利用状況を把握していないと不適切な利用に気づけないという。

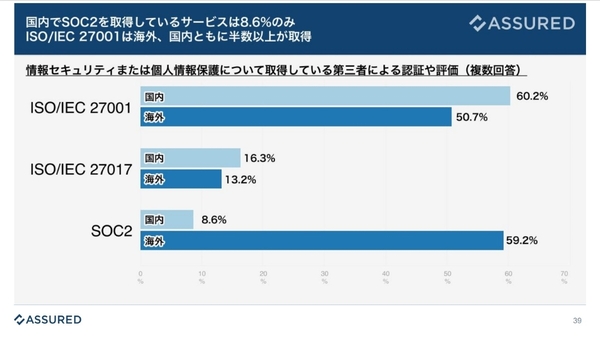

また、「海外と国内のクラウドサービスにおけるセキュリティ対策実態の比較」も披露された。ここでいう海外と国内の定義は、準拠法が日本法かその他の国であるかで区分しており、海外サービスは主に国内で展開するグローバルなクラウドサービスとなる。

まず、情報セキュリティにおける第三者の認証や評価の取得の状況に関しては、「ISO/IEC 27001」および「ISO/IEC 27017」の取得率は国内のクラウドサービスの方が高かった(下図参照)。一方で、米国公認会計士協会が定めたフレームワークである「SOC2」を取得しているサービスは、海外の59.2%に比べて国内は8.6%にとどまり、顕著な差が出た。「このトレンド自体は昔から変わっていない」と早崎氏。

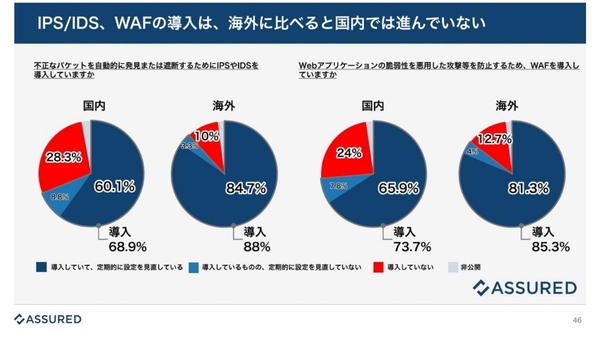

また、不正なパケットの対策となるIPS/IDSの導入率は、海外は88.0%に対して国内は68.9%、Webアプリケーションの脆弱性を突く攻撃を防止するWAFの導入率は海外の85.3%に対して国内は73.7%となった。

その他にも「預託データへのアクセスや特権アカウントの利用に対するモニタリング」や「サービス利用者のアカウントに対する適切な認証の適用率」、「データベースやファイル、バックアップデータの暗号化」、「ペネトレーションテスト実施やサーバーへのウイルス対策ソフトの導入」、「セキュリティ対策関連の各種監視」など、各項目で、海外に対して国内のクラウドサービスのセキュリティ対策の実施率が遅れているという結果となった。

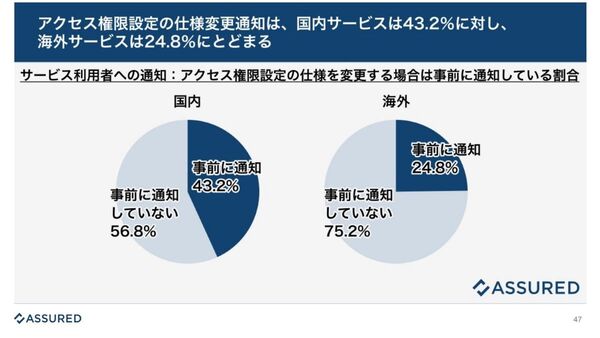

一方で、アクセス権限の仕様変更の事前通知に関しては、海外が24.8%に対して、国内は43.2%と上回る結果となった。早崎氏は、「利用者に対して優しいのが日本のクラウドサービスの特徴。海外サービスはクラウドを使いこなせる前提で、利用者に一定のスキルを求めている」と補足した。

本記事はアフィリエイトプログラムによる収益を得ている場合があります