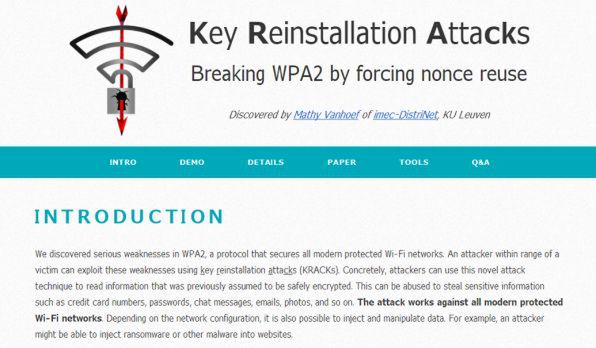

無線LANの暗号化技術である「WPA2」に脆弱性「Key Reinstallation Attacks」(KRACK)があるとして、ネット上では大きな話題になっているが、これについて報告者であるMathy Vanhoef氏が、サイト上でQ&Aを掲載している。一部を抜粋して紹介しよう。

今回の攻撃には実際の電波を受信する必要がある(遠隔から攻撃することはできない)。そしてアクセスポイントに接続するクライアントが攻撃の対象になる。暗号化通信を始める際のハンドシェイクに問題があり、そこが攻撃の糸口となるわけだが、その問題の解決のためにはOSや各種機器のアップデートが必要となる。

各ベンダーにはすでに通知が送られており、Windowsは10月の月例セキュリティアップデートで対応したと発表している。このように今後は各OSのアップデートや機器のファームウェア更新が進むと予想できる。もちろん、膨大な電子機器に無線LAN機能が内蔵された今ではすべてがアップデートされるとは考えにくいが、「Contact your vendor for more information.」とのことで、報告者の立場ではこう答えるしかないだろう。

ちなみにQ&A内でハッキリと否定しているのが、自分のデバイスにパッチが適用されるまで、一時的にWEPを使用すべきかという問い。「NO!」と断言し、WPA2を使い続けるべきとしている。これはWEPの強度を考えると当然の回答と言える。また、パスワードを変更したとしても防御の効果はなく、クライアントのアップデートが問題解決には必要。とはいえ、アップデート後にパスワードを変更するのは悪い考えではないともしている。

今回の脆弱性で(WPA2が無意味なものとなり)「WPA3が必要になるか」という問いには、後方互換性を維持したままパッチを実装することは可能で、幸運にもWPA3は不要という分析を示している。OSや無線LANを内蔵している機器のアップデートを待ち、リリースされればそれを確実に適用するのが、ユーザーレベルの対応としては一番重要と言えそうだ。

Don't panic. Use this time to prepare and apply patches, so that once a tool becomes available, you are secure. Main problem is Android.

— Mathy Vanhoef (@vanhoefm) 2017年10月17日

ちなみに上のツイートはMathy Vanhoef氏が17日に投稿したもの。パニックになるなというメッセージとともに、Android(おそらくはすでに販売された数多のAndroidスマホのアップデート)が問題だと分析している。

本記事はアフィリエイトプログラムによる収益を得ている場合があります