12月5日、ネットワンシステムズは「PCI DSSに関する最新情報と情報セキュリティ最新動向」に関するプレス向け説明会を開催した。主なテーマとなったのは、2011年6月に公表された“PCI DSS Virtualization Guidelines”の内容で、PCI DSSが考える仮想化環境のセキュリティリスクがまとめられたもの。

仮想化で新たなリスクが付け加わる

ネットワンシステムズは、『日本国内でのPCI DSS(Payment Card Industry Data Security Standard)の正しい理解促進と国内におけるペイメントカード情報の保護に取り組む「PCI SSC PO(Payment Card Industry Security Standards Council Participating Organizations) Japan連絡会」の事務局を担当』している。説明を行なったネットワンシステムズのフェローでサービス事業グループ プロフェッショナルサービス本部の山崎 文明氏は、PCI SSC PO Japan連絡会会長という立場でもある。

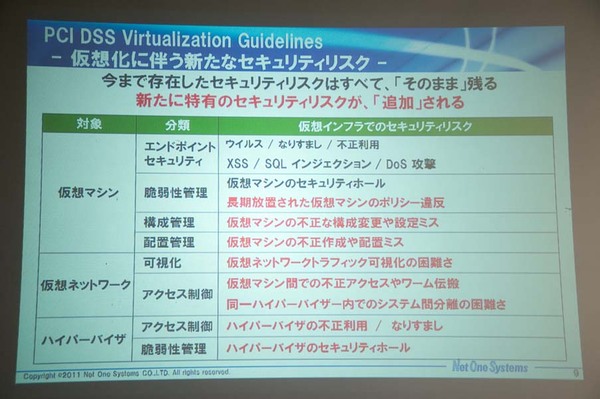

同氏は、仮想化環境に対するPCI DSSの現時点での考え方がまとめられたPCI DSS Virtualization Guidelineについて紹介した。まず、原則として同氏が紹介したのが、「A: 仮想化環境にも、PCI DSS要件は適用される」「B: 仮想化は、便利だが、新たなリスクがもたらされる」「C: 仮想化技術は多岐に渡り、単一の方法ではうまくいかない」という3点だ。

まず、“A:”についてはある意味当然のことで、従来の物理環境を想定して策定されたPCI DSSのセキュリティ基準は仮想か環境に移行したからと言って無効になるわけではないという宣言だ。続く“B:”がPCI DSSの仮想化環境に対する姿勢を端的に表わしたものと見てよいだろう。ガイドラインでは、「今まで存在したセキュリティリスクはすべて、『そのまま』残る」「新たに特有のセキュリティリスクが、『追加』される」としている。これも、従来の物理環境に新たなレイヤとして仮想化インフラが追加されると考えれば不思議ではない。そして、最後の“C:”は、同氏によればPCI DSSとしての仮想化環境向けのセキュリティのためのベストプラクティスがまだ固まっていないことを意味し、「一種のいいわけのようなもの」でもあるという。

実際に同氏が説明したガイドラインの内容も、主に仮想化環境によって新たにもたらされるセキュリティリスクについて指摘するところまでに留まっており、この新しいセキュリティリスクにどのように対処すべきか、と言う点についてはやや抽象的な指摘に留まっている感がある。この点で、現時点ではPCI DSSでは仮想化環境の利用に関してはやや消極的な姿勢だと見えないこともない。

PCI DSSでは仮想サーバーの分離を信用していない

同ガイドラインでまず指摘されたのは、「混合モード(Mixed Mode)は使用しない」という点だ。混合モードとは、単一の物理サーバー上にセキュリティレベルの異なる複数の仮想サーバーが混在する状況を指す。PCI DSSがクレジットカード業界のセキュリティ基準であることから、端的には「クレジットカード番号を扱わない仮想サーバー」と「クレジットカード番号を扱う仮想サーバー」が同一の物理サーバー上に併存する状況は避けよ、ということになる。同氏自身が「仮想化のメリットを真っ向から否定するもの」という通り、このガイドラインを厳密に適用しようとすると仮想化環境の活用は相当に制約されてしまうことになりそうだ。

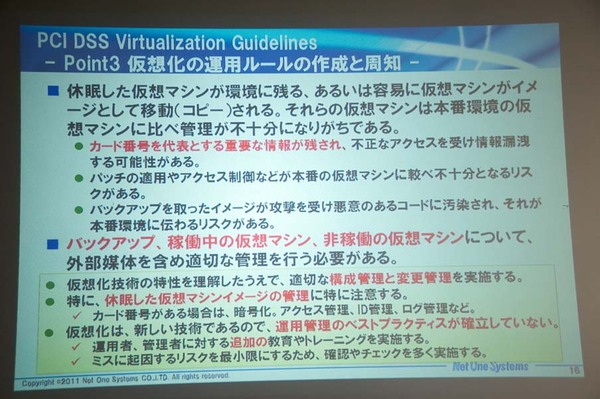

次いで、同ガイドラインではハイパーバイザーに対するアクセス制御の強化を求めている。ハイパーバイザーの管理者権限を奪取された場合、全仮想サーバーを丸ごとコピーしたり一括消去してしまうなどのセキュリティ上深刻な操作が可能になってしまうためだ。同氏は「多数の物理サーバーをすべて破壊しようと思ったら相当な手間も時間もかかるだろうが、仮想化環境ならリモートからでも容易に実行できてしまう可能性がある」と指摘する。これらの懸念を踏まえた具体的な行動指針となっているのが「仮想化の運用ルールの作成と周知」ということだが、これは具体的なガイドラインというよりはやや理念的な話であり、要は「セキュリティを意識したきちんとした運用管理体制を構築しましょう」と言っているだけのようにも思える。

仮想化環境はまだ技術的にもハイペースでの進化を続けている状況であり、現時点で“最低限これだけはやっておくべき”といった具体的なセキュリティ指針が出せる段階にはないことはよく理解できるが、現状では中小のオンラインショッピングサイトなどでは仮想化を飛び越えて一気にクラウド環境へ移行することも考えられる状況であり、仮想化のリスクを訴えるだけでは物足りないのも確かだろう。仮想化環境のメリットを充分に活かしつつ、かつ安全なシステム運用を可能にするような具体的な指針を打ち出さないと、「セキュリティを維持するためにそこまでやらなくてはいけないのは理解できるが、でも現実にはとてもできない」という話で終わってしまいかねないのではないだろうか。とりあえず仮想サーバーの作成や消去、変更に関するルールが曖昧で構成管理/変更管理が後回しになりがち、という指摘にはうなずけるものがあるので、まずはそのあたりから着手する、というのが現実的な落としどころかもしれない。