キヤノンMJ/サイバーセキュリティ情報局

TwitterによるSMSを使った無料の二要素認証が終了した後の選択肢は?

本記事はキヤノンマーケティングジャパンが提供する「サイバーセキュリティ情報局」に掲載された「TwitterがSMSを使った無料の二要素認証を終了。アカウントを安全に保つ方法は?」を再編集したものです。

TwitterがSMSを使った無料の二要素認証(2FA)の提供を終了したからといって、2FAの利用をやめるべきではない。より優れた2FAへ切り替えよう。

2023年3月、Twitterは無料ユーザーに対してSMSを介した二要素認証(2FA)を無効化した。普段からTwitterの動向を多くのユーザーが注目しているが、この決定は他の大手SNSの動きとは一線を画している点もあり、Twitter界隈を超え、大きな論争の的となった。

2023年2月のTwitter社による発表では(日本語版Twitter公式アカウントでは3月)、「2FAは認証手段として広く利用されてきた。しかし、電話番号に紐づいた2FAは、攻撃者によって悪用されてきた歴史もある」と記載されている。

近年、Twitter社の前CEOジャック・ドーシーの事件からもわかる通り、多くのユーザーが認証手段として電話番号は適切でなく、ショートメッセージ(SMS)は攻撃者に乗っ取られやすいと学んだはずだ。

現CEOであるイーロン・マスクは、2FAの無効化について次のように述べている。「Twitterは、2FAにおける偽のSMSによって、年間6,000万ドル(78億円相当)を電話会社から騙し取られている」

しかし、「SMSを介した2FAは停止すべきだ」と結論づける前に、パスワードのみの認証手段より、2FAの方が優れている点を改めて思い出してほしい。では、SMSを介した無料の2FAが廃止される中、Twitterアカウントのハッキングリスクを軽減するにはどうすればよいのだろうか?Twitter社は、ほかの2FAの手段を導入するよう促している。まだ何も手をつけていなければ、今すぐ行動に移してほしい。

以下では、SMSを介した2FAがなくてもTwitterアカウントのセキュリティを高め、さらに安全に保護する方法を解説する。有料課金している0.2%のTwitterユーザーで、引き続き2FAを使用できる場合であっても、今後のセキュリティ強化に役立つので参考にしてほしい。

二要素認証(2FA)の仕組みと課題

多くの人が知っているとおり、2FAはアカウントの保護機能を強化し、中でもパスワードが盗まれたケースにおいては特に効果を発揮する。しかし2021年下半期の調査では、少なくとも1つの2FAを設定していたTwitterアクティブユーザーは、わずか2.6%に留まった(前年の2.3%から微増)。そして、2FAを設定していたユーザーのうちの4分の3は、二要素目の認証手段としてSMSを選択していた。

ショートメッセージを使用した2FAは1990年代の中頃に開発され、当時はポケベルが活用された。今や、メールやソーシャルメディア、オンラインショップ、銀行などで採用され、最も普及した2FAの認証手段となった。

パスワード入力後、SMSを介して送られるコード入力だけでセキュリティを高められるため、非常に利便性は高い。しかし、SMSを介した2FAは、さまざまな攻撃に対して脆弱性を持つことが以前から知られている。送信テキストは暗号化されておらず、容易に傍受されたり、攻撃者に転送されたりする恐れがあるからだ。2016年には、NIST(米国標準技術研究所)がSMSを介した2FAを段階的に止めるべきだと呼びかけている。

SIMスワップ詐欺に代表されるように、攻撃者がオンラインアカウントへのアクセスを不正に取得するインシデントは、近年、多数報告されている。この詐欺手法は、携帯電話キャリアを騙し、標的の電話番号を攻撃者の端末へ移させるものだ。そして、2FAと同じ電話番号を設定している銀行やソーシャルメディア、その他のアカウントへ不正侵入する。2019年に、Twitter社の前CEOであるジャック・ドーシーも、この攻撃で被害に遭っている。

「7steps to staying safe and secure on Twitter(Twitterを安心・安全に使用する7つのステップ)(英語のみ)」

近年、ESET社を含むセキュリティ研究者は、2FAを回避するマルウェアの事例を数多く発見してきた。

例えば、2016年にAndroidで用いられるバンキング型トロイの木馬を発見した。20のモバイルバンキングアプリからログイン情報を窃取していたマルウェアだ。このマルウェアは、SMSコードを含め、受信したすべてのテキストメッセージを攻撃者へ転送してしまう。2019年には、端末に画面表示されるワンタイムパスワード(OTP)を盗み見る、新たな手法を使った悪意のあるアプリも発見している。

2020年にTwitter社の従業員がビッシング攻撃に遭い、130ものアカウントが乗っ取られた際、同社の2FA設定やセキュリティ体制に批判が寄せられた。Twitterの2FAを突破した攻撃者は、バラク・オバマ、イーロン・マスク、ビル・ゲイツといった有名人のアカウントを悪用し、ビットコイン詐欺を拡散させた。

ハッキングを仕掛けるために、攻撃者はTwitter社のVPN(Virtual Private Network)用Webサイトを複製し、同社の従業員からログイン情報を詐取した。正規のVPNに攻撃者がログイン情報を入力すると、従業員へワンタイムパスワードが届く。標的となった従業員が偽のVPNにパスワードを入力すれば、攻撃者は正規のVPNへ侵入できるというわけだ。

今後のTwitterにおける二要素認証(2FA)の選択肢は?

=======================

イーロン・マスク

認証アプリを介した2FAは無料のままであり、SMSよりも遥かに安全だ。

Twitterサポート

2023年3月20日より、二要素認証の手段としてSMSを設定できるのはTwitter Blue登録者に限られます。ほかのアカウントでは、2FAに認証アプリかセキュリティキーの使用が推奨されます。

=======================

Twitter社は、2FAの手段として、SMSよりも安全とされる以下の2つを提供している。

まず、Microsoft AuthenticatorやGoogle Authenticatorといった、端末認証アプリを使った方法だ。強固なセキュリティを提供し、後述するハードウェアキーよりも柔軟性がある。

認証アプリは、Webサイトやアプリのログイン時に本人確認用のワンタイムコードを生成する。SMSを介した2FAとあまり変わらないように思えるかもしれないが、認証アプリではコードが電話番号ではなく、端末に紐づいている点が大きな違いだ。また、送信されたコードはアプリ内にのみ表示される。

認証アプリを使うと、攻撃者からコードを窃取されにくくなる。

(ただし、認証アプリのコードを窃取するマルウェアも存在する)

=======================

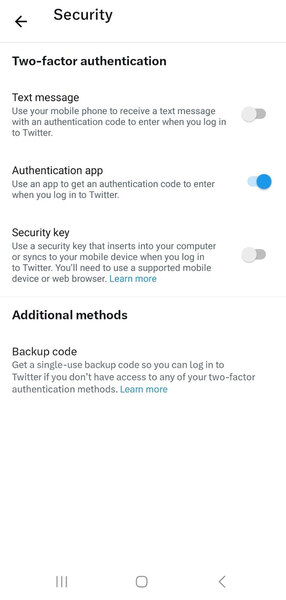

セキュリティ

二要素認証

テキストメッセージ

Twitterへログインする際に、認証コードを含めたSMSを受け取るために携帯電話を使用する。

認証アプリ

Twitterへログインする際に、アプリを使って認証コードを取得する。

セキュリティキー

Twitterへログインする際に、モバイル機器やコンピューターへ挿入するセキュリティキーを使用する。対応したモバイル機器やWebブラウザーを用いる必要がある。

その他の方法

バックアップコード

その他の二要素認証が使えない状況でTwitterへログインする際に、一回限りのバックアップコードを取得する。

=======================

セキュリティをさらに強化したいのであれば、USBやNFC(近距離無線通信)、Bluetoothで接続するハードウェア・セキュリティキーを検討するとよい。コードが詐取されたり、転送されたりしないため、物理的なキーは安全性が高い。攻撃者がアカウントへ不正侵入するには、ログイン情報に加え、物理的なキーも必要となるからだ。

ただし、ログインのために、常にキーを持ち歩かなければならないのがデメリットと言える。加えて、現在販売されているキーは、すべてのデバイスやプラットフォームに広く対応しているわけではない。また、最低でも25ドル(3,200円相当)は要する点に注意が必要だ。指紋認証の機能などが搭載された高度な機種では、100ドル(1万3,000円相当)を超えてしまうだろう。

Twitterのセキュリティを改善する別の方法

SMSを介した2FAから切り替えると同時に、アカウントのセキュリティやプライバシーに関する設定を確認してほしい。特に、もし未対応であれば複雑で推測されにくいパスワードに変更し、Twitterを安全に利用できる手順を検討するべきだ。

すでにTwitter Blueに登録している、あるいは登録を検討中の人も、SMSを介した2FAの利用を止め、認証アプリやハードウェアキーに切り替えるのが望ましいだろう。

「Mastodon vs. Twitter: Know the differences(MastodonとTwitterの違いとは)(英語のみ)」

本記事はアフィリエイトプログラムによる収益を得ている場合があります

この記事の編集者は以下の記事もオススメしています

-

デジタル

日本でも発生中の詐欺「SIMスワップ」とは? 手口と対策を解説 -

デジタル

MDRが必要な理由とは? サービス選定で確認すべき5つのポイント -

デジタル

3CX社へのサプライチェーン攻撃と北朝鮮のAPTグループ「Lazarus」の関連を示す証拠 -

デジタル

Webブラウザーの拡張機能に潜む危険性とその対策 -

デジタル

シリコンバレー銀行の経営破綻に乗じた詐欺の特徴と対策 -

デジタル

近年の個人情報流出事例と漏えいを抑止するための対策 -

デジタル

ファイルのバックアップの重要性&バックアップ方法について解説 -

デジタル

ESET、6月マルウェア検出状況を発表 最も多く検出されたマルウェアは「JS/Adware.Agent」