「日本と地政学的緊張が高い露・朝・中はサイバー攻撃能力が高い」CrowdStrike幹部が指摘

国家主導のサイバー攻撃集団が狙う東京五輪、脅威インテリジェンスで見極めを

2019年09月11日 07時00分更新

「2020年東京オリンピック・パラリンピック競技大会(以下、東京五輪2020)のような国際的なイベントは、サイバー攻撃の格好の的だ。会期の何か月も前から関連会社に対してマルウェア感染が試行され、イベント開始時に“発火”するまではシステムの奥深くに潜む。また会期直前や会期中にも、運営会社や運営スタッフを狙ったフィッシングキャンペーンが展開されるだろう。被害を防ぐには『人』『プロセス』『技術』そして『脅威インテリジェンス』の4本柱で対策を図る必要がある」

米CrowdStrike インテリジェンス VPのアダム・マイヤーズ氏は、2019年9月10日に開催された記者向け説明会でそう語った。

同氏は、東京五輪2020で発生しうるサイバー攻撃の例として、昨年開催された平昌オリンピックの開会式の裏でシステム障害などを引き起こした「Olympic Destroyer」攻撃を取り上げた。

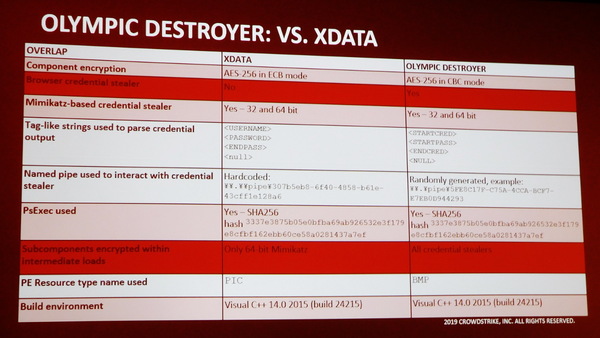

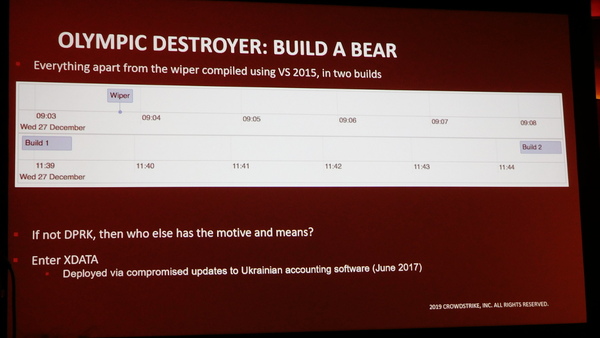

Olympic Destroyerは、システムのイベントログやバックアップカタログなど、発動から1時間以内にできるかぎり多くのデータ削除を実行するという、破壊活動を目的としたマルウェアだ。北朝鮮の工作部隊が使うとされるワイパーツールやコンパイラが使われていることから、当初は「攻撃の背後には北朝鮮がいる」と言われていた。しかし、2017年6月のNotPetya感染事件で拡散されたランサムウェア「Xdata」との共通部分が多いことなどから、現在ではロシアの国家主導によるAPTグループ、Fancy Bearが北朝鮮の仕業に見せかけて実行したという説が支持されている。

Olympic DestroyerがFancy Bearの仕業であるという説が支持される理由は、もう1つある。それは「最初のビルドが作成されたのが2018年12月で、ドーピング問題でロシア選手の出場資格停止がニュースになった時期と一致する」点だと、マイヤーズ氏は述べる。

「(オリンピックのような)国際イベントを狙う脅威主体としては、政治的主張を全世界に伝えたいハクティビスト、金銭目的の犯罪者、そして国家主導のAPTグループが存在する。こうしたAPTグループの攻撃を読むためには、地政学的な緊張感や問題、国際政治や経済の状況を含む脅威インテリジェンスの収集と分析が重要となる」(マイヤーズ氏)

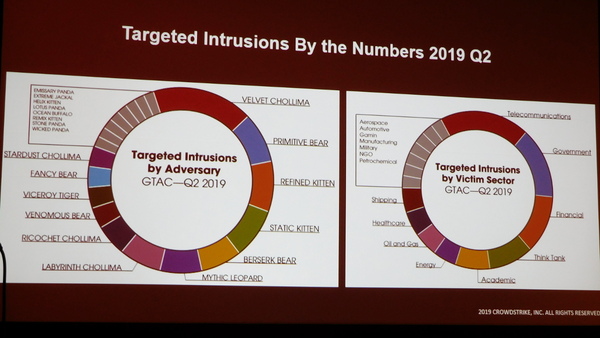

マイヤーズ氏は、現在日本と地政学的緊張のあるロシアや北朝鮮、中国は「いずれもサイバー攻撃の能力が高い国」であることを指摘。同社が追跡しているAPTグループのうち、2019年第2四半期に活発な動きを見せているのはロシアや北朝鮮のグループであるとしたうえで、「東京五輪2020に向けて、過去の大会で起きたサイバー攻撃の内容を知り、世界情勢や国家間の関係などを含む脅威インテリジェンスを理解することが、効果的な対策につながる」と指摘した。

本記事はアフィリエイトプログラムによる収益を得ている場合があります