悪用可能性指標をチェック

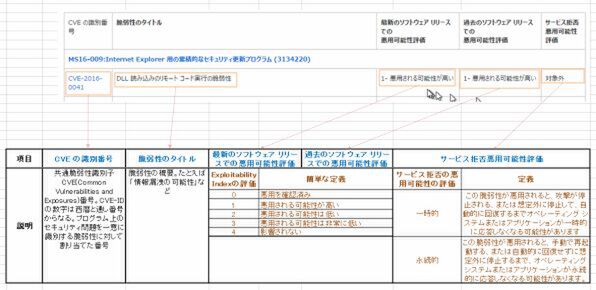

毎月のセキュリティ情報のページで次にあるのは、「Exploitability Index (悪用可能性指標)」だ。

これは、個々のセキュリティ情報がどの程度の危険度を持っているのかを示すもので、1つのセキュリティ情報に対して複数の脆弱性が含まれている場合が多く、脆弱性ごとに分類された表になっている。

というのは、個々の脆弱性に関しては、CVEの識別番号(CVE-ID)が割り当てられ、これを使うことで、マイクロソフト外でセキュリティ問題を議論する場合に、既知の問題として参照することができるようになっているからだ。CVEとは「Common Vulnerabilities and Exposures」の略で国内ではCVE-IDは「共通脆弱性識別子」と呼ばれることがある。

このCVE-IDは、米国の「CVE Editorial Board」という機関(システムの運営は米国の非営利組織MITRE社)が登録認定を行なう脆弱性情報を識別する番号だ。さまざまな企業、組織などから申告のあった脆弱性情報を評価し、識別番号の割り当てを行っている。

脆弱性を特定して識別番号を割り当てて管理することで、たとえば、複数の企業から公開された個別の製品のセキュリティ対策が同一のものであるかどうかなどを判断することや、脆弱性同士の関連付けが可能になるほか、脆弱性に関する文書で対象を明確に参照することが可能になる。開発、販売元ではない、第三者組織が情報を管理することで、たとえば開発組織が消滅して、ウェブサイトがなくなったとしても、脆弱性の情報が残る。

バイナリのプログラムやソースコードが公開されているソフトウェアは、開発元組織が消滅しても、利用可能であることが多く、脆弱性の情報が消滅したまま利用されてしまう可能性もある。米国では、政府主導でセキュリティに関連する情報の処理の自動化や標準化を行なうSCAP(Security Content Automation Protocol)が開発されており、CVE-IDは、その中で、脆弱性を識別する要素となっている(CVEのサイト)。

最近では、WindowsやOfficeなどは、ハードウェアへのプリインストールとして入手することも多く、PCの台数が増えると、小さな組織でも複数のバージョンが混在する環境になりやすい。このため、セキュリティ管理は、多数の製品、バージョンを相手にする必要があり、面倒なことになりやすい。最低限、Windowsアップデートを止めないようにする程度のことはやっていても、その影響がどうなるのかに関しては、元のセキュリティ情報にあたるしかない。

会社などで複数のマシンの管理を行っているような場合、前述のセキュリティ情報のメールサービスなどに登録して、ときどきは、目を配るようにしたほうがいいかもしれない。

本記事はアフィリエイトプログラムによる収益を得ている場合があります

この連載の記事

-

第525回

PC

6月以降「PCが起動不可能に?」と間違った騒がれ方をしている原因の「セキュアブート」とは? -

第524回

PC

Windows Insider Programが変化 チャンネルが3つになって整理される -

第523回

PC

AI傾倒に一息入れて、既存のWindowsの改良を宣言するMicrosoft タスクバーを画面の上下左右に移動可能に!? -

第522回

PC

Windowsでも完全キーボード操作派は注目! PowerToysのコマンドパレット -

第521回

PC

Windowsでアプリをインストールしたときに警告が表示する「Defender SmartScreen」と「Smart App Control」 -

第520回

PC

WindowsターミナルのPreview版 v1.25では「操作」設定に専用エディタが導入 -

第519回

PC

「セキュアブート」に「TPM」に「カーネルDMA保護」、Windowsのセキュリティを整理 -

第518回

PC

WindowsにおけるUAC(ユーザーアカウント制御)とは何? 設定は変えない方がいい? -

第517回

PC

Windows 11の付箋アプリはWindowsだけでなく、スマホなどとも共有できる -

第516回

PC

今年のWindows 11には26H2以外に「26H1」がある!? 新種のCPUでのAI対応の可能性 -

第515回

PC

そもそも1キロバイトって何バイトなの? - この連載の一覧へ