モバイルアプリは便利で使いやすいものですが、開発者が十分にバックエンドのセキュリティー対策をとっていないこともあります。Amazon、Facebook、Googleなどの大手インターネット関連企業は、多くのアプリに対して、安全なデータストレージとデータ管理機能を備えたバックエンドサービスを提供していますが、これらのサービスへのアクセスに際してセキュリティー対策をするかどうかは、アプリ開発者次第です。

今年初め、McAfee Labsは、ドイツのダルムシュタット工科大学およびフラウンホーファー研究機構安全情報技術研究所(SIT)と共同で、大手BaaS(Backend-as-a-Service)プロバイダー3社(Facebook Parse, CloudMine, Amazon AWS)に接続する200万個のモバイルアプリを調査しました。その結果、多くのモバイルアプリがセキュリティーで保護されておらず、氏名、メールアドレス、パスワード、写真、口座情報、医療記録など、アプリに関連するクラウドストレージへの不正アクセスが可能なことが判明しました。これらの情報は、なりすまし犯罪、マルウェアの配布、金融詐欺に悪用される可能性があります。

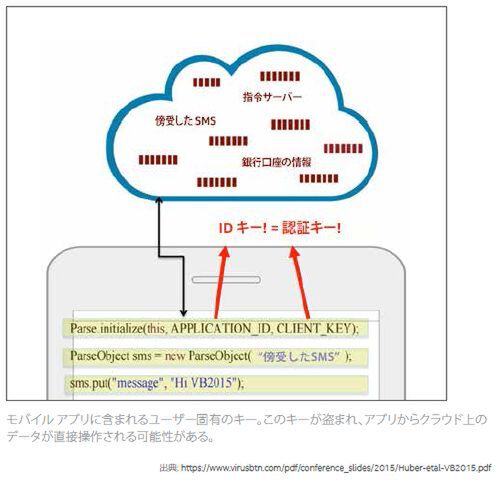

McAfee Labs脅威レポート:2015年11月では、一部のモバイルアプリの開発者は、バックエンドサービスから要求される文書やセキュリティーのガイドラインを順守していないことが指摘されています。ほとんどのモバイルアプリでは、秘密鍵がアプリに組み込まれているため、重要なデータや記録の操作には、アプリの基本的な動作とは異なる領域を使用することが、最も重要な推奨事項のひとつになっています。これが順守されていない場合、最小限の技術知識があれば誰でも、簡単に秘密鍵を抽出し、重要なデータや記録を読み出し/更新/削除することができます。

皮肉なことに、マルウェアが埋め込まれたモバイルアプリも、アプリが使用するバックエンドサービスのセキュリティーガイドラインを順守していないため、研究者がそれら埋め込まれたマルウェアの悪意ある活動を調査することが可能です。私たちは、294,817個のモバイルマルウェア アプリを分析し、そのうち16個で、一般的なバックエンドサービスであるFacebook Parseに接続する際に、セキュリティーの不十分なコードが使用されていることを発見しました。これらは、Android/OpFake、Android/Marryという2つのモバイルバンキングを狙うトロイの木馬とも連携していました。Facebookでは通知を受け、これらのアカウントを閉鎖しています。

私たちは、これらのトロイの木馬がどのように動作し、どのような情報を収集しているかを把握するため、逆コンパイルして分析しました。例えば、人気のあるロシアのインスタントメッセージングアプリからのテキストメッセージを装うメッセージに埋め込まれたリンクを介してインストールされたマルウェアは、自身のアイコンを非表示にし、バックグラウンドでサービスを起動してSMSメッセージを傍受し、ユーザーの情報をコントロールサーバーに送信します。マルウェアのエージェントは、感染したスマートフォンのコマンドを管理するためにバックエンドサービスを使用し、そしてモバイルバンキングアプリから送られてくるSMSメッセージを待ち受けて、それらを改変/再利用します。

2015年6~7月の2カ月間で、これら2つのマルウェアファミリーだけでも、170,000件近いSMSメッセージを傍受していました。その多くは個人的なメッセージで、感染者のプライバシーに影響を及ぼすものでした。これらのメッセージの中には、銀行口座に関連するクレジットカード番号や残高照会、送金などの銀行取引情報が多く含まれていました。そして、この間に20,000回以上のコマンドが実行されましたが、その大半が金融詐欺を仕掛けるためのものでした。

バックエンドサービスを悪用するマルウェアのデータ格納庫内のデバイスIDを数えた結果、約40,000人のユーザーがこれら2つのトロイの木馬に感染していたことが分かりました。

この調査で分かったことは、スマートフォンにダウンロードするモバイルアプリには細心の注意を払う必要があるということです。特定のアプリについて、バックエンドのセキュリティー対策を確認することは非常に困難なため、第三者によるセキュリティー認証を受けた、有名なアプリのみを使用することを推奨します。また、デバイスをルート化せず、必要な管理者権限を使用した後は必ずルート解除してください。多くの場合、マルウェアは、アクセス権限を悪用して、同意を得ずに、アプリを秘密裏にインストールします。

モバイルアプリの脆弱性に関する詳細は、インテルセキュリティの最新の脅威レポート『McAfee Labs Threats Report: November 2015(McAfee Labs脅威レポート:2015年11月)』をご参照ください。

■関連サイト

・マカフィーblogのエントリー

・マカフィー

本記事はアフィリエイトプログラムによる収益を得ている場合があります