オランダ発、C&Cサーバーとの通信を検知する「RedSocks Malware Threat Defender」

標的型攻撃の“出口対策”専用製品、ネットワールドが発売

2015年07月17日 06時00分更新

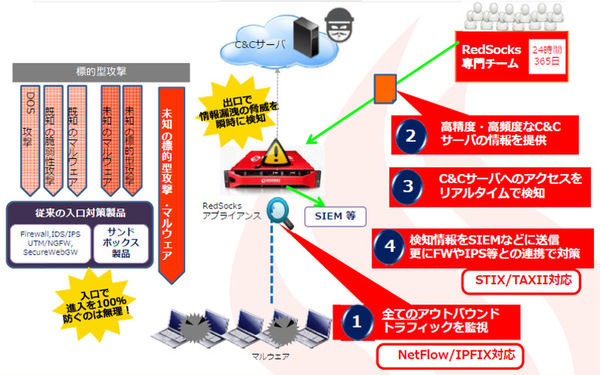

ネットワールドは7月16日、オランダのレッドソックス(RedSocks)と国内初の販売代理店契約を締結し、同社が開発する標的型攻撃対策製品「RedSocks Malware Threat Defender(RedSocks MTD)」の販売を開始した。アウトバウンドトラフィックを監視して、マルウェアによるC&Cサーバーとの通信を検知する。

標的型攻撃の“出口対策”専用製品「RedSocks Malware Threat Defender(RedSocks MTD)」

レッドソックスは、2012年に設立されたセキュリティベンダー。40名いる社員のうち、18名はセキュリティエキスパートチーム(MIT:The Malware Intelligent Team)として24時間365日、新しいサイバー攻撃の動向を研究している。

RedSocks MTDは、標的型攻撃/APTにおける「出口対策」に特化したセキュリティアプライアンスだ。NetFlow/IPFIXを通じてすべてのアウトバウンドトラフィックを監視し、マルウェアによるC&Cサーバーとの通信をリアルタイムに検知、情報漏洩などを防ぐ。

アウトバウンドトラフィックに注目、高精度に不正な通信を検知

レッドソックス 最高戦略責任者のピム・コーネリセン氏は、RedSocks MTDではアウトバウンドトラフィックの「宛先」と「振る舞い」の2つに注目して検知すると説明した。

レッドソックスの共同創業者で最高戦略責任者を務めるピム・コーネリセン(Pim Cornelissen)氏。「あらゆる企業は『ネットワークはすでに感染している』と考えるべきだ」と述べ、すでに従来型の“入口対策”だけでは不十分であることを強調した

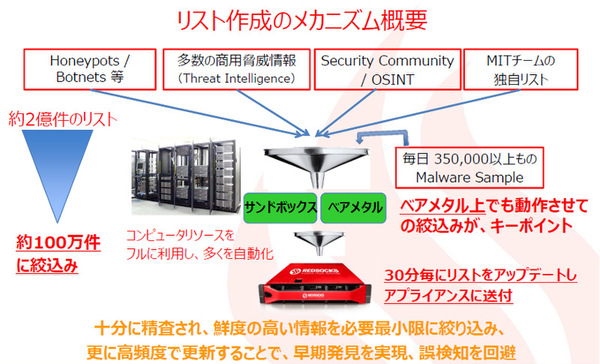

まず「通信の宛先」は、アウトバウンドトラフィックの宛先(URLまたはIPアドレス)がC&Cサーバーではないかどうかをチェックするシンプルな手法だ。このチェックに使われるC&Cサーバーのリストは、レッドソックスからアプライアンスに提供されるもので、現在は1時間に1回更新されている(9月以降は30分に1回更新となる)。

ここではC&Cサーバーリストの網羅性と精度が重要になる。レッドソックスでは、前述のMITが大量の情報を収集し、スクリーニングをかけて高精度なリストを作成している。セキュリティインテリジェンスを販売する企業やコミュニティから入手するリストのほか、毎日35万ものマルウェア検体を動作させて通信先を把握する処理も行っている。

「レッドソックスは、ほかのベンダーよりも多くの(C&Cサーバー情報の)件数を持っている。スクリーニングを行っているため、誤検知(False Positive)も非常に少ない」(コーネリセン氏)

もう1つの「通信の振る舞い」は、不審な通信パターンを45種類のアルゴリズムで検出するというものだ。これにより、まだリストに載っていないような最新のC&Cサーバーとの通信も検出できると、コーネリセン氏は説明する。

「たとえば、オランダの企業がRedSocks MTDを導入したとする。取引先企業は中国にはないのに、頻繁に中国へのアウトバウンドトラフィックが見られるならば不審だろう。あるいは、中国に取引先があったとしても、ある日トラフィックが急増したら、やはり不審だ。このように“振る舞い”をチェックする」(コーネリセン氏)

機密情報を扱うネットワークでも導入可能、NSAのバックドアもなし

RedSocks MTDは、企業のインターネットゲートウェイにあるファイアウォールやルーターのミラーポートに接続する形式のため、ネットワークを止めることなくなく導入が可能で、トラフィックへの負荷や影響もほとんどない。また、取り込んだパケットから取得するのは宛先IPアドレスや送信元IPアドレスなどのフロー情報だけであり、データの内容をのぞき見ることはなく、機密情報が顧客サイト内から漏れることもない。

「マルウェア検体の提出など、セキュリティ製品の中には社外(セキュリティベンダー)にデータを送信するものがあり、機密性の高い情報を扱う企業では使えないことがあった。RedSocksの場合は、外部にデータを送信することはない。また、当社は100%オランダ企業なので、NSA(米国家安全保証局)が製品にバックドアを設置しているという心配もない。“No NSA”だ」(コーネリセン氏)

レッドソックスでは昨年9月から同製品の販売をはじめ、オランダ国内で現在49社が導入(実稼働)済み、また75社がPoCを実施しているという。政府機関、大学、金融、医療ヘルスケアなどを中心とした企業/組織が相次いで導入しているという。

RedSocks MTDは出口対策のための製品であり、サンドボックスや次世代ファイアウォールといった「入口対策」の製品と一緒に導入できる。コーネリセン氏は「(入口対策を導入済みの)顧客環境でPoCを行うと、必ず未知のマルウェアが検知される」と述べ、同製品の検知能力の高さをアピールするとともに、すでに入口対策だけでは顧客環境を守り切れない状況であることを強調した。

「あらゆる企業は『ネットワークはすでに感染している』と考えるべきだ」(コーネリセン氏)

RedSocks MTDは、ネットワールドの販売パートナー経由で販売される。参考定価(税抜、150Mbpsまでの場合)は、アプライアンス+初年度サブスクリプションが423万円、次年度以降のサブスクリプションが139万5000円となっている。

本記事はアフィリエイトプログラムによる収益を得ている場合があります