時事セキュリティが5分でわかる 第19回

増え続けるネットバンキング詐欺! 不正送金被害の現実とその対策

これぞ攻性防御!? 警視庁が国内初のボットネット無力化作戦決行!

2015年05月15日 18時00分更新

最近気になるセキュリティ事件のあらましをざっくり解説! 注目点とユーザーレベルでの対策をお伝えします。連載一覧はこちら。

国内初の対ウイルス作戦決行さる!

インターネットバンキングの不正送金被害が、2014年の1年間で1876件、被害額は約29億円と過去最悪を記録した。その手口もますます悪質・巧妙化しているという。

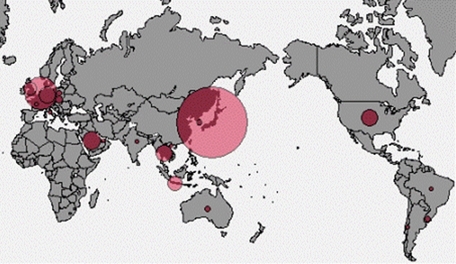

被害の拡大を受け、警視庁は先日、主に日本のネットバンキングを標的にしているとみられるボットネットの大規模無力化作戦を実施。ウイルスの感染端末に関する情報を入手し、世界で約8万2000台、国内で約4万4000台の端末を特定したと発表した。

こうした試みは国内では初めてで、ITジャーナリストの三上洋氏は「画期的なこと」と語る。今回の作戦実施の経緯や不正送金被害を受けないための対策について、三上氏に訊いた。

ボットネットの指令サーバーに接触し、感染PC情報を特定

「具体的な作戦内容は発表されていないが、ボットネットの指令サーバー(C&Cサーバー)への接触が行なわれたとみられる」(ITジャーナリストの三上洋氏)

三上 「大規模無力化作戦は4月上旬に実施されたもので、セキュリティ関係企業が技術協力をしています。ウイルスに感染したPCのユーザーに警告を出す試みは前にもありましたが、国内で公の団体が直接ボットネットと戦うのは初めてで、非常に画期的と言えます。

具体的にどのような施策がされたかは発表されていませんが、おそらくボットネットの指令サーバー(C&Cサーバー)への接触だろうと思います。

一般的にマルウェアに感染したPCは、ネット上からサーバー経由で出される犯人の命令を待つ状態になります。この状態になれば、感染PCを遠隔操作できるわけです。ボットネットには必ずこのシステムがあり、指令サーバーを通せば身元も露見しにくく、複数のPCに一括で命令できるという利点があります。

警視庁は指令サーバーのIPアドレスを割り出し、何らかの攻撃を仕掛けたのでしょう。一部報道ではサーバー自体をテイクダウンした、あるいは制圧したなどと伝えられています。サーバー自体をダウンさせたのか、あるいはそこまでには至らず侵入に成功しただけなのかはハッキリしません。

どちらにせよ、指令サーバーに侵入した時点でウイルスに感染したPCを把握できるわけです。

警視庁は感染したPCの所有者にプロバイダーを通じて警告メールを送っています。総務省を中心にした団体「ACTIVE」がマルウェアの対策活動をしているのですが、この団体を経由して警告が行なわれたようです。

PC所有者に直接警告するというのは、これ以上の対策はありません。セキュリティ関係企業と連携して動いているのも素晴らしいです。

同じような取り組みとしては、過去にFBIが『GAMEOVER ZEUS』の大規模テイクダウン作戦を実施し、日本の感染PCを発見、こちらもおそらくACTIVE経由で、プロバイダーに警告を送ったことがあるようです」

「VAWTRAK」は日本の銀行を狙ってカスタマイズされたマルウェア

今回ボットネットを形成していたのは「VAWTRAK」と呼ばれるマルウェアだ。一体どのような機能を持っているのだろうか。

三上 「VAWTRAKは昨年の春ごろから登場した、もともとは個人情報漏えいを狙ったマルウェアでした。

それがある時期から、特に日本の銀行を狙うようカスタマイズされ、今のように出回っているのです。具体的には、各銀行のウェブサイトのつくりや送金方法を狙うのに特化しており、ウイルス対策ソフトを抑制する働きをします。

また、電子証明書のコピーを取れるのも特徴です。企業向けのネットバンキングなどの利用の際、本人確認をより厳密に行なうために電子証明書を表示する場合があります。VAWTRAKはこれをコピーするなどし、悪用するわけです。ネットバンキングを利用している、主に中小企業の被害が著しいようです」

防衛には最新のウイルス対策ソフトを

三上 「最新マルウェアによるネットバンキングの不正送金対策については、第一にウイルス対策をしっかりするべきでしょう。偽のサイトを表示して個人情報を入力させるタイプの手口もありますが、ほとんどのネットバンキングへの不正送金はウイルスへの感染が発端になっています。

基本中の基本ですが、まずはウイルス対策ソフトをしっかり契約すること、そしてその対策ソフトを最新に保つことです。そしてブラウザーやFLASH、PDFなどを扱うソフトも必ず最新の状態を維持しましょう。

また、メールにも注意が必要です。銀行を騙った犯人からのメールに書かれたURLから偽のサイトに飛ぶ危険がありますが、たとえ本物の銀行からのメールだとしても、書かれているURLはクリックしないのが望ましいと思います。URLだけを見ても真偽の判断がつかないからです」

本記事はアフィリエイトプログラムによる収益を得ている場合があります

この連載の記事

-

第22回

デジタル

パスワードの教訓、長澤まさみさんの盗まれたプライベート写真から何を得る? -

第21回

デジタル

ランサムウェアがビジネス化して、信用を重視しはじめてきた -

第20回

デジタル

使っちゃダメ! FPS向けチートツールが国内初の摘発事例に発展 -

第18回

デジタル

史上最悪の振り込め詐欺被害額! 対策は両親宅に電話番号を貼り出せ!? -

第17回

デジタル

「年収1000万のイケメン」に注意!? 女性を狙う婚活サイト詐欺 -

第16回

デジタル

なぜ!? パスワードを変えても、SNS乗っ取りが止まらない -

第15回

デジタル

翻訳サービスの仕様で公官庁のメール文が見放題に!? -

第14回

デジタル

SNS乗っ取りスパム、犯人は海外の詐欺業者だった!? -

第13回

デジタル

NASの設定ミスで、学校関係者の個人情報が丸見えに!? -

第12回

デジタル

2015年、気をつけたいセキュリティの脅威とは? - この連載の一覧へ