Active Directoryの構造を理解しよう

ディレクトリを構成するフォレスト、ドメイン、ツリーとは?

2010年03月02日 09時00分更新

第5回では、ディレクトリサービス自体について説明した。今回は、Windows Serverでの実装であるActive Directoryの機能や、フォレスト、ドメイン、ツリーなどを見てみよう。また最後にコラムとして、筆者が持つ「マイクロソフトMVP(Directory Services)」など、マイクロソフトの資格と称号について紹介する。

Active Directoryの構造と機能

Active Directoryが管理する領域を「ドメイン」と呼ぶ。「ドメイン」とは「領域」という意味だが、さまざまな意味に使われていて紛らわしい。Active Directoryの場合は、「データベース単位」という意味である。

そしてActive Directoryでは、ドメインのデータベースを保持するサーバーを「ドメインコントローラ」と呼ぶ。Windows Server 2008では「ドメインサーバー」あるいは「Active Directoryドメインサーバー」ともいう。後者は「Active Directoryドメインサービス(AD DS)」に対応した言葉である。

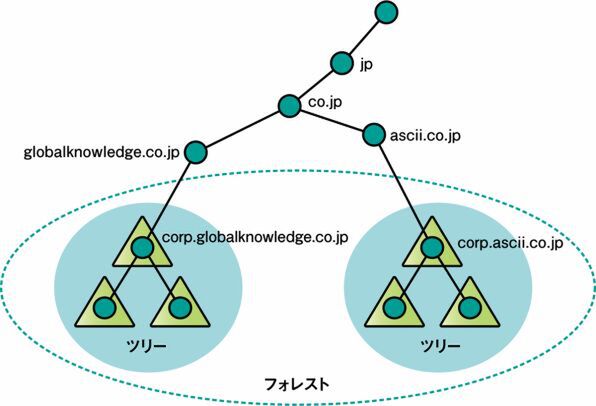

Active Directoryドメインには、DNSドメイン名が付けられる。たとえば、ascii.co.jpは有効なDNSドメインであり、Active Directoryドメイン名として適切な名前である。実際には、インターネットで使っているドメイン名と、社内用Active Directoryのドメイン名が同じだと混乱するので、異なる名前を付けることが多い。マイクロソフトの推奨命名規則は、「インターネット用に登録したドメイン名の子ドメイン(下位の階層)」だ。たとえば、ascii.co.jpであれば「corp.ascii.co.jp(corpはCorporateの意味)」である。

Active Directoryドメインは、位置情報を含まない。DNSドメイン名には、国を示すもの(たとえばjp)もあるが、それは、そのドメインの管理主体を指すだけであって、物理的なサーバーがどこにあるかとは無関係である。それと一緒で、Active Directoryドメインの構造は「論理構造」と呼ばれる。

多くのActive Directoryは単一ドメイン環境で構築されるが、種々の事情で、複数ドメインにより構成されることもある。この場合でも、各ドメインはそれぞれDNSドメイン名を持たなければならない。DNSドメイン名は階層構造を持つので、必然的にActive Directoryドメインも階層構造を持つ(図1)。もっとも、Active Directoryではドメイン階層に大きな意味がない。上位ドメインから下位ドメインに情報を継承するような仕組みは一切ないからである。

Active Directoryでは、一部の情報を階層構造を持つドメイン全体で共有する(継承ではない)。この情報共有の範囲が「フォレスト」だ。図1をもう一度見てもらうとわかるが、フォレストを構成するドメインは、上下階層を持つ場合と持たない場合がある。上下階層を持つ場合を「ツリー」と呼ぶ。一方、DNS階層が連続していても、情報を共有しない場合は同一ツリーでも同一フォレストでもない。

フォレスト、ドメイン、ツリーは以下のルールで構成される。

- 既存のドメインと無関係に作成した新しいドメインは、新規フォレスト、新規ツリー、新規ドメインの全項目が成り立つ

- 新規ドメインを作成するとき、既存のドメインの子階層として構成できる。これがツリーを作成する唯一の方法である

- 新規ドメインを作成するとき、既存フォレストの一部であり、かつ既存ドメインとは無関係のDNS名を指定成できる。これが同一フォレスト別ツリーを作成する唯一の方法である

親ドメインを追加したり、既存のドメインを統合して同一フォレストにすることはできないことに注意してほしい。

組織単位(OU)

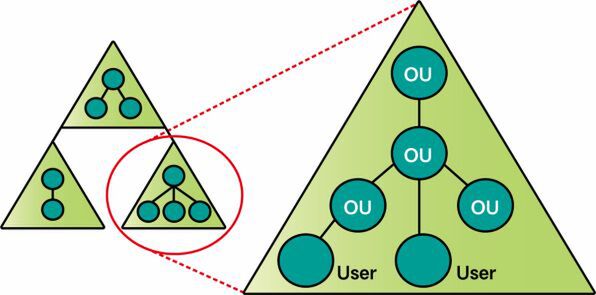

組織単位(Organizational Unit:OU)は、ドメイン内部の階層構造を実現する(図2)。ドメイン階層と異なり、OU階層は上位から下位へ引き継ぐ項目が多い。OUはドメインに登録されているオブジェクトの分類であり、現時点では単なる見出し程度に考えてもらえればよい。実際の使い方は次回以降で説明する。

OUを意識しなくてもActive Directoryの運用はできる。最低限必要なOUは、ドメインコントローラを分類したDomain Controllersのみであるが、それすら普段は特別に意識する必要はない。

(次ページ、「Active Directoryの物理構造」に続く)

本記事はアフィリエイトプログラムによる収益を得ている場合があります

この連載の記事

-

最終回

ソフトウェア・仮想化

スナップショットとクイックマイグレーションを使ってみよう -

第34回

ソフトウェア・仮想化

Hyper-Vの仮想マシンに「統合サービス」を入れよう -

第33回

ソフトウェア・仮想化

Hyper-Vの仮想マシンのハードウェアを設定しよう -

第32回

ソフトウェア・仮想化

Hyper-Vのインストールはネットワークに注意しよう! -

第31回

ソフトウェア・仮想化

Windows Server 2008の仮想化機能「Hyper-V」を活用しよう -

第30回

ソフトウェア・仮想化

Windows Server Update Servicesの活用方法とは? -

第29回

ソフトウェア・仮想化

Windows ServerをWindows Updateサーバにしよう -

第28回

ソフトウェア・仮想化

Active Directoryと連携できるIISの認証機能を理解 -

第27回

ソフトウェア・仮想化

Windows Serverの標準Webサーバ「IIS」を活用しよう -

第26回

ソフトウェア・仮想化

Windows ServerのCAでメールを安全に -

第25回

ソフトウェア・仮想化

Windows Server証明書サービスを設定しよう - この連載の一覧へ