“止められない”工場やインフラ施設を守る OTセキュリティの第一歩

“止められないシステム”を守る、OTセキュリティの第一歩

なぜ工場やインフラ施設はサイバー攻撃の“格好の餌食”なのか?

2026年01月28日 15時30分更新

サイバー攻撃が激しさを増す現在、攻撃者たちの「格好の餌食」となっているのはどの業界か。それは、絶対に「止められない」工場や施設を抱える、製造業・インフラ業界だ。わずかな停止でも莫大な損害が発生して、人命に関わる事故につながる可能性すらある。

かつて、工場やインフラ施設はインターネットとは接続されていなかったため、サイバー攻撃とは無縁だと考えられていた。しかし、物理的な設備を制御・運用するOT(オペレーショナルテクノロジー)システムが外部とつながり始めたことで、状況は一変している。

本記事では、OTセキュリティ対策の重要性を理解するために、製造業・インフラ業界を狙うサイバー攻撃の実態と、それに対する政府の取り組みについて整理する。

工場・インフラ停止の被害は甚大、狙われる日本の製造業

実際に工場やインフラ施設が狙われると、どれほどの被害をもたらすのか。

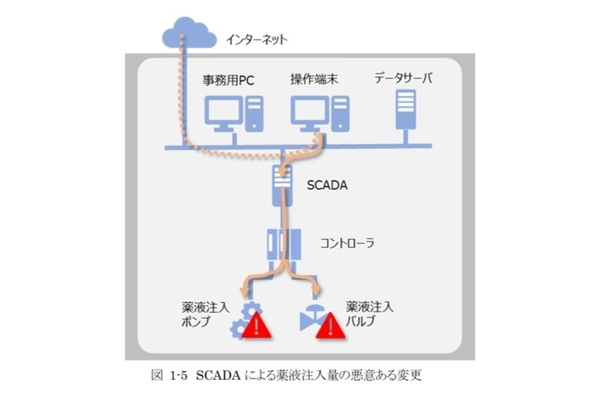

2021年、米国フロリダ州の水道局が「水処理システム」への不正アクセスを受け、“水道水の水酸化ナトリウム濃度が通常の100倍以上に変更される”という事件が発生した。幸い、現場職員が気づいて人的被害は防げたものの、今日のサイバー攻撃が人命にかかわる事故すら引き起こしかねない現実を世界に突きつけた。

攻撃者は事務用PCを経由して操作端末から制御装置を遠隔操作した(IPAによる『制御システム関連のサイバーインシデント事例8』・PDFより)

被害規模の大きさで知られるのが、同じく2021年に発生した、米国最大級の石油パイプライン企業「Colonial Pipeline」のランサムウェア攻撃被害である。

この事件では、東海岸への燃料供給を担うパイプラインが6日間にわたり停止”。その結果、政府が緊急措置宣言を発出する事態にまで発展して、市民生活にも影響を及ぼした。攻撃を受けたのはITシステムだったが、被害拡大を懸念してOTシステムも停止せざるを得ず、IT・OTが融合する時代の課題を浮き彫りにした。

国内では、2023年に名古屋港統一ターミナルのシステムがランサムウェアに感染し、約3日間にわたりコンテナの搬出入が停止。日本の製造業の心臓部である東海エリアに、経済的な打撃を与えた。

製造業の被害事例としては、トヨタ自動車の主要サプライヤーである小島プレス工業が2022年にマルウェア被害を受け、トヨタの国内全14工場の稼働を1日停止する措置が取られた。これは、自動車約1万3000台の生産遅れにつながったといわれ、サプライチェーン攻撃の恐ろしさを象徴する事例でもある。

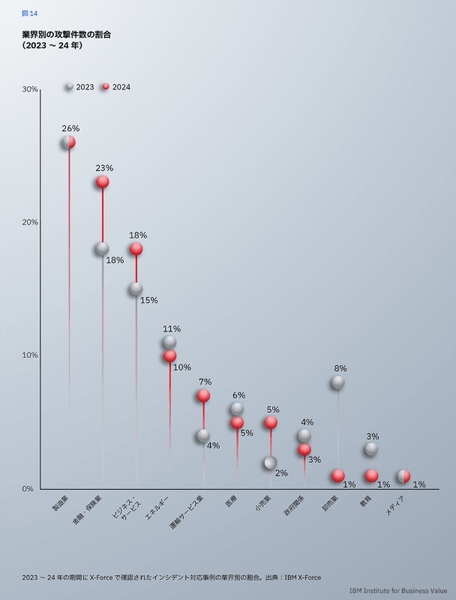

ただし、この小島プレス工業の事例も、日本の製造業における被害のごく一部にすぎないと考えられる。IBMの調査によると、2024年に発生したサイバー攻撃のうち、最多の26%が製造業をターゲットとしたものだった。さらに、世界で発生した製造業に対するサイバー攻撃のうち、アジア太平洋地域への攻撃が56%を占めている。同地域の中でも、日本の被害が最も大きい。それゆえに、公表されていない製造業の被害はまだまだ多いと推測されるわけだ。

業界別のインシデント発生数の割合(IBM X-Force脅威インテリジェンス・インデックス2025より)

OTシステムは「古くて脆く、停止した際のダメージが最大級」

それでは、なぜ工場やインフラ施設が攻撃者から狙われているのか。

ひとつは、前述のColonial Pipelineの事例でも触れたよう、ITとOTの融合が進み、「ネットワークがつながっていないから安全」という神話が崩壊したからだ。

企業のDXが加速する中、工場や発電所でもITとOTの相互接続によるスマート化が進んでいる。これにより、効率や品質の向上、付加価値の創出が見込める一方で、OTシステムが外部に晒されて、従来想定していなかった攻撃経路が生まれている。

また、攻撃者にとって狙うだけの価値もある。OTシステムで管理される工場やインフラは、わずかな時間の停止でも莫大な損失や社会の混乱を招く。攻撃者はこうした特性を逆手にとり、金銭的・社会的ダメージを盾にすべくランサムウェア攻撃を仕掛けるのだ。

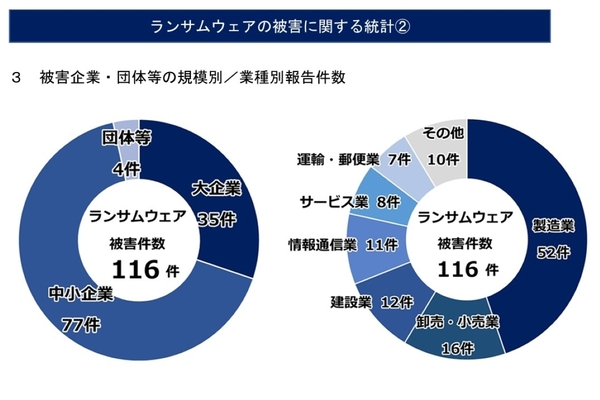

実際に、警察庁がまとめた、2025年上半期におけるランサムウェア被害の内訳では、116件のうち製造業が52件(約45%)を占め、2位である卸売・小売業(15件)を大きく引き離している。

2025年上半期におけるランサムウェア被害の業種別内訳(警察庁による令和7年上半期におけるサイバー空間をめぐる脅威の情勢等について・PDFより)

加えて、OTシステムは攻撃されやすい特性も抱えている。簡単に操業を止められないがゆえに長期稼働するシステムが多く、中にはOSのサポートが終了して脆弱なまま放置されているものも少なくない。可用性を優先するがゆえに、頻繁にセキュリティアップデートができず、そもそもセキュリティ対策を考えていない機器も存在する。これは、外部接続を前提としていなかったこと、そして、システムを止められないからこそ生まれた特性である。

さらに、このような脆弱なOTシステムを踏み台に、相互接続されたITシステムも狙われ、その被害はサプライチェーン全体にまで広がる危険性もはらんでいる。

このように、攻撃者にとって「古くて脆く、停止した際のダメージが最大級」という、極めて魅力的な標的となっているのがOTシステムなのである。

本記事はアフィリエイトプログラムによる収益を得ている場合があります

この連載の記事

-

TECH

“ITと同じ”では通用しない? 工場・インフラ施設に必要なセキュリティ対策 -

TECH

OTセキュリティベンダー5選 ネットワーク系ベンダー vs 専業ベンダーで群雄割拠 -

TECH

OTセキュリティに強いSIer5選 ITとの橋渡し役から現場に寄り添うパートナーまで - この連載の一覧へ