経産省が進める企業とIoT製品の格付認定

2026年度始動の「サプライチェーンセキュリティ評価制度」 企業セキュリティが“客観評価”される時代に

2025年12月22日 11時00分更新

政府は、激化するサイバー攻撃に対抗すべく、抜本的な法制度の見直しや政府主導の施策を積極的に推進している。その中でも産業界が注目するのが、企業やIoT製品のセキュリティを“格付け”する認定制度だ。

エムオーテックスは、2025年11月12日、パートナー向けのイベント「MOTEX PARTNER DAYS 2025」を開催。基調講演では、経済産業省 商務情報政策局 サイバーセキュリティ課の企画官である橋本勝国氏が登壇し、最新の攻撃トレンドや法制度の整備状況、新たなセキュリティ評価制度の枠組みについて解説した。

苛烈なサイバー攻撃に対する政府の抜本的な法制度の見直し

まずは、サイバー空間における脅威の質的な変化について語られた。かつては愉快犯や金銭目的の単独犯が主流であったサイバー攻撃も、現在は国家の支援を受けた「APT(Advanced Persistent Threat)」グループによる組織的な攻撃が目立つようになっている。

具体的には、中国背景とされる「MirrorFace」や「Volt Typhoon」、北朝鮮背景の「TraderTraitor」などが、日本の先端技術情報の窃取や重要インフラの機能停止を狙っていると指摘。そして、セキュリティ対策が強固な大企業を直接狙うのではなく、その取引先や委託先を踏み台に標的企業を狙うサプライチェーン攻撃が深刻な状況だという。

「近年、国家の支援を受けたAPTグループによる、サプライチェーン攻撃を起点とした情報漏えいや金銭窃取が増加しています。例えば、DMMビットコインの事例では委託先から情報が窃取され、482億円相当のビットコインが流出する事態となり、結果として同社は廃業にまで追い込まれています」(橋本氏)

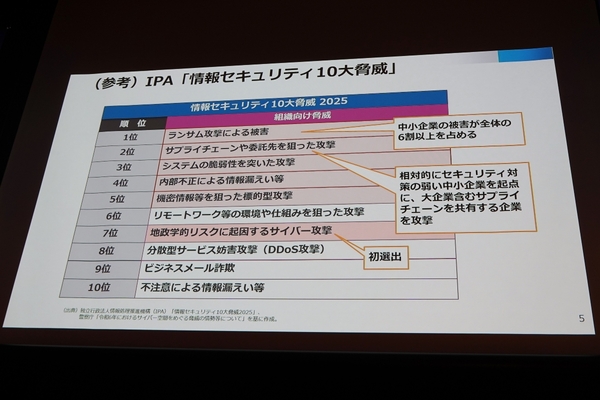

IPA(情報処理推進機構)が発表する「情報セキュリティ10大脅威」においても、ランサムウェアによる被害とサプライチェーンを狙った攻撃が上位を占め続けている。ランサムウェア被害の6割以上が中小企業というデータもあり、個社での対策だけでは脅威を防ぎきれない現状が浮き彫りになっている。

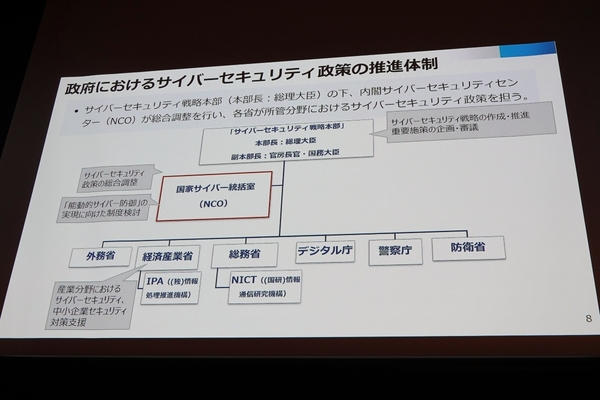

これらの脅威に対抗するため、政府も抜本的な法制度の見直しを進めている。2025年5月には「重要経済安保情報の保護及び活用に関する法律(重要経済安保情報保護活用法)」が施行され、従来のNISC(内閣サイバーセキュリティセンター)をNCO(国家サイバー統括室)に改組した。いわゆる「能動的サイバー防御」の導入に向けた動きにも注目が集まっている。

「(能動的サイバー防御では)通信事業者の通信機器において、インターネット上に流通しているパケットを政府が確認することが法的に可能になります。もちろん憲法で通信の秘密が保証されているため、中身のデータ部分は見ず、ヘッダー部分だけを確認します。どんな通信がどこからどこへ送られているのかをマクロ的に分析して、国のサイバーセキュリティ対策に役立てることが目的であり、プライバシーに配慮した上で運用します」(橋本氏)

この施策は、攻撃の兆候を早期に察知し、被害が拡大する前に対処するためのものだ。ボット化したサーバーへの無害化措置も可能になるが、無制限に実施できるわけではなく、国会の監視下で一定の条件を満たす必要があり、透明性の確保と実効性の両立が図られる。

企業やIoT製品のセキュリティを“格付け”する認定制度も開始

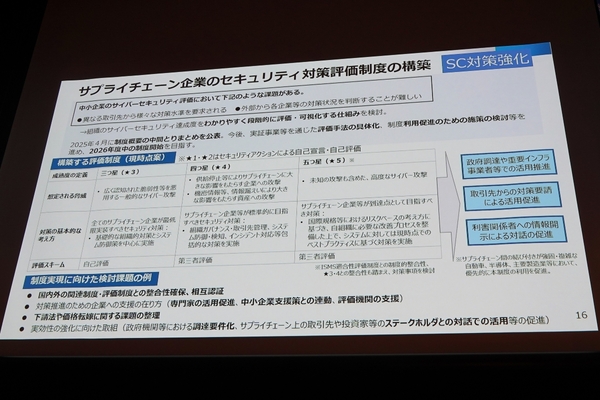

加えて、政府が進めるサプライチェーン攻撃に対する施策が、経済産業省が主導する「サプライチェーンのセキュリティ対策評価制度」だ。現在、多くの日本企業は、取引先ごとに形式の異なる「セキュリティチェックリスト」への回答に忙殺されている。セキュリティ対策を評価する発注側(上位企業)も回答内容を精査できず、実効性が伴わない形式的な運用に陥っているケースが散見されるという。この課題を解決するために、国が統一的な基準を設け、企業の対策状況を「星」の数で可視化する制度の設計が進められている。

「現状、発注者は会社ごとに独自のセキュリティチェックリストを作成し、一方の受注先はその対応に追われている状況です。正直、現場はどの基準に従えばよいかわからず、発注側も実態を把握しきれていません。こうした課題に対し、国として組織のセキュリティ到達度を段階的に評価する仕組みが必要だと考えました。企業ごとにチェックリストを作成するという手間を省き、対外的に安全性を証明できる環境を整備します」(橋本氏)

この評価制度では、既存の中小企業向け制度である「SECURITY ACTION(セキュリティ対策自己宣言)」を「星1」「星2」と位置づけ、その上位に「星3」と「星4」を新設する。「星3」は既知の脆弱性に対応できる標準的なレベルで、自己評価に基づく認定となる。一方の「星4」はより高度な攻撃にも耐えうるレベルで、第三者機関による評価が必要となる。ここまで実証実験が行われ、その結果を踏まえて制度立ち上げの準備中が進んでおり、2026年度内に正式な認定が開始される予定だ。

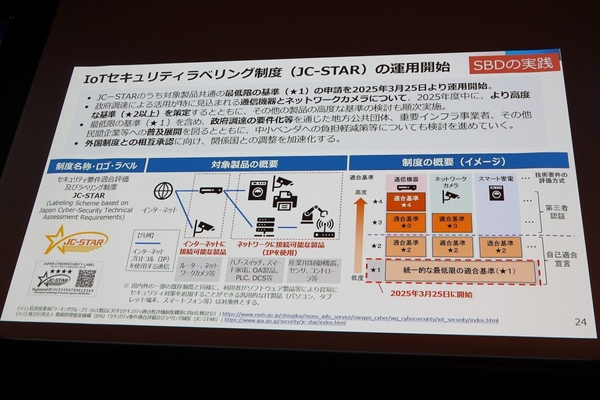

企業の対策評価と並行して進められているのが、IoT製品のセキュリティ適合性を評価するラベリング制度「JC-STAR」だ。ネットワークカメラやルーター、スマート家電など、インターネットに接続される機器が増加する中、製品自体が脆弱性を抱えていると、ユーザーがどれほど対策してもリスクは排除できない。そのため、開発段階からセキュリティを組み込む「セキュア・バイ・デザイン」の考え方に基づき、メーカー側の責任で一定の基準を満たすことが求められている。

「パソコンやタブレットであれば、利用者が自分でセキュリティ対策ソフトを導入できますが、ルーターやスマート家電はユーザー自身で対策を施せないです。そのため、メーカー側で最低限のセキュリティを保証する必要があります。JC-STARのラベルがついた製品は基本的なセキュリティ要件をクリアしており、調達時などの判断基準にすることができます」(橋本氏)

JC-STARでは、IoT製品に共通した最低限の適合基準である「星1」の認定を開始しており、既に700~800製品が認定を受けている。2026年以降には、IoT製品類型ごとの特徴に応じた適合基準である「星2」の認定受付が開始される。なお、「星1」と「星2」は自己評価に基づく認定となり、第三者機関が評価する「星3」「星4」も予定される。

さらに、国際的な相互認証も推進しており、英国のPSTI法に基づく制度との相互認証が2025年11月に開始され、JC-STARを取得した製品は英国の基準も満たしているとみなされる。今後は欧州のサイバーレジリエンス法(CRA)などとの連携も視野に入れ、日本製品の国際競争力向上を支援する方針だ。

本記事はアフィリエイトプログラムによる収益を得ている場合があります