セキュリティ対策の一部として「バックアップはエキサイティングな存在になった」

新しい「NIST CSF 2.0」に対するベリタスの提言、同社幹部に聞く

2024年03月14日 09時00分更新

NIST(米国国立標準技術研究所)が2024年2月下旬に「NIST Cybersecurity Framework 2.0(CSF 2.0)」を正式にリリースした。2014年にサイバーセキュリティ対策の検討/推進を行うフレームワークとしてCSF 1.0が公開されてから、およそ10年ぶりとなる大幅な改訂である。

NISTでは、CSF 2.0のドラフト(草案)段階でパブリックコメントを募集し、産業界や学術界も含むさまざまなセキュリティ関係者からのフィードバックを求めたが、そこにはデータ保護/バックアップ製品ベンダーのベリタステクノロジーズも参加し、提言を行っている。

現在では、データ保護/バックアップは重要なセキュリティ対策のひとつとなっている。ベリタスの提言内容とはどんなものだったのか、同社フィールドCISOのジョイ・パーサー氏に聞いた。

ベリタステクノロジーズ フィールドCISOのジョイ・パーサー(Joye Purser)氏(CISSP、博士)。ベリタス以前は、米国政府のCISA(サイバーセキュリティ・社会基盤安全保障庁)上級地域局長を務めていた

CSF 2.0アップデートの重要なポイントは2つ

パーサー氏は、NIST CSF 2.0のアップデートにおける重要なポイントは「2つある」と語る。

ひとつはCSFの適用が、重要インフラだけでなくすべての組織/企業に対して推奨されるようになったことだ。もともと10年前、CSF 1.0は「重要インフラ向けの」セキュリティフレームワークとしてリリースされた。しかしその後、CSFの適用対象は広く一般企業/組織にまで広がっていた。

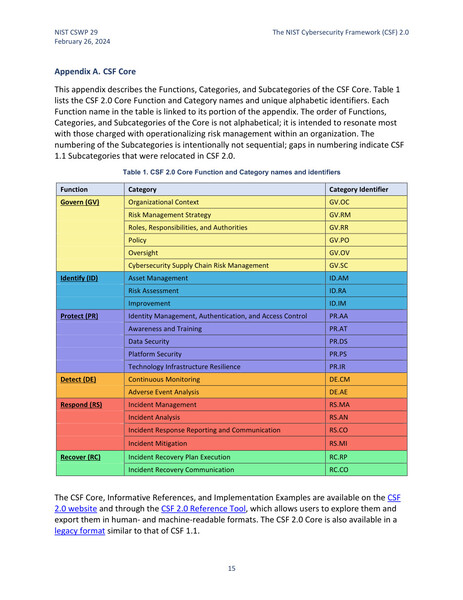

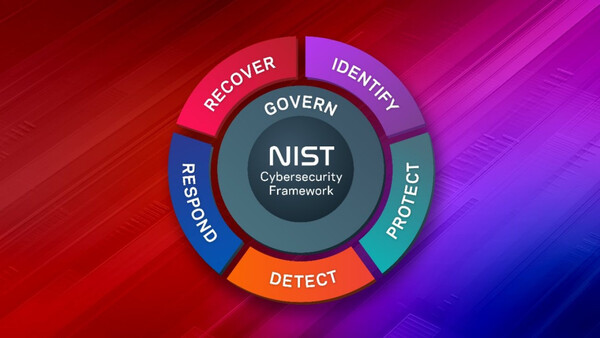

もうひとつのポイントは、CSFコアを構成する機能要素に「Govern(ガバナンス、統治)」が追加され、従来の5つから6つに増えたことだという。

「ここで言うGovernとは、CSFコアに含まれる既存の機能要素(5つ)を実現するための、チームやプロセス、ポリシーなどを公式なかたちで整えることを指している」(パーサー氏)

セキュリティ対策やリスク対策の取り組みにおいては、こうしたガバナンスが重要であり、先進的な取り組みを行っている金融業界などのベストプラクティスを他業界にも普及させることが追加した目的だと、パーサー氏は説明を付け加える。

CSF 2.0のパブリックコメントでベリタスが提案した3つのこと

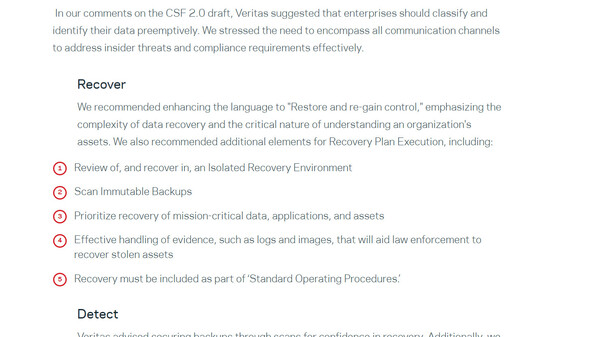

CSF 2.0のパブリックコメントにおいて、ベリタスでは大きく3つの提案を行ったという。

「ベリタスでは、3つの事項を(CSFに取り入れることを)提案した。まずは、リカバリ環境が正しく隔離されているかどうかの見直しの実施。2つめは、イミュータブル(書き換え不能の)バックアップデータに対するマルウェアスキャンの実施。そして3つめは、より詳細なリカバリ手順の規定だ」(パーサー氏)

3つめの「より詳細なリカバリ手順の設定」について、パーサー氏は「まだ多くの組織において、十分に詳しい手順が規定できていない」と指摘する。たとえば、ランサムウェア攻撃が発生した場合の特別なリカバリプランを用意するなど、実効性のあるかたちで手順を備える必要があると強調した。

CSF 2.0ドラフトのパブリックコメントにおいて、ベリタスでは大きく3つを提案した(画面はベリタス公式ブログより)

このように、ベリタスがCSF 2.0の開発に協力を行っているのは、バックアップ/リカバリがセキュリティ対策の中で重要な役割を果たすようになっているからだ。

パーサー氏は、かつてのバックアップは「システム障害への備え」というだけの存在であり、「退屈で誰も見向きしない」「“クール”でない」ものだったと振り返る。しかし、セキュリティ対策として脚光を浴びるようになったことで「今となっては非常にエキサイティングな分野だ」(パーサー氏)。昨今では、バックアップ/データ保護への投資がセキュリティ予算からまかなわれるケースも増えているという。

「CISAでの在任中、わたしが重要インフラ担当者に伝えていたことは『まずは演習をやってほしい』ということ。そして、その中では必ず『バックアップからリストアを行う作業も、きちんと演習をしてほしい』ということを伝えていた」「何らかのインシデントが起きてしまったときに、そこから回復する力というのは、皆さんの会社が備えるバックアップシステムにかかっているということを覚えておいてほしい」(パーサー氏)

本記事はアフィリエイトプログラムによる収益を得ている場合があります