キヤノンMJ/サイバーセキュリティ情報局

ウェブサイトを見るだけで戦争に加担? DDoS攻撃を誘導するサイトの手口とは

本記事はキヤノンマーケティングジャパンが提供する「サイバーセキュリティ情報局」に掲載された「アクセスするだけでDDoS攻撃!?誘導の手口とサイトの仕組み」を再編集したものです。

ロシアによるウクライナ侵攻当初から、両陣営のハッカーによる活動についても盛んに報道されており、現実社会の情勢は、サイバー空間にも大きな影響を与えます。日本国内でも、ウクライナとロシアに対するDDoS(分散型サービス妨害)攻撃と見られる通信の増加が報告されており、サイバーセキュリティラボでもこのような通信を発生させるサイトの存在を確認しています。この記事では、ユーザーがそのサイトへアクセスする経緯や、サイトの仕組みについて解説します。

DDoS攻撃が仕組まれたサイトへユーザーにアクセスさせる手口

RSA Netwitness Networkを使用した当社のスレットハンティングサービス チームでは、ウクライナ情勢に関連したサイバー攻撃の報道に伴い、両国宛ての通信を注視し、3月下旬にロシアへ向けたDDoS攻撃が仕組まれたサイトを確認しました。

分析官が観測したイベントでは、ユーザーが検索サイトを利用した後に該当サイトへアクセスしている形跡がみられました。その後、サイトを閲覧していたとみられるおよそ50秒の間に、35件のロシアドメイン(.ru)サイトへHTTPS接続リクエストが送信されていました。

検索サイトの利用については、上位検索結果に不正サイトのリンクを表示させる「SEOポイズニング」がフィッシングサイトへの誘導手口として知られています。大手検索サイトでは、検索時の通信を暗号化するため誘導経緯の特定に至ることはできませんでしたが、同様の手口を利用した可能性が考えられます。

DDoS攻撃を目的としたニュースサイトの仕組み

該当サイトはIT関連のニュースサイトを名乗り、複数の記事を掲載していますが、運営者のプロファイルはありません。そして、訪問者がこのサイトを閲覧すると、訪問者端末のバックグラウンドで、ロシア宛てに複数のHTTPSリクエストが送信される仕組みになっていました。

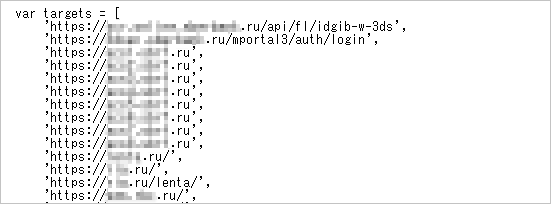

トップページのソースコードを調査するとJavaScript(stop-ru.js)を実行するタグが仕組まれていました。JavaScript(stop-ru.js)はロシアドメイン(.ru)のURL 134件と、ロシア管轄のグローバルアドレス 662件にHTTPS接続するためのもので、ロシア関連システムに対するDDoS攻撃を目的としたものとみています。

OSINT(Open Source Intelligence:オープンソースインテリジェンス)を調査したところ、あるSandbox上に該当サイトの上記挙動について解析結果が残されていました。解析日が 3月23日 であることから、攻撃者は 3月23日 以前にJavaScript(stop-ru.js)を仕組んだものと考えられます。そして、この記事の作成に際し、4月22日に再度サイトの状態を調査したところ、トップページから JavaScript(stop-ru.js)を実行するscriptタグが削除されていました。

以上を踏まえ、攻撃の仕組みが稼働していたのは1ヵ月前後の期間であったと推察されます。

サイトが作成された理由

サイト自体が攻撃を目的として開設されたものだったのでしょうか。

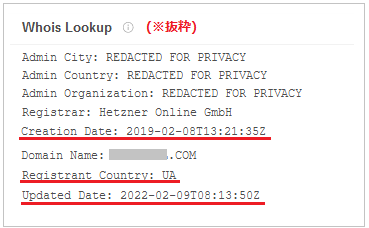

2019年に取得された該当ドメインの所在国は 「ウクライナ」 でした。レジストラはドイツ企業ですが、ドメイン管理者情報などは非公開で運営元は不明です。サイトには問い合わせ先として、無償で取得できるメールアドレスのみが掲載されており、こうした体裁は個人ブログのようでした。

また、コミュニティーサイトなどで該当サイトのURLを含む投稿が数件確認されました。それらの内容と投稿日から、数年前よりIT関連の技術情報サイトとして運営されていた形跡が伺えます。

以上を踏まえると、攻撃に利用する目的で新たに開設されたサイトではないようです。サイト運営者自身によってJavaScriptが仕組まれた可能性が疑われますが、第三者による改ざん被害を受けた可能性もあり、真相は不明です。

サイトの通信状況を観察するには?

余談となってしまいますが、不審なサイトに遭遇したと感じたら即時ブラウザーを閉じるべきです。しかし、実際に発生している通信がどのようなものか気になるのが、技術者としての性でしょう。そこで、サイト閲覧に伴う通信を手軽に観察できるChromeの「検証」機能を紹介します。

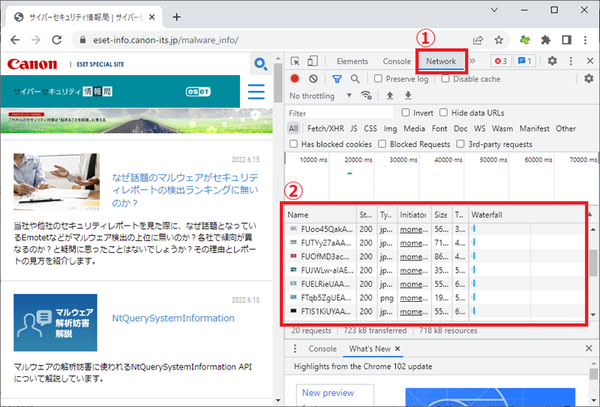

Chromeでサイトへアクセスし、閲覧している画面上で右クリックし、「検証」を選択します。

すると、ブラウザー画面の右半分(設定によって異なる)に検証情報が現れます。

『Network』タブ(①)を選択すると、閲覧に伴う通信が表示されます(②)。

下図はサイバーセキュリティ情報局のトップページを表示した際の様子です。読み込んだファイル名などが表示されています。

まとめ

NHK(※1)が取材した記事によると、2月下旬からウクライナやロシアへのDDoS攻撃の増加を観測しており、国内でもIoT機器などが踏み台として悪用される危険性が指摘されています。

経済産業省が公表した「ロシア等によるウクライナの侵略をめぐる国際情勢に関連した経済産業省による支援策・措置」(※2)には、サイバーセキュリティ対策の強化も盛り込まれています。中小企業様向けにIT導入補助金を利用したサイバーセキュリティ対策の強化に関する情報などが提供されていますので、ご参考になれば幸いです。

※1:ウクライナへの侵攻で広がるサイバー攻撃~あなたも「DDoS攻撃」に加担?~|NHK

※2:ロシア等によるウクライナの侵略をめぐる国際情勢に関連した経済産業省による支援策・措置|経済産業省

引用・出典元

・ウクライナへの侵攻で広がるサイバー攻撃~あなたも「DDoS攻撃」に加担?~|NHK

・ロシア等によるウクライナの侵略をめぐる国際情勢に関連した経済産業省による支援策・措置|経済産業省

本記事はアフィリエイトプログラムによる収益を得ている場合があります