キヤノンMJ/サイバーセキュリティ情報局

2021年4月は脆弱性を悪用した攻撃の検出数が増加

2021年4月にESET製品が日本国内で検出したマルウェアの概要についてご紹介しています。4月は、脆弱性を悪用した攻撃を検出しています。中でも検出数が増加した2つの攻撃についてご紹介しています。

本記事はキヤノンマーケティングジャパンが提供する「サイバーセキュリティ情報局」に掲載された「2021年4月 マルウェアレポート」を再編集したものです。

4月の概況

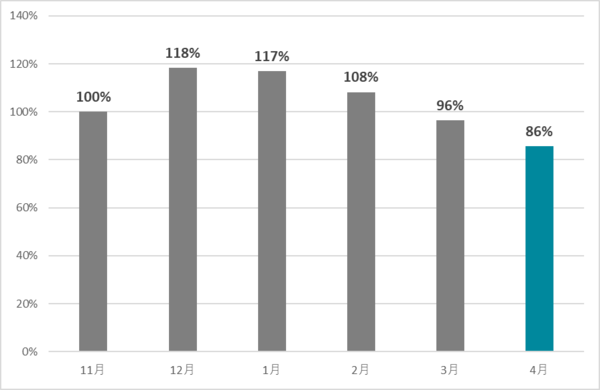

2021年4月(4月1日〜4月30日)にESET製品が国内で検出したマルウェアの検出数の推移は、以下のとおりです。

*1 検出数にはPUA (Potentially Unwanted/Unsafe Application; 必ずしも悪意があるとは限らないが、コンピューターのパフォーマンスに悪影響を及ぼす可能性があるアプリケーション)を含めています。

2021年4月の国内マルウェア検出数は、2021年3月に引き続いて減少しています。検出されたマルウェアの内訳は以下のとおりです。

| 国内マルウェア検出数*2上位(2021年4月) | |||

|---|---|---|---|

| 順位 | マルウェア | 割合 | 種別 |

| 1 | JS/Adware.Agent | 18.9% | アドウェア |

| 2 | JS/Adware.Sculinst | 10.6% | アドウェア |

| 3 | HTML/Phishing.Agent | 6.2% | メールに添付された不正なHTMLファイル |

| 4 | JS/Adware.TerraClicks | 5.7% | アドウェア |

| 5 | JS/Adware.Subprop | 4.4% | アドウェア |

| 6 | HTML/ScrInject | 3.1% | HTMLに埋め込まれた不正スクリプト |

| 7 | JS/Adware.PopAds | 2.0% | アドウェア |

| 8 | JS/Agent.OAY | 1.7% | 不正なJavaScriptの汎用検出名 |

| 9 | VBA/TrojanDownloader.Agent | 1.2% | ダウンローダー |

| 10 | DOC/Fraud | 0.6% | 詐欺サイトのリンクが埋め込まれたdocファイル |

*2 本表にはPUAを含めていません。

4月に国内で最も多く検出されたマルウェアは、JS/Adware.Agentでした。

JS/Adware.Agentは、悪意のある広告を表示させるアドウェアの汎用検出名です。Webサイト閲覧時に実行されます。

今月は、脆弱性を悪用した2つの攻撃についてご紹介します。

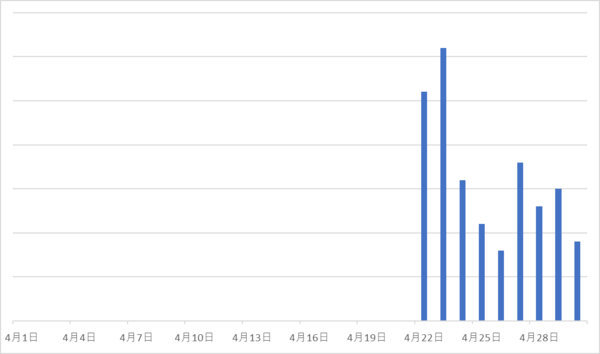

1つ目は、QNAP社製のNASを狙ったランサムウェア攻撃です。2021年4月19日頃から、QNAP社製のNASを狙ったランサムウェア攻撃が確認されています。

この攻撃は、QNAP社製品の脆弱性を突くことで乗っ取ったNAS上で、圧縮・解凍ソフトウェアである7zipを悪用してファイルの暗号化を行っています。悪用された脆弱性は、CVE-2021-28799「Hybrid Backup Sync 3(HBS 3)における不適切な認証の脆弱性」とCVE-2020-36195「Multimedia ConsoleおよびMedia Streaming Add-onにおけるSQL Injectionの脆弱性」が考えられています。また、これらの脆弱性を修正するセキュリティパッチが公開されています。

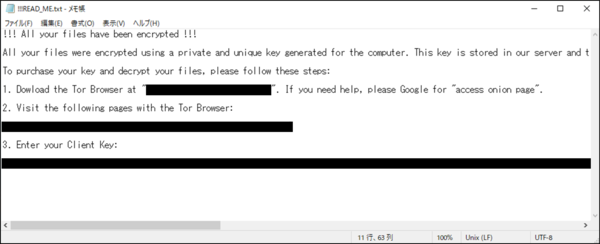

ESET製品でも、日本国内において検出名「Win32/Filecoder.Qlocker」が4月22日頃から検出されています。この攻撃はファイルを暗号化した後、脅迫文が記載された「!!!READ_ME.txt」というファイル名のテキストファイルを残します。ESET製品は、このテキストファイルを攻撃の痕跡として検出します。

脅迫文には、Torブラウザをインストールし、攻撃者から指定されるWebページへのアクセスを促されています。アクセス先では、ファイルを復号するための鍵を得るために、約5万円から6万円相当(感染が始まった4月19日頃の相場)のビットコインを要求されたという報告もあります。

QNAP社のHP上で、今回のランサムウェア攻撃に関する情報が公開されています。感染の予防策や感染後に必要な作業について書かれていますので、製品を利用されている方は確認してください。

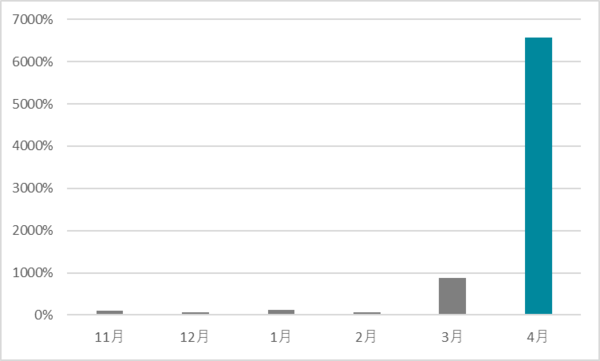

2つ目は、Apache Struts 2の脆弱性CVE-2017-5638を狙った攻撃です。CVE-2017-5638は、Apache Software Foundationが提供しているソフトウェアフレームワークApache Struts 2の2017年に発見された脆弱性です。これは、Jakarta Multipart parserのファイルアップロード処理に起因しています。2017年に発見された時も、IPAから注意喚起が行われています。この脆弱性を悪用すると、遠隔にいる攻撃者によってサーバー上で任意のコードを実行される恐れがあります。2017年には、米国の大手消費者信用情報会社においてこの脆弱性の悪用による情報漏えいが生じています。

統計を見ると、2021年3月から4月にかけて国内の検出数が増加していることがわかります。CVE-2017-5638.Struts2が多く検出されている原因の1つとして、外部に公開されているApache Struts 2を利用したWebサイトやアプリケーションの存在が考えられます。例えば、社内のイントラサイトのように外部に公開していないWebサイトが設定ミスによって外部に公開されているケースなどが想定されます。

発見されてから4年近く経ちますが、脆弱性は古い・新しいに関係なく利用されます。発見されてから時間が経つと、エクスプロイトキットが開発されることにより簡単に攻撃を行えるようになる恐れもあります。

ご紹介したように、4月は脆弱性を悪用した攻撃を検出しています。新しく発見される脆弱性による脅威だけでなく、過去に発見された脆弱性も脅威になります。また、脆弱性は組み合わさることで、新たな攻撃につながる可能性もあります。利用している製品や製品に使われているOSSなどの脆弱性情報について情報収集を行うことが重要です。定期的にIPAとJPCERTが運営しているJVNのHPや製品ベンダーのHPなどを確認してください。

常日頃からリスク軽減するための対策について

各記事でご案内しているようなリスク軽減の対策をご案内いたします。

下記の対策を実施してください。

1.ESET製品の検出エンジン(ウイルス定義データベース)を最新にアップデートする

ESET製品では、次々と発生する新たなマルウェアなどに対して逐次対応しております。

最新の脅威に対応できるよう、検出エンジン(ウイルス定義データベース)を最新にアップデートしてください。

2.OSのアップデートを行い、セキュリティパッチを適用する

マルウェアの多くは、OSに含まれる「脆弱性」を利用してコンピューターに感染します。

「Windows Update」などのOSのアップデートを行い、脆弱性を解消してください。

3.ソフトウェアのアップデートを行い、セキュリティパッチを適用する

マルウェアの多くが狙う「脆弱性」は、Java、Adobe Flash Player、Adobe Readerなどのアプリケーションにも含まれています。

各種アプリのアップデートを行い、脆弱性を解消してください。

4.データのバックアップを行っておく

万が一マルウェアに感染した場合、コンピューターの初期化(リカバリー)などが必要になることがあります。

念のため、データのバックアップを行っておいてください。

5.脅威が存在することを知る

「知らない人」よりも「知っている人」の方がマルウェアに感染するリスクは低いと考えられます。マルウェアという脅威に触れてしまう前に「疑う」ことができるからです。

弊社を始め、各企業・団体からセキュリティに関する情報が発信されています。このような情報に目を向け、「あらかじめ脅威を知っておく」ことも重要です。

本記事はアフィリエイトプログラムによる収益を得ている場合があります