さらに進む攻撃の高度化/巧妙化、調査レポート「暗号化された攻撃の現状 2020年版」発表

急増する暗号化通信悪用の攻撃、「信頼しない」の徹底を―Zscaler

2020年11月24日 07時00分更新

ゼットスケーラーは2020年11月19日、米Zscalerの研究チーム「ThreatLabZ」が発表した調査レポート「暗号化された攻撃の現状 2020年版(2020 State of Encrypt Attacks)」をもとに、2020年のクラウドネットワークにはびこる脅威の動向と企業が取るべきの対策についての記者説明会を開催した。

オンライン出席したZscaler CISO兼セキュリティリサーチ担当VPのディーペン・デサイ氏は、「インターネットトラフィックの80%がSSLで暗号化される一方、攻撃者も同様に暗号化を利用してマルウェアやエクスプロイトを仕掛けており、攻撃はさらに高度化している。こうした脅威から企業を守るには、すべてのトラフィックに対してインスペクション(検知)を実行する必要がある」と語り、トラフィックの暗号化がセキュリティを担保しなくなっている現実を強調。ゼロトラストモデルにもとづく検知の徹底を呼びかけている。

過去9カ月間で暗号化通信を悪用した攻撃は「260%増加」

本調査レポートは、Zscalerがグローバルで顧客に提供するセキュリティクラウドサービスのトラフィックを、ThreatLabZが2020年1月から9月にかけて調査したもの。この9カ月間でブロックした脅威の数は約66億件、月平均で約7億3300万件に上る。その前年(2019年)にZscalerがブロックした脅威は月平均で2億8300万件であったことから、わずか1年で約2.6倍も脅威が増大したことになる。そしてこの脅威の増大は、新型コロナウイルスの感染拡大とも深く関連していることは明らかだ。ThreatLabZによれば、2020年の最初の3カ月間でCOVID-19関連の脅威は3000倍にも急増したと報告されている。

ここでデサイ氏は、66億件という膨大な脅威トラフィックの分析から見えてきた傾向を、いくつかドリルダウンして説明した。

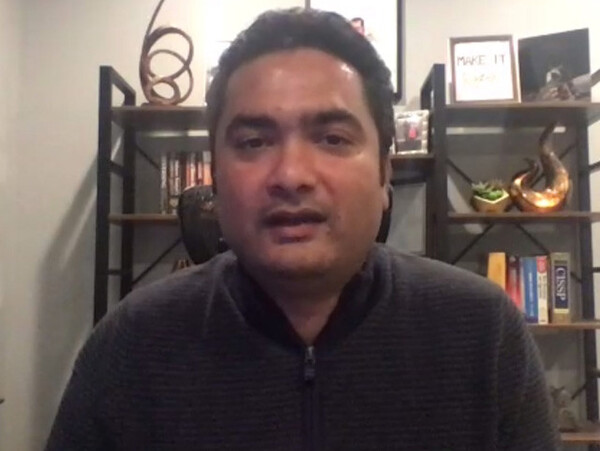

●SSLトラフィックの増大とヘルスケアへの攻撃

SSL/TLSによるインターネットトラフィックの暗号化はどの業界でも等しく進んでおり、本調査でも約80%のトラフィックがデフォルトで暗号化されていたという。一方で、犯罪者も暗号化したマルウェアを用いて攻撃を仕掛けるようになっており、とくにヘルスケア業界への攻撃が目立つという。

本調査によれば、暗号化されたチャネル経由でブロックされた高度な脅威を業種別に見ると、ヘルスケアをターゲットにしたものは25.5%、ついで金融/保険(18.3%)、製造(17.3%)、公的機関(14.3%)となっている。「コロナ禍でサイバー攻撃も下火になるのではという予測もあったが、実際は正反対だった。暗号化されたトランザクションであっても、医療機関はつねに危険にさらされている状態にある」(デサイ氏)。

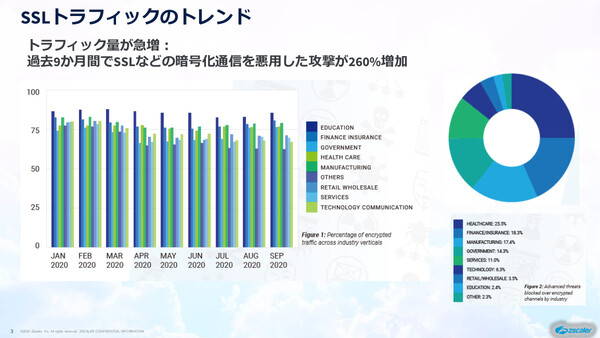

●攻撃の高度化 - クラウドストレージサービスの悪用

サイバー攻撃の手法が年々高度化していることは周知の事実だが、今回の調査で目立ったのがAWSやGoogle、Microsoft OneDrive、Dropboxなど、一般的なクラウドストレージサービスを悪用する手法だ。攻撃者はこれらのストレージサービスに対する人々の“信頼”につけこんで、あたかもGoogleやMicrosoftが発信元であるかのような攻撃を仕掛ける。たとえば以下のような例だ。

・マルウェアのペイロードを複数のストレージクラウドサービスにアップロードし、スパム/フィッシングメールとしてそのURLを拡散する。一般的なサービスを利用しているため、ユーザが不正なリンクを踏む確率が上がる

・「クラウドプロバイダのトラフィックなら安全」という前提にもとづいてインスペクションの対象からクラウドストレージサービスを除外している企業に対し、暗号化されたチャネル経由でマルウェアのペイロードを送り込む(ワイルドカードSSL証明書の悪用)

Zscalerは2020年3月から9月にかけて暗号化されたトラフィックに含まれていた20億件の脅威をブロックしたが、その大半がGoogleやOneDriveなどでホスティングされていた不正コンテンツに関連していたことを明らかにしている。つまり、SSLベースの攻撃の30%以上がコラボレーションサービスを偽装していたことになる。なお、フィッシング攻撃に最も悪用されている(偽装に使われている)ブランドはOffice 365やOneDriveなどMicrosoftのサービスで、全体の36%を占めている。

Microsoft OneDriveやDropboxなど、有名なクラウドストレージサービスを攻撃の足がかりにするインシデントが急増している。有名なブランドのサービスに偽装してマルウェアペイロードを仕掛けたり、フィッシングメールを送信するなど、手口はより高度に進化している

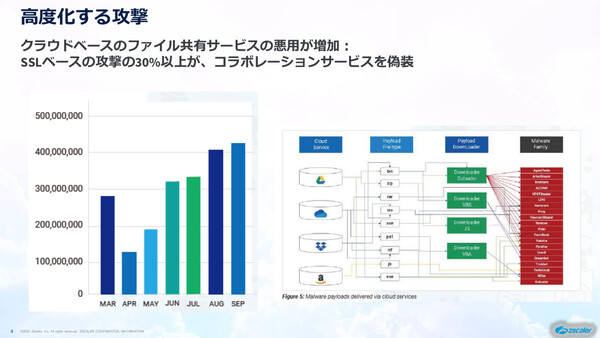

●ランサムウェアの機能強化による被害の拡大

COVID-19の感染拡大により、世界中の多くの企業がリモートワークへとシフトしたが、このトレンドに伴ってランサムウェア攻撃も増大している。本調査によれば2020年3月以降、暗号化されたチャネルを用いたランサムウェア攻撃の件数は5倍以上に達している。従業員が自宅など社外から社内ネットワークへとアクセスするタイミングで認証情報を盗み出し、社内ネットワークにマルウェアを送り込んで継続的なアクセスを実施、重要なアプリケーションやデータを暗号化して業務停止に追い込んでしまうというものだ。

加えて最近のランサムウェアには、暗号化だけでなく“データを盗み出す”機能が追加されており、攻撃者はターゲットとするアプリケーション/データを暗号化する前に、それらを外部に持ち出すことができる。被害企業が適切にデータのバックアップを行っていた場合でも、攻撃者から「持ち出した機密データを公開する」と脅迫されれば身代金を払わざるを得ない状況に追い込まれてしまう。なお、ランサムウェア攻撃で最も多く標的となった業種はテクノロジ/通信(40.5%)で、ヘルスケア(26.5%)がそれに続く。

暗号化トラフィックも「特別扱い」しないゼロトラストの徹底を

このように、サイバー攻撃の多くが暗号化されたトラフィック上で行われている以上、もはや「SSLで暗号化されているから安心」という単純な考えは通用しないことは明らかである。では企業は具体的にどんな対策を取るべきなのか。デサイ氏は以下の4つのポイントを挙げている。

・すべてのユーザ、(SSL通信を含む)すべてのトラフィックに対し、クラウドネイティブなプロキシベースのアーキテクチャでもってインスペクション(検知)を実施する

・ファイアウォールベースではなく、AIの活用でもって疑わしいコンテンツを分析/隔離し、最初の感染デバイスからマルウェアが拡散することを防ぐ

・すべてのユーザに対し、どこからアクセスしたとしても一貫したセキュリティを提供する

・ゼロトラストアーキテクチャにより、攻撃対象領域を可能な限り削減してアプリを攻撃者から見えなくし、攻撃者が企業ネットワーク内に足がかりを作って横展開する事態を回避する

ここでキーワードとなるのは、現在のセキュリティ業界のメインストリームとなりつつある「ゼロトラストセキュリティ」だろう。企業セキュリティにおいては「社内ネットワークは安全である」という考え方が長らく支配的で、社内と社外の境界線にフォーカスした「境界型セキュリティ」が主流だった。しかし、世界的にクラウドシフトやリモートワークが進んだことで“社内/社外”という切り分けだけでは企業ネットワークを守ることが難しくなってきた。

こうした背景から誕生したゼロトラストモデルは「(社内外を問わず)すべてのトラフィックを信頼しない」という前提で構築されている。当然ながら暗号化されたSSLトラフィックも“特別扱い”することなく、すべてを検知対象にすることが重要になる。

デサイ氏は、Zscalerが提供するセキュリティプラットフォーム「Zero Trust Exchange」について、ゼロトラストモデルにもとづき、SASEモデルで提供されるスケーラブルなインラインセキュリティクラウドサービスであることを強調している。

Zscalerのセキュリティプラットフォーム「Zero Trust Exchange」は同社の技術だけでなく、さまざまなベンダが提供するセキュリティソリューションを組み合わせ、グローバルでスケールするBest of Breedなエコシステムとして機能している点が最大の特徴となっている

「Zero Trust Exchangeはグローバルで150のデータセンターに展開しており、ユーザはどこにいても最も近いデータセンターから、一貫したポリシーのセキュリティサービスを最適化された通信制御のもとで受け取ることができる。1日あたり1200億以上のトランザクションを処理し、1億以上の脅威をブロックしており、さらにそのノウハウを日々、セキュリティアップデートとして17万5000以上も反映している。また、ISO27001やAICPA SOC2、FedRAMPなどの第三者認証機関からも定期的に監査を受けており、信頼性も担保する」(デサイ氏)

* * *

COVID-19により、従業員もデバイスも、さらにはワークロードも劇的なスピードで世界中に分散することになったが、当然ながらセキュリティリスクも同様に分散し、多様化/多層化する様相を呈している。攻撃者たちは暗号化されたネットワークであっても巧妙に入り込み、脆弱性を見つけ出して企業のアセットにアクセスする。だからこそ被害を最小化するには、あらゆるトラフィックを信用せず、すべてを徹底的に検知する――リアルもサイバーも、ウイルスの拡散防止に最も不可欠なポイントはこのファーストステップだといえるのかもしれない。

本記事はアフィリエイトプログラムによる収益を得ている場合があります