はじめに

ロシアのサイバー犯罪地下組織は、その長寿と技術の高さから、サイバー犯罪の戦術と手法の研究に焦点を当てた脅威研究者のベンチマークとして長い間使用されてきました。地下組織の経済の分析とフォーラムのハッキングに特化した出版物が多数あります。ただし、大手以外のあまり目立たない地下のサイバー犯罪者たちの新たな脅威と傾向に焦点を合わせた研究はまだほんの一握りです。

最近のデータによると、中国のサイバー犯罪者の地下組織の利益は2017年に151億米ドルを超え、データの損失、個人情報の盗難、詐欺に関連して133億ドル以上の損害をもたらしました。長年にわたり、McAfee Advanced Programs Group(APG)は、中国の非国家的脅威の攻撃者グループが、主に中国の企業と市民を対象とする小規模なローカルネットワークから、国際組織をハッキングできる大規模で組織化された犯罪グループに徐々に変化することを観察しています。

マルウェアの収益化に焦点を当てた商業規模のエクスプロイトツールキットと犯罪ネットワークの開発により、2013年12月の中国人民銀行に対するDDoS攻撃、2016年2月のバングラディッシュ銀行に対する10億ドルのSWIFTハックや2017年10月の台湾極東国際銀行からの6000万ドルの盗難など、アジア太平洋地域のサイバー犯罪のリスクが高まりました。

このブログは、めったに垣間見ることはできない中国のサイバー犯罪者の地下組織についてです。現在のビジネスモデルと技術を分析することで、ロシアのサイバー犯罪者から借用している戦術や戦略を含むオペレーションの劇的な変化に関する洞察が得られました。

中国のサイバー犯罪者の地下組織の台頭

中国は、1994年にワールドワイドウェブへの最初のケーブル接続を確立しました。これは、ロシアやその他の新興サイバー犯罪アンダーグラウンドからのサイバー犯罪シンジケートが最初の主要なサイバー犯罪を実行したのとほぼ同時期です。それ以来、中国の指導者はインターネット技術の開発と加速化を優先しており、今日、中国のインターネット利用の規模は膨大であり、8億人のユーザーを抱えています。

しかし、インターネット利用のこの増加は皮肉です。サイバー犯罪活動の著しい増加を伴うからです。中国政府は世界で最も洗練されたインターネット検閲システムのひとつを実行することを非常に重要視していますが、地元のサイバー犯罪者は、中国の急速に成長しているサイバー犯罪の地下経済を維持する回避策を見つけています。

中国のサイバー犯罪組織は大規模で収益性が高く、急速に拡大しています。2018年のインターネット開発統計によると、中国のサイバー犯罪の地下組織は、情報セキュリティー業界のほぼ2倍の規模である150億米ドル以上の価値がありました。同じ中国語の情報源は、中国のサイバー犯罪が年間30%以上の割合で増加していることも示しています。推定40万人が地下のサイバー犯罪ネットワークで働いています。

戦術、テクニック、手順の変更

ビジネスを迅速に拡大し、投資収益率(ROI)を最大化するために、中国のサイバー犯罪者は戦術、手法、手順(TTP)を継続的に採用しています。重要な変更点のひとつは、中国のサイバー犯罪者が、中国で人気のあるQQインスタントメッセージングプラットフォームを介した高度な1対1の関与から徐々に移行し、より正式なサイバー犯罪者ネットワークを確立することです。これらのネットワークは、ロシアおよび他のより洗練されたサイバー犯罪地下フォーラムに類似した集中広告と標準サービスプロセスを使用します。サイバー犯罪者は、ディープウェブでホスティングしているこれらの集中型ネットワークにアクセスして、製品やサービスを投稿できます。大量の盗まれたデータは自動化されたサービスを介して利用できますが、カード発行者は、別のユーザーとやり取りすることなく、必要なクレジットカード情報とデビットカード情報を注文できます。ハッキングサービスに関しては、中国のサイバー犯罪者は、見込み顧客が攻撃の種類、ターゲットIPアドレス、望ましいマルウェアまたはエクスプロイトツールキット、オンライン支払い処理などのサービスリクエストを満たすためのモジュールも提供しています。標準化された販売モデルを確立することにより、中国のサイバー犯罪者は、追加のオーバーヘッドコストを発生させることなく、活動を迅速に拡大できます。

Attacks-as-a-service(サービスとしての攻撃)

他の著名なサイバー犯罪の地下の世界と同様に、中国のサイバー犯罪の地下市場は、優れた顧客サービスの提供に焦点を当てています。ハッカーの多くは、週末を含むように勤務時間を延長し、技術的なバックグラウンドを持たない顧客に年中無休の技術サポートを提供しています。分散型サービス拒否(DDoS)ボットネット、トラフィック販売、ソースコード作成サービス、電子メール/SMSスパム、およびフラッディングサービスは、中国の闇市場で利用できます。

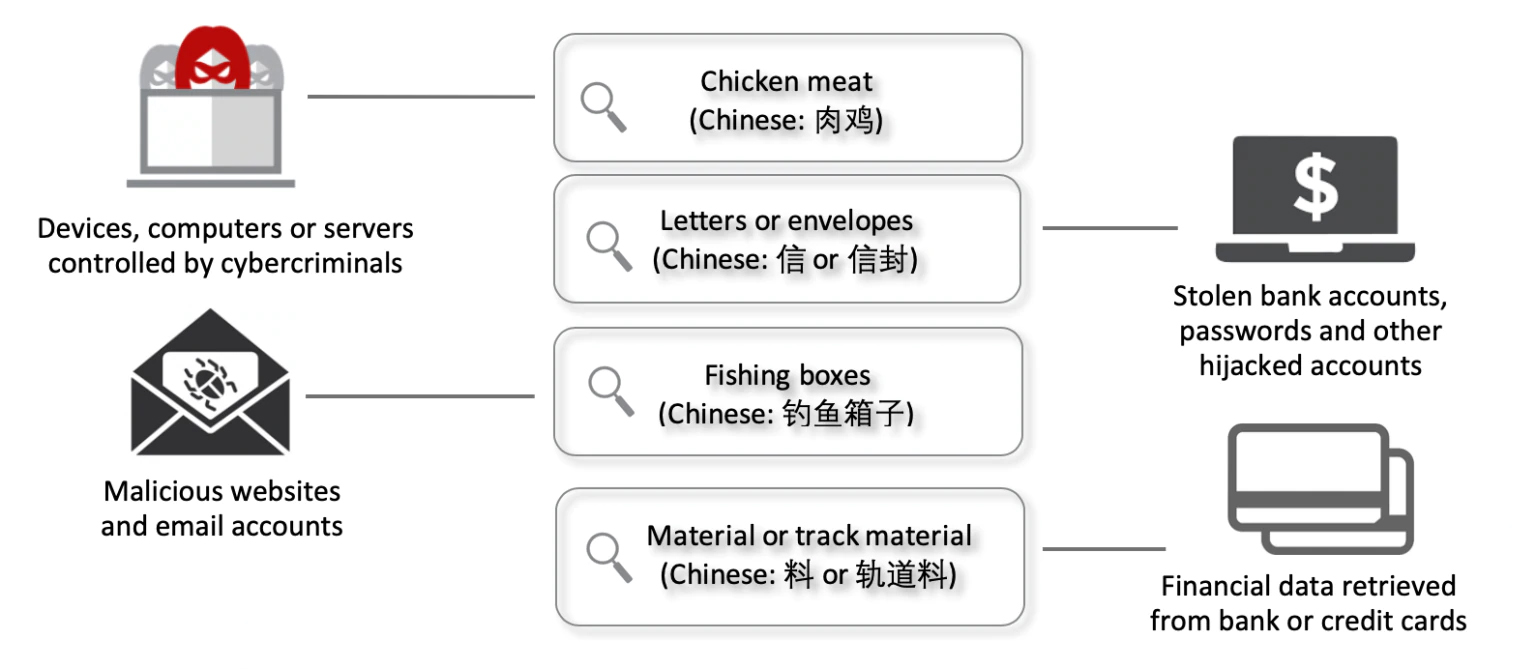

政府による検閲にもかかわらず、少数の中国のサイバー犯罪者は依然として地下市場を使用してサービスと製品を提供しています。これらの市場は通常、盗まれた個人情報(PII)、高残高の銀行口座、ハッキングサービス、マルウェアのカスタマイズの商業化に特化しています。ただし、これらのダークネット市場またはハッキングフォーラムは、中国政府がTorネットワークをブロックしているため、簡単にアクセスできません。中国の多くのサイバー犯罪者は、排他的で不透明なQQグループであるWeibo foraとBaidu Teibaを広告とコミュニケーションに使用し続けています。政府の検閲や取り締まりを避けるために、中国のサイバー犯罪者は、コミュニケーションや広告のためにスラングやその他の言語的な戦術を広く使用しています。これは部外者が理解するのが難しい場合があります。たとえば、中国のサイバー犯罪者は、侵害されたコンピューターまたはサーバーを「chicken meat(鶏肉)」と呼びます。盗まれた銀行口座、クレジットカードのパスワード、または他のハイジャック口座は「letters(手紙)」または「envelopes(封筒)」と呼ばれます。攻撃やスパムは「boxes(ボックス)」と呼ばれます。銀行カードの磁気ストライプの裏に保存されている盗まれた情報や詳細は、「data(データ)」、「track material(トラック素材)」、または単に「material(素材)」と呼ばれます。

海外への移動

もうひとつの注目すべき傾向は、増加する中国のサイバー犯罪グループが、通貨をマネーロンダリングするために暗号通貨を使用して海外に事業基盤を移していることです。彼らは、マレーシア、インドネシア、カンボジア、フィリピンなど、サイバー犯罪に関する法律や施行が弱い国や法域を好むようです。2017年以来、中国の公安省は、1億5000万米ドル、5000件を超える国境を越えた電気通信詐欺を発見しました。サイバー犯罪者グループの一部は高度に構造化されており、非行のIT専門家を巻き込む伝統的なマフィアのようなグループとして機能しています。一部の中国のサイバー犯罪ギャングは、明確な分業と複数のサプライチェーンで適切に構成されています。メンバーは、攻撃が国境を越えた場合でも、通常、地理的に近接しています。

ユニークな文化と実践

中国のハッカーは、さまざまな支払い方法、採用戦略、および他のサイバー犯罪の地下市場からの運用構造を採用しています。AliPayと銀行振込は、中国語のハッキングフォーラムで宣伝されている一般的に認められている支払い方法です。他の多くのフォーラムは通常、MoneroとBitcoinを好みます。

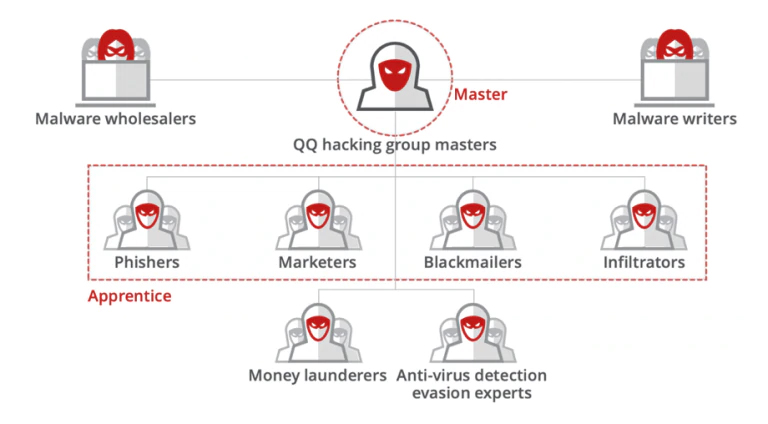

メンターシップの一形態である「見習い制度」は、中国のハッキングコミュニティで重要な役割を果たしています。多くの中国のハッカーグループは、この戦略を利用して新しいメンバーを募集したり、利益を得たりしています。次のグラフに示すように、通常、組織化された犯罪グループの首謀者またはハッキングコミュニティの管理者であるQQハッキンググループの師匠は、募集するメンバーからトレーニング料金を徴収します。「実習生」または「トレーニング中のハッカー」として知られるこれらのメンバーは、トレーニングプログラムを完了する前に複数の犯罪「ミッション」に参加する必要があります。トレーニングが完了すると、師匠のために働き、標的型攻撃、ウェブサイトのハッキング、データベースの流出などのダウンストリーム操作を担当するフルタイムのハッカーにアップグレードする資格があります。

中国のサイバー犯罪の成長

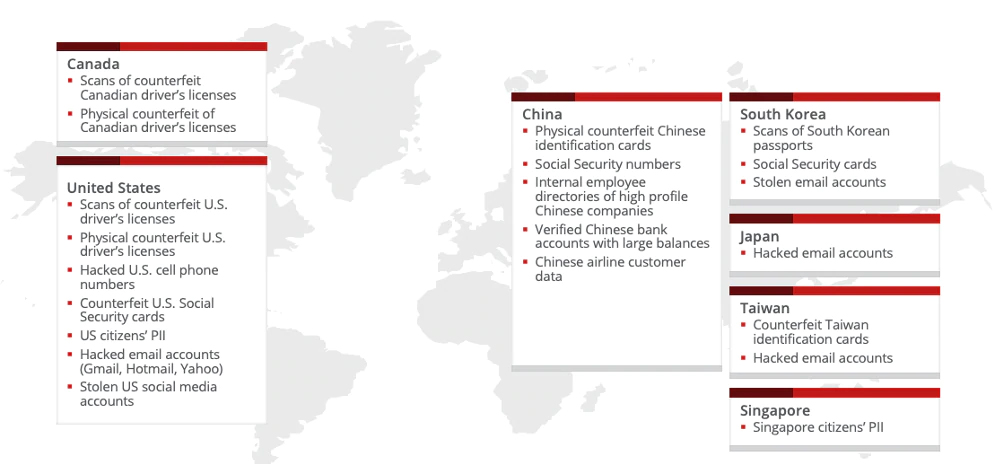

中国のサイバー犯罪地下組織は、長年にわたって劇的な変化を遂げてきました。中国の企業や市民を中心とした小規模なローカルネットワークから、国際組織をハッキングできる大規模で組織化された犯罪グループに徐々に変化しました。私の調査では、韓国、台湾、シンガポール、ドイツ、カナダ、米国の個人や組織を標的とした脅威活動が増加していることが示されています。中国のサイバー犯罪者は、米国とカナダの運転免許証の物理的な偽造から、偽造された米国とカナダの運転免許証のスキャン、米国の携帯電話番号、クレジットカード、身分証明書、盗まれたソーシャルメディアやメールアカウントに至るまで、さまざまな商品とサービスを提供しています。

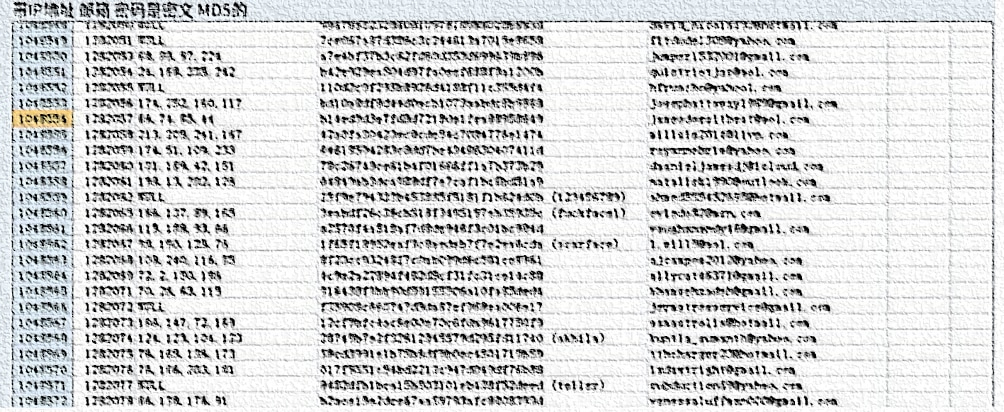

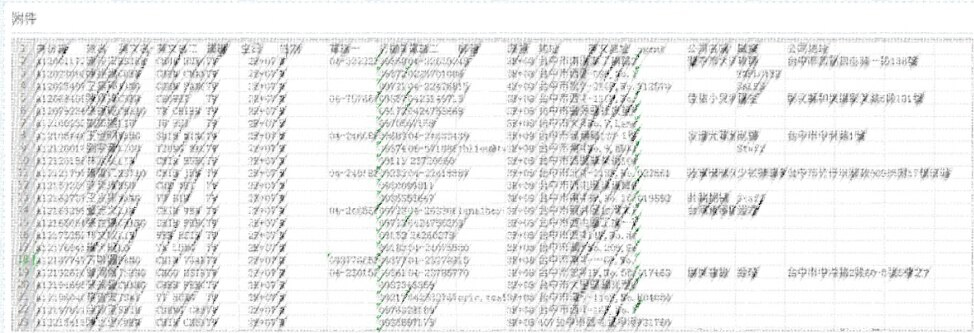

次のスクリーンショットに示すように、暗号化されたパスワードを持つ100万の盗まれた米国の電子メールアカウントは117ドルで販売されています。中国の闇市場では、クリアテキストのパスワードを使用した190万の盗まれたドイツの電子メールアカウントが400米ドルで入手できます。米国またはカナダのパスポートまたは運転免許証の偽造やスキャン品も、わずか13米ドルで販売されています。

次のスクリーンショットに示すように、中国のハッカーは、台湾や韓国の市民からの身分証明書やパスポートなどの盗まれた個人データも販売しています。

世界中の銀行のログイン認証情報は、中国のサイバー犯罪の地下市場で入手できます。口座の利用可能残高が高いほど、販売価格は高くなります。米国の大手ソーシャルメディア企業やネットワーキングプラットフォーム、ゲームサービスプロバイダー、メディアサービスプロバイダーからのハッキングされたアカウントのパッケージは、地下サイバー犯罪市場でわずか29ドルで販売されています。これらのソーシャルメディアアカウントは、偽のアカウントを生成してさらに多くのWebユーザーを引き付ける手段として使用する意図でハッキングされることがあります。台湾(@yahoo.com.tw)および韓国の電子メールサービスプロバイダー(@nate.com、@yahoo.com.kr)からの多数の電子メールアカウントが、中国の闇市場で販売されています。

サイバー犯罪をサイバースパイ活動から分離することがますます困難に

中国のサイバー犯罪地下組織がその範囲と洗練度を急速に拡大するにつれて、サイバー犯罪をサイバースパイ活動から分離することはますます困難になっています。これは、中国のサイバー犯罪者が企業をスパイし、経済的および政治的スパイ活動の目的で企業または政府関係者を標的にするために使用できる商品を販売するサービスを提供することを観察すると特に当てはまります。中国のサイバー犯罪地下市場で販売されている最も興味深い商品のひとつは、中国企業や政府機関に関する完全なビジネス関係書類です。一部の中国のハッカーは、有名なテクノロジー企業の社内従業員のディレクトリを販売しています。中国のサイバー犯罪者は、悪意のある内部者と協力するか、ハッカーを雇って、通信サービスプロバイダー、金融サービスおよびテクノロジー企業内で潜入エージェントとして入り込み、企業の秘密やその他の専有情報を盗みます。ドキュメントには、中国のトップ50社のCEOおよび上級管理者の詳細な連絡先情報が含まれています。企業のさまざまな銀行口座に関連付けられた資格情報、資金調達履歴、マーケティング戦略、納税者番号(TIN)など、その他のビジネス専有情報も闇市場で販売されています。悪意のある攻撃者は、上記の情報を使用して、ビジネスに対して標的型攻撃を仕掛けたり、信頼できる金融サービス、人材派遣会社、ITサービスプロバイダーなどのサードパーティの脆弱性を利用して標的システムに侵入したりできます。ドキュメントには、中国のトップ50社のCEOおよび上級管理者の詳細な連絡先情報が含まれています。企業のさまざまな銀行口座に関連付けられた資格情報、資金調達履歴、マーケティング戦略、納税者番号(TIN)など、その他のビジネス専有情報も闇市場で販売されています。悪意のある攻撃者は、上記の情報を使用して、ビジネスに対して標的型攻撃を仕掛けたり、信頼できる金融サービス、人材派遣会社、ITサービスプロバイダーなどのサードパーティの脆弱性を利用して標的システムに侵入したりできます。ドキュメントには、中国のトップ50社のCEOおよび上級管理者の詳細な連絡先情報が含まれています。企業のさまざまな銀行口座に関連付けられた資格情報、資金調達履歴、マーケティング戦略、納税者番号(TIN)など、その他のビジネス専有情報も闇市場で販売されています。悪意のある攻撃者は、上記の情報を使用して、ビジネスに対して標的型攻撃を仕掛けたり、信頼できる金融サービス、人材派遣会社、ITサービスプロバイダーなどのサードパーティの脆弱性を利用して標的システムに侵入したりもできます。

結論

中国のサイバー犯罪ネットワークの範囲と洗練度は急速に拡大しています。3年前の中国のサイバー犯罪アンダーグラウンドに関する以前の研究論文と比較して、中国のサイバー犯罪者は洗練されたビジネスモデルアプローチを採用し始め、国内外のサイバー犯罪グループとの複雑な階層、パートナーシップ、およびコラボレーションを開発し始めました。これらのグローバルに運用および組織化されたサイバー犯罪ネットワークは、法的システムと法執行機関が弱い国に拠点を置いている一方で、グローバルなインターネット接続を最大限に活用して世界中の標的を攻撃しています。これらのネットワークからの中国のサイバー犯罪者の増加は、QQプラットフォームを介した従来のピアツーピアエンゲージメントに頼るのではなく、ディープウェブを活用してインフラストラクチャをホストし、違法な商品やサービスを販売しています。収益性を高めるために、中国のハッキングコミュニティは、ロシアやその他の著名なサイバー犯罪地下市場と同様の戦術と手法を採用して、より構造化され、サービス指向になっています。対照的に、ロシアのサイバー犯罪ネットワークは、個人情報の窃盗と金融詐欺の収益化に特化した多面的な犯罪組織構造で知られています。一方で、中国のサイバー犯罪者の地下組織は、経済的利益を達成する際にコミュニティと弟子をより重視しています。中国のサイバー犯罪ネットワークの多くは、「見習い制度」としても知られるこの徒弟制度を、ロシアのサイバー犯罪組織とは大きく異なる採用戦略に組み込んでいます。中国のサイバー犯罪が進化し、進歩し続けるにつれて、アジア太平洋地域で活動する国際機関は、高価値のビジネス資産を標的とするサイバー犯罪活動からの脅威の拡大に直面していると言えるでしょう。知的財産および個人情報の盗難は、実質的な経済的影響も引き起こす可能性があるからです。

※本ページの内容は、2020年2月10日(US時間)更新の以下のMcAfee Blogの内容です。

原文:How Chinese Cybercriminals Use Business Playbook to Revamp

著者:Anne An

本記事はアフィリエイトプログラムによる収益を得ている場合があります