収集したIoTマルウェアのサンプル数は2016年比で38倍に、セキュリティ対策は急務と専門家

IoTデバイス狙う「仮想通貨マイナー」に注意を、カスペルスキー

2018年10月11日 07時00分更新

カスペルスキーは2018年10月10日、来日したKaspersky Lab アンチマルウェアチーム部長のヴャチェスラフ・ザコルザフスキー氏が脅威の現況を解説するプレスセミナーを開催した。注視したい脅威の1つとして、他人のコンピュートリソースを無断で利用し仮想通貨の採掘を行う「仮想通貨マイナー」を挙げた。

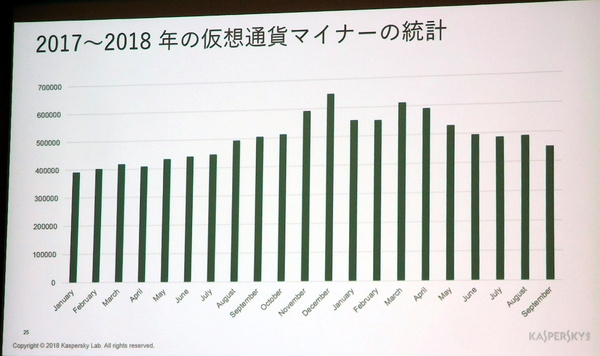

同社のクラウドベース脅威インテリジェンス提供サービス「Kaspersky Security Network」で収集された仮想通貨マイナーの検知結果を見ると、2017年から2018年にかけて、40万回以上を超える月が続いていることが分かる。

この仮想通貨マイナーが積極的に埋め込まれているのがIoTマルウェアだと、ザコルザフスキー氏は語る。強固なセキュリティ対策が取られていない何百万ものIoTデバイスに感染できれば、それなりの収益が得られる可能性があるからだ。同社が収集したIoTデバイスのマルウェアサンプル数も、2016年の3219件から2018年にはすでに12万3588件へと急増しており、対策は急務だと指摘する。

PCやサーバーとは異なり、IoTデバイスの場合はアンチウイルスソフトをインストールして保護するような手段がとれない。ザコルザフスキー氏は、「必要でないかぎり外部ネットワーク側からデバイスにアクセスできないようにする」「ファームウェア更新や定期的な再起動でマルウェアの駆除を試みる」「デフォルトの(初期設定の)パスワードのままにしない」「可能な場合は使わないポートを閉じる/ブロックする」といった対策を紹介した。

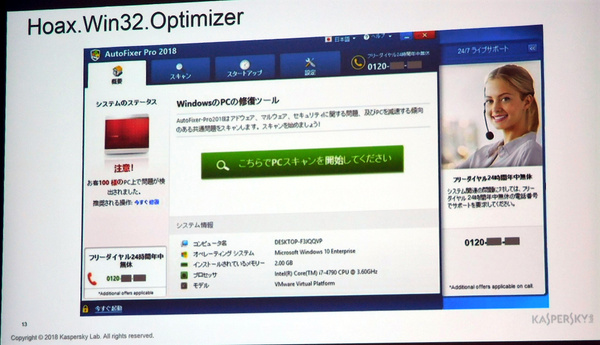

そのほかザコルザフスキー氏は、日本国内では「PUA(Potentially Unwanted Application:望ましくない可能性のあるアプリケーション)」がまだ健在であり、依然として警戒が必要であることも紹介した。PUAとは、たとえばポップアップ画面を強制表示して実態のないウイルス対策製品やPC処理速度効率化ツールを売りつける迷惑ソフト(Hoax.Win32.Optimizer)、偽の広告を差し込むChromeブラウザの拡張機能(AdWare.Win32.Razy)、標準の検索エンジンを偽検索エンジンに置き換え、検索結果に紛れ込ませた広告用偽サイトにユーザーを誘導する(AdWare.JS.WebSearch)といったものだ。

本記事はアフィリエイトプログラムによる収益を得ている場合があります