5月21日、シマンテックはセキュリティ事業に関する戦略発表会を開催した。昨年のベリタスとの分社を受け、セキュリティ専業ベンダーに戻る形になったシマンテックは、情報解析基盤、脅威防御、情報保護、サービスなどを整備し、高度化した攻撃に対抗する。

高度化した攻撃に対応すべくセキュリティ専業ベンダーへ

2014年10月、シマンテックは10年前に買収したベリタスのストレージ事業を切り離し、ベリタス(Veritas Technologies Corporation)として分社化する発表を行なっている。新生シマンテックは約2万人の従業員、2700社のグローバルパートナー、そして民間最大のインテリジェンスネットワークを抱えるセキュリティ専業ベンダーに戻ったことになる。

発表会に登壇したシマンテック ワールドワイド エグゼクティブバイスプレジデント エイドリアン・ジョーンズ氏は、「高度化・巧妙化した攻撃に対抗するには、10年前のセキュリティ専業企業に戻るという決断が必要だった」と語る。

シマンテック ワールドワイド エグゼクティブバイスプレジデント エイドリアン・ジョーンズ

ノートンブランドのデスクトップ向けセキュリティ製品からスタートしたシマンテックは、2000年以降AXENTやSecurityFocus、BrightMail、Sygateなど数々のセキュリティ企業を買収し、エンタープライズ分野にも進出。2010年にはベリサインやPGPなどの老舗ベンダーを買収し、脅威の防御のみならず情報の保護やサービスを拡充してきた。

数々の企業買収でセキュリティ分野を拡充

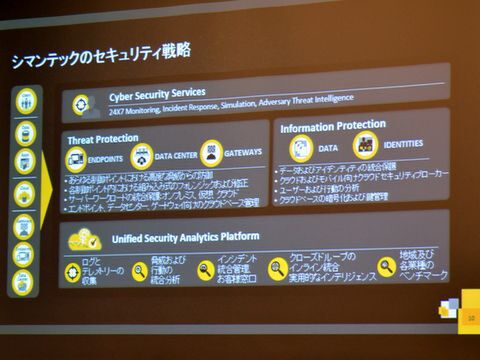

新生シマンテックは脅威防御(Threat Protection)、情報保護(Information Protection)、セキュリティサービス(Cyber Security Services)、情報収集・分析プラットフォーム(Unified Security Annalytics Platform)などをアーキテクチャ化し、日々高度化する攻撃にさらされている個人や企業を守るという。「われわれは単にITを販売する会社ではない。脅威に受けている企業に対して製品ではなく、ソリューションを提供する」とジョーンズ氏は強調する。

シマンテックのセキュリティ戦略

エンタープライズへの脅威、進化するマルウェア、狙われるデータ

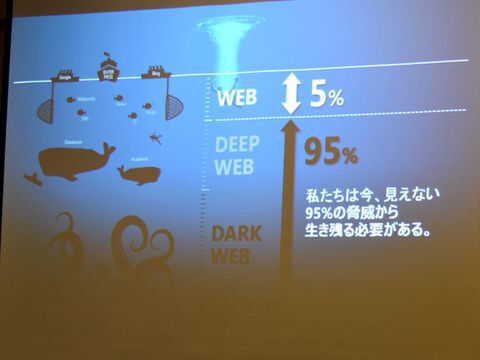

続いて登壇したシマンテック代表取締役社長の関屋剛氏は、日本でのセキュリティ事業戦略について説明。海の中をモチーフにセキュリティの現状を表わしたCNNの記事を引用し、「現在われわれが使っているWebは、海の表面にあたる全体の5%に過ぎない。残り95%は見えない海の底。その脅威からわれわれは生き残る必要がある」と説明した。

シマンテック代表取締役社長 関屋剛氏

海の底からは水面の上からの光がよく見える。一方で、表面からは海の底はなにも見えない。これと同じく、防御側は攻撃側が闇に埋もれてよく見えず、つねに恐れて行動しなければならない。そして、攻撃側の脅威も海の底に漏えいする情報も止められない。実際、シマンテックの脅威レポートでは、攻撃がますます加速すると共に、ゼロデイ脅威や身代金要求も増加している状態が数値として表われている。関屋氏はこうした脅威の最新動向について話を進める。

表面の5%しか使われず、95%は見えない海の底

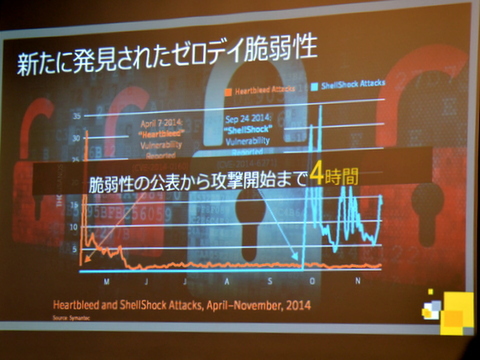

まず標的型攻撃は、エンタープライズ企業にフォーカスを当ててきている。日本では昨年37%だったエンタープライズへの攻撃が、今年は64%に増加。複数の攻撃手段を組み合わせ、確実に目的を遂行してくると言う。また、新たに発見されたゼロデイ脆弱性も24件と過去最高で、脆弱性の公表から攻撃開始までの時間も平均4時間。「4時間で対応できる企業はおそらくいないだろう」(関屋氏)とのことで、攻撃を知ること自体が難しくなっている。

さらに2014年は約3億1700万のマルウェアが登場。仮想環境で不審なプログラムを実行するサンドボックス型の検知を識別してしまうマルウェアも、全体の28%にのぼっており、きわめて対策が難しくなっている。

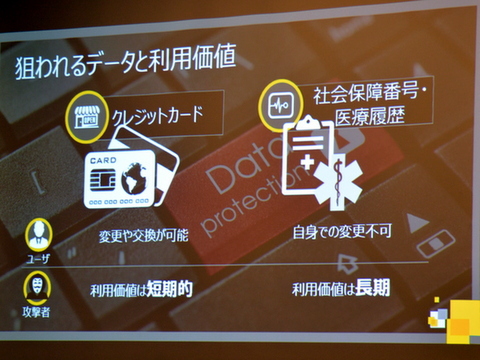

情報漏えいも大規模になっており、昨年の漏えいは3億4800万件。3割以上が医療関係となっている。個人で変更や交換が可能なクレジットカードではなく、自身で変更できない社会保障番号や医療履歴などが狙われるようになっており、長期的な悪用が懸念されるという。

(次ページ、Unified Securityの収集・分析プラットフォームは外部に解放)

本記事はアフィリエイトプログラムによる収益を得ている場合があります