3種の鍵を使うBitLockerの仕組み

BitLockerで使う鍵は、3種類が用意される。

- パソコンに内蔵されたTPM(Trusted Platform Module)チップの保護メモリーに格納される鍵(RSA 2048bit)

- USBメモリーデバイスに格納される鍵(AES 128bit)

- 4~20桁の暗証番号(PIN)

BitLockerはTPMチップやUSBメモリーに鍵を保存する。いずれか1種類を鍵として利用するだけでなく、TPMとUSBデバイスの両方を組み合わせて、よりセキュリティーを高めることもできる。

| BitLockerで利用する鍵 | ||

|---|---|---|

| 鍵の種類 | セキュリティーレベル | 備考 |

| TPM+USBメモリー | 高 | |

| TPM+PIN | 中 | PINは4~20桁の数字 |

| USBメモリー | 中 | USBメモリーの鍵はAES 128ビットで暗号化 |

| TPM | 低 | TPMの鍵はRSA 2048ビットで暗号化 |

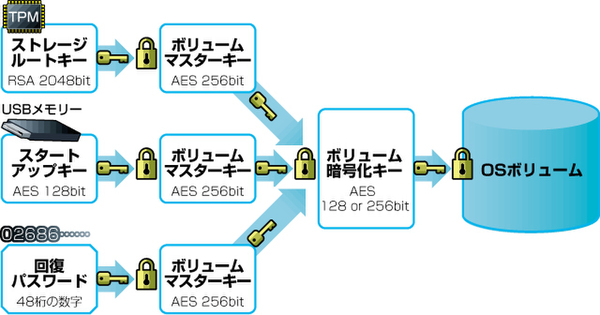

BitLockerを理解するうえで重要な点は、USBメモリーやTPMに保存されている鍵は、ボリュームの暗号を解く直接の鍵そのものではないということだ。強固な暗号化を施しているとはいえ、鍵のデータを基にボリュームの暗号化を解かれてしまう可能性も絶対にないとは言えないため、Vistaでは鍵を3重に重ねている。

USBメモリーやTPMの鍵は、“ボリュームマスターキー”という中間的な鍵を解くためのものだ。このボリュームマスターキーから、実際のボリュームの暗号化を解く鍵となる“ボリューム暗号化キー”を解くことができる。このように重層的にすることで、セキュリティーの度合いを大幅に高めている。

一度起動に成功すれば、後は通常のHDDと同様に暗号化を意識することなく利用できる。暗号化されたボリュームへのアクセスはフィルタドライバーが処理を行なうので、アプリケーションがBitLockerによる暗号化を意識する必要はない。なお暗号化されたボリュームへのディスクアクセスは、暗号化していない場合と比べて5%程度のオーバーヘッドが生じる可能性があるという。また暗号化はHDDのセクター単位で行なわれるため、既存のパーティション分割ツールやデフラグツールの類を暗号化されたボリュームやHDDに適応するのは、問題を発生させる可能性がある。

鍵の種類ごとに異なる注意点

鍵の種類ごとの特徴を見てみよう。まずTPMだけを利用する場合だが、TPMはパソコン内に内蔵されている。そのためTPMだけを鍵として利用する場合、もしノートパソコンが盗まれたら、TPMを鍵としてVistaが起動してしまうので、セキュリティー強化としてはほとんど意味をなさない。しかし使い勝手の面では、ユーザーはまったく何もしなくても、暗号化されたOSボリュームを起動できるので楽ではある。

一方で、ノートパソコンやデスクトップパソコンなどからHDDだけを盗まれてデータが盗み取られるといったケースでは、鍵が入ったTPMを内蔵するパソコンでしか、OSボリュームの中身には一切アクセスできないことになる。そのため、仮に盗んできたHDDをほかのパソコンに接続しても、OSボリューム全体が暗号化されているため中身は一切見られない。ちなみにBitLockerで暗号化したボリュームは、Vista以外のWindowsでは未フォーマットのボリュームとして認識される。

USBメモリーに鍵を格納する場合は、USBメモリー自体がOSをブートするための物理的な鍵となるため、セキュリティーとしては高くなる。イメージとしては自動車の鍵と似たようなものだ。パソコンにTPMが内蔵されていなくても利用できるのも利点である。しかし当然ながら、鍵となるUSBメモリーをどこかに忘れたりすると、OS自体が起動しなくなる。起動した後は、USBメモリーは抜いてもかまわないので、差しっぱなしは避けた方がよいだろう。

最もセキュリティー面で強固なのは、TPMとUSBメモリーの2つがそろわないと起動しないようにすることだ。TPMとPINを組み合わせたり、TPMとUSBメモリーを組み合わせる方法を選択した場合は、起動中にPINの入力やUSBメモリーの装着が要求される。

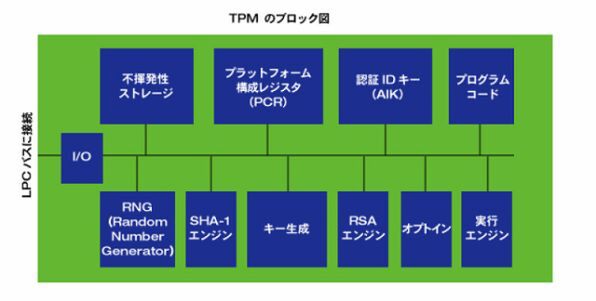

TPMとは、米インテル社、マイクロソフト、米IBM社、米ヒューレット・パッカード社、米AMD社、米サン・マイクロシステムズ社など、多くIT企業が参加して、設立した業界団体“TCG(Trusted Computing Group)”が規格を決めたセキュリティー関連の基本モジュールである。今年発売された多くのノートパソコン(ビジネス向きではほとんど)でサポートされているハードウェアだ。

ノートパソコンだけでなく、最近ではビジネス向きのデスクトップパソコンにも採用事例が増えている。

TPMにはパソコンのセキュリティー性を高めるために、以下のような機能が用意されている。

●情報を安全に“格納する場所”を提供

●暗号処理を行なうための“安全な場所”を提供

●格納された情報が改ざんされていないことを“チェックする機能”を提供