チェック・ポイント・ソフトウェア・テクノロジーズ株式会社

OTの脆弱性リスクに加え、ランサムウェア攻撃が前年比56%増、サプライチェーン攻撃もほぼ倍増と製造業におけるサイバーセキュリティの見直しが急務に

サイバーセキュリティソリューションのパイオニアであり、世界的リーダーであるチェック・ポイント・ソフトウェア・テクノロジーズ(Check Point(R) Software Technologies Ltd.、NASDAQ: CHKP、以下チェック・ポイント)は、2025年の製造業界のサイバー脅威情勢について分析した調査レポート「製造業界サイバーセキュリティレポート2025年版(Manufacturing Threat Landscape 2025)」を発表しました。

主な調査結果

- ランサムウェアの標的として製造業が世界最大に:2025年のランサムウェアインシデント件数が全世界で7,419件に達し、前年比で32%増加するなか、製造業への攻撃件数は他のあらゆるセクターを上回り、前年比56%増の1,466件に到達

- 国別では米国が製造業へのランサムウェアインシデント数で首位(713件):以下、インド(201件)、ドイツ(79件)、英国(65件)、カナダ(62件)と続き、先進国・新興国を問わず広範囲にわたる被害を確認

- サプライチェーン攻撃が約2倍に増加:2024年の154件から、2025年は297件に急増。攻撃者は中小規模のベンダーやサービスプロバイダーを足掛かりに、大手製造業者へ間接的に侵入

製造業がランサムウェアの主要な標的に

製造業にとって、2025年は史上で最も厳しいサイバー脅威環境となりました。デジタルトランスフォーメーション(DX)、スマートファクトリー、相互接続されたサプライチェーンによって業務効率が著しく向上した一方で、それに伴う前例のないサイバーリスクも生じています。

2025年のランサムウェアインシデント件数は全世界で7,419件に達し、前年比で32%増加しました。製造業への攻撃は56%増加と最も多く標的とされ、2024年の937件から1,466件へと増加しました。製造業が金銭目的で狙われる背景には、生産ラインの稼働停止によって1日あたり数百万ドル規模の損失が発生し、重要な業務の安全性を損なわれ、グローバルなサプライチェーン全体にまで被害が波及する可能性があるという事実があります。脅威アクターは、こうした事実をランサムウェア攻撃に付随する被害ではなく、交渉材料として利用する傾向を強めているのです。

2025年の製造業のランサムウェアインシデント件数を国別で見ると、米国が713件で最多となり、次いでインド(201件)、ドイツ(79件)、英国(65件)、カナダ(62件)となりました。これらの数値は、成熟した工業国と新興工業国のいずれも同程度のリスクにさらされていることを示しています。

製造業が脆弱な理由

製造業界のサイバーリスクは、以下の3つの構造的弱点によって助長されています。

1. 産業環境に深く組み込まれた旧来のOTシステム:多くのPLC(プログラマブルロジックコントローラ)、SCADAシステム、産業用IoTデバイスの設計は、最新のセキュリティ制御を前提としていません。ヨーロッパでは製造業者の80%が重要なOTシステムを既知の脆弱性を抱えたまま運用しており、脆弱性を容易に、かつ繰り返し悪用できる状態です。

2. サプライチェーンの複雑化による攻撃対象領域の拡大:2025年にはサプライチェーン攻撃が2024年の154件から297件にまでほぼ倍増しています。大規模な産業組織に侵入するための足掛かりとして、脅威アクターが中小規模のベンダー、マネージドサービスプロバイダー、SaaSプラットフォームを侵害するケースが増えています。

3. RaaS(サービスとしてのランサムウェア)モデルの成熟:アフィリエイトベースの運用モデルによって、攻撃の迅速な拡大、実績あるツールの再利用、地域や業界に応じた攻撃キャンペーンの展開が可能になっています。

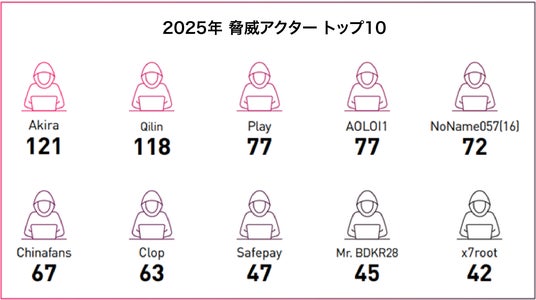

製造業へのサイバー攻撃を主導する脅威アクター

2025年、複数のランサムウェアグループが製造業への攻撃を主導しました。

2023年から活動する「Akira」は経済的に最も成功したグループの一つとして台頭し、2025年末までに推定2億4,400万ドルの収益を上げています。Akiraは通常、多要素認証が設定されていないVPN、悪用された脆弱性、スピアフィッシングなどを通じて侵入します。2025年には、ドイツのケーブルメーカーにおいて、27GBの機密データが暗号化前に外部に流出するインシデントが確認されています。

「Qilin」はロシアを拠点とするRaaS組織で、製造業および物流業を重点的に標的にしました。2025年のある攻撃では、製造・物流企業から2万9,843件の内部ファイルを窃取し、サプライチェーンの下流の関係者にまでリスクを及ぼしました。

「Play」は米国の製造業者に継続的な影響を与えており、FBIによると、2025年半ばまでに約900の組織が被害を受けています。有効な認証情報を悪用し、暗号化前にセキュリティ制御を無効化することで、業務への影響を拡大させる手法で知られています。

また、上記のグループに加え、「NoName057(16)」や中国関連の改ざんグループといったハクティビストや地政学アクターが、特に地政学的な緊張が高まる時期に、産業関連組織を標的として、DoS攻撃、OTの偵察、公開ウェブサイトの改ざんなどを実行しています。

製造業ネットワークへの最も一般的な侵入経路

2025年、ランサムウェアは主要な攻撃ベクトルとして製造業の890件のインシデントに関与した一方で、他の複数のベクトルが利用されました。

- 脆弱性の悪用(全インシデントの32%):旧式のOTシステムや公開アプリケーションが多く標的に

- フィッシング、悪意あるメールキャンペーン(同23%):AI生成を利用したルアーによってさらに高度化

- 侵害された認証情報:ダークウェブのマーケットプレイスでは産業システムへのアクセス認証情報が4,000ドルから7万ドルで取引され、価値が上昇

- サプライチェーン侵害、リモートアクセスの悪用:検知されにくい状態でIT環境とOT環境間の横展開を可能に

攻撃者は暗号化に加え、データ窃取、恐喝のみを目的とした手法、情報システムの妨害も用いており、単一のベクトルからより広範な攻撃へと移行していることが示されています。

地域別の影響

2025年第3四半期には、ヨーロッパで産業分野を狙うランサムウェア攻撃の72%が製造業を標的としていました。身代金要求の平均額は116万ドルに達し、前年の2倍以上となりました。注目度の高いインシデントでは、自動車、航空宇宙、輸送分野のサプライチェーンが複数の国にわたって混乱しました。

米国では、4年連続で製造業が最も多くの攻撃を受け、産業分野におけるセキュリティ侵害のほぼ半数がランサムウェアによるものでした。長期的な運用損失を除く攻撃によるコストの中央値は、50万ドルに達しました。

インドはAPACにおけるランサムウェアの震源地となり、特に製造業および重要ITサービス分野においては、被害企業の65%が身代金を支払い、平均支払額は135万ドルに達しました。

製造業に求められるサイバーセキュリティ優先順位の再設定

2025年のサイバー脅威状況は、製造業におけるサイバーセキュリティ再考の必要性を、以下ように示唆しています。

1. ゼロトラストアーキテクチャの導入:IT環境、OT環境の双方でゼロトラストを導入し、厳格なアイデンティティ検証、最小権限アクセス、ネットワークセグメンテーションを実施します。

2. 脆弱性管理とパッチ適用:これらは依然として極めて重要であり、特にVPN、インターネットに公開されたアプリケーション、OTゲートウェイは優先項目です。CTEMフレームワークに基づき、パッチ適用および補完的対策は、数日や数週間ではなく、数時間以内に実施する必要があります。

3. 認証情報管理:漏えいした認証情報の検知やSSOおよびMFAの導入など、大幅な強化が必要です。

4. 改ざん不可能なオフラインバックアップ:攻撃者がバックアップインフラを標的とするケースが増えており、対策が必要不可欠です。

5. 従業員トレーニングの強化:AIを活用したフィッシング攻撃は進化を続けており、それに合わせたブラッシュアップが必要です。

6. サードパーティーリスク管理:ベンダーアクセス、SaaS連携、マネージドサービスは今や主要な攻撃ベクトルとなっており、サードパーティーリスクの管理はセキュリティの中核的機能となっています。

2026年の製造業におけるセキュリティの展望

2026年、製造業を標的としたサイバー脅威はさらなる激化が予想されます。産業分野のサイバーリスクの新たな段階を定義するのは、AI支援型のランサムウェア、攻撃実行の高速化、潜伏期間の短縮、そしてデータ恐喝への移行となると見られます。詳細については、「製造業界サイバーセキュリティレポート2025年版(Manufacturing Threat Landscape 2025)」をご覧ください。

本プレスリリースは、米国時間2026年4月13日に発表されたブログ(英語)をもとに作成しています。

チェック・ポイントについて

チェック・ポイント・ソフトウェア・テクノロジーズ(www.checkpoint.com)は、世界各国の10万を超える組織を保護するグローバルなサイバーセキュリティのリーダー企業です。チェック・ポイントは、企業の安全なAIトランスフォーメーションの保護をミッションとして掲げています。防止優先のアプローチとオープンエコシステムアーキテクチャを基盤に、組織がリスクを低減し、業務を簡素化して、自信を持ってイノベーションを推進できるよう支援します。チェック・ポイントの統合セキュリティアーキテクチャは、進化する脅威や拡大するAI攻撃対象領域に継続的に適応し、ハイブリッドネットワーク、クラウド環境、デジタルワークスペース、AIシステムを保護します。4つの戦略的柱であるハイブリッドメッシュネットワークセキュリティ、ワークスペースセキュリティ、エクスポージャー管理、AIセキュリティを軸に、チェック・ポイントは複雑なマルチベンダー環境全体にわたり、一貫した保護と可視性を提供します。チェック・ポイント・ソフトウェア・テクノロジーズの全額出資日本法人、チェック・ポイント・ソフトウェア・テクノロジーズ株式会社(https://www.checkpoint.com/jp/)は、1997年10月1日設立、東京都港区に拠点を置いています。

ソーシャルメディア アカウント

・Check Point Blog: https://blog.checkpoint.com

・Check Point Research Blog: https://research.checkpoint.com/

・YouTube: https://youtube.com/user/CPGlobal

・LinkedIn: https://www.linkedin.com/company/check-point-software-technologies/

・X: https://x.com/checkpointjapan

・Facebook: https://www.facebook.com/checkpointjapan

将来予想に関する記述についての法的な注意事項

本プレスリリースには、将来予想に関する記述が含まれています。将来予想に関する記述は、一般に将来の出来事や当社の将来的な財務または業績に関連するものです。本プレスリリース内の将来予想に関する記述には、チェック・ポイントの製品およびソリューションならびにLakeraの製品およびソリューションに関する見通し、Lakeraの機能を活用し統合する当社の能力、エンドツーエンドのAIセキュリティスタックを提供する当社の能力、チェック・ポイントの新たなGlobal Center of Excellence for AI Security設立に関する記述、そして買収の完了に関する記述が含まれますが、これらに限定されるものではありません。これらの事項に関する当社の予想および信念は実現しない可能性があり、将来における実際の結果や事象は、リスクや不確実性がもたらす影響によって予想と大きく異なる可能性があります。本プレスリリースに含まれる将来予想に関する記述に伴うリスクや不確実性は、2025年3月17日にアメリカ合衆国証券取引委員会に提出した年次報告書(フォーム20-F)を含む証券取引委員会への提出書類に、より詳細に記されています。本プレスリリースに含まれる将来予想に関する記述は、本プレスリリースの日付時点においてチェック・ポイントが入手可能な情報に基づくものであり、チェック・ポイントは法的に特段の義務がある場合を除き、本プレスリリース記載の将来予想に関する記述について更新する義務を負わないものとします。

本件に関する報道関係者からのお問い合わせ

チェック・ポイント広報事務局 (合同会社NEXT PR内)

Tel: 03-4405-9537 Fax: 03-6739-3934

E-mail: checkpointPR@next-pr.co.jp

本記事はアフィリエイトプログラムによる収益を得ている場合があります