12月24日、JPCERT コーディネーションセンター(JPCERT/CC)は、アドビにPDF作成ソフトウェア「Adobe Acrobat」と無料のPDF表示ソフトウェア「Adobe Reader」の脆弱性に関する注意喚起を行なった。これは、細工をしたPDFファイルをユーザーに開かせることで、Adobe Acrobat/Readerを不正終了させたり、任意のコードを実行させられる脆弱性があるというもので、パッチ公開までに行なうべき対策も紹介された。

対象となるのは、Adobe Acrobat/Readerのバージョン9.2以前とバージョン8.1.7以前。発表によれば、この脆弱性を利用した不正コードはすでに広まっているとのこと。正規のWebサイトが改ざんされ不正なプログラムが埋め込まれる最近の事件においても、不正プログラムの一部がこの脆弱性を利用しているという。

最新バージョンにおいても、この脆弱性は修正されておらず、改ざんされたWebサイトを表示すると、マルウェアに感染してしまう危険がある。そのため、JPCERT/CCでは、

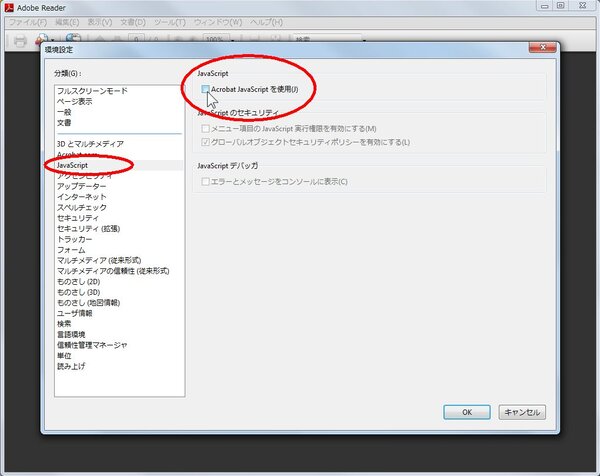

- Adobe Acrobat/ReaderのJavaScriptを無効にする

- 不審なPDFファイルを開かない

- ウイルス対策ソフトの定義ファイルを最新の状態に更新する

- Windowsを使っている場合は、DEP(データ実行防止機能)を有効にする

といった対策を推奨している。

なお、アドビによれば、脆弱性を修正するプログラムの公開予定は2010年1月13日。それまで、この脆弱性を狙った攻撃はさらに登場すると見られる。危険性の高い脆弱性だけに、上記の対策を必ず行なっておくべきだろう。

本記事はアフィリエイトプログラムによる収益を得ている場合があります