シマンテック(株)は27日に東京・赤坂の同社本社で記者説明会を開催し、米シマンテック社が19日(現地時間)に発表したネットワーク上の攻撃や脆弱性、悪意のあるコード、各種セキュリティーリスクなどの傾向を収集/分析したレポート“インターネットセキュリティ脅威レポート”の最新版となる第11号について説明を行なった。

同レポートは、現在のインターネットにおける脅威の傾向として、金銭的な利益を得るための機密情報を目的としたデータ盗難や情報漏えい、金融業界を狙った悪意のあるコードが増加傾向にあるとしている。またサイバー犯罪者が検知を回避するため、スパム/悪意のあるコード/オンライン詐欺などを組み合わせて攻撃手段を高度化させながら、世界規模で協力ネットワークを形成し、犯罪活動を拡大していることが分かったという。

“インターネットセキュリティ脅威レポート”は、世界約180ヵ国のネットワーク上に設置された監視センサーや、4000社以上のベンダーと3万種類以上の製品について脆弱性を記録したデータベース、約200万件のおとりアカウントを通じて世界20ヵ国から収集した電子メールなどから得られたデータを米シマンテックのアナリストが分析し、インターネットセキュリティーに関する最新動向としてまとめたもの。米シマンテックは“インターネットセキュリティ脅威レポート”を半年ごとに発表しており、第11回となる今回のレポートの調査対象期間は2006年下半期(7月1日から2006年12月31日まで)となっている。

同社では今回のレポートの特徴的な点として、以下の項目を挙げている。

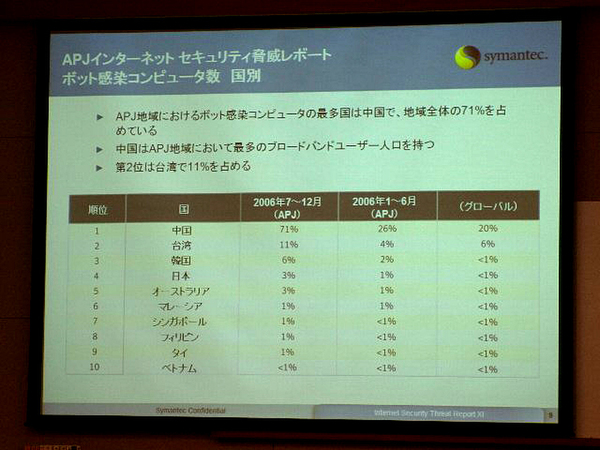

- ボット感染コンピューターの増加

- 2006年下半期に確認されたボット感染コンピューターの台数は604万9594台で、2006年上半期に比べ29%増加した。逆にボットに指令を伝えるコマンドアンドコントロールサーバーの台数は2006年上半期より25%減少した4746台となっており、ボットネートワークのオーナーが複数のネットワークを統合し、各ネットワークの規模が拡大していることが分かった

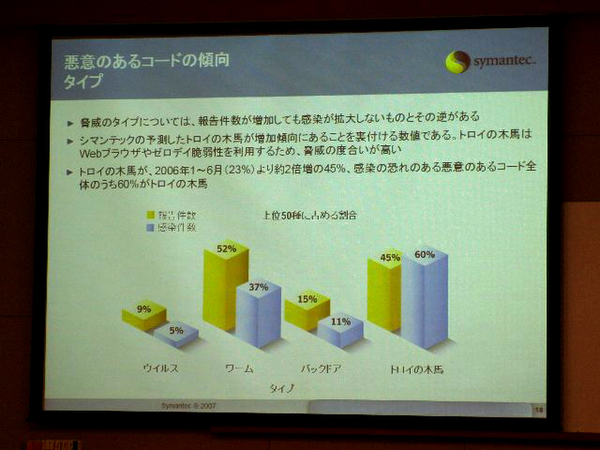

- 悪意のあるコード全体におけるトロイの木馬の割合が増加

- 2006年下半期に報告された悪意のあるコードのサンプル上位50件のうち、45%はトロイの木馬で上半期の23%に比べ約2倍となっている。前回のレポートで米シマンテック社は、主な攻撃手段が大量メール送信型ワームからトロイの木馬に変わっていくと予測したが、同社はこの結果がそれを裏づけるものだとしている

- ゼロデイ脆弱性の急増

- 2006年下半期に記録されたゼロデイ脆弱性は12件で、上半期の1件から大幅に増加した

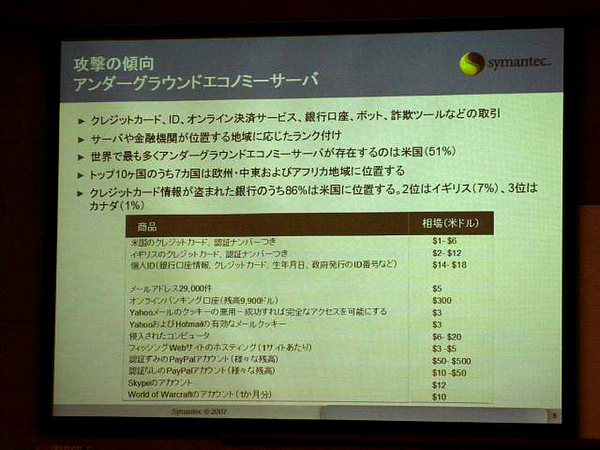

- “アンダーグラウンドエコノミーサーバ”に関する調査

- 今回のレポートで初めて、犯罪者や犯罪組織が盗んだキャッシュカード/クレジットカードの番号、ユーザーアカウント、メールアドレスなどの情報を取引するサーバー“アンダーグラウンドエコノミーサーバ”に関する調査が行なわれ、ID盗難に関するデータ被害の54%は、パソコンやUSBフラッシュメモリーなど、ハードウェアの盗難/紛失によるものと判明した

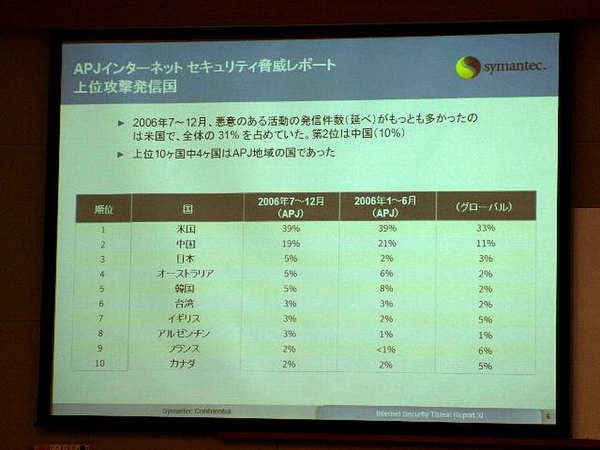

- 悪意のある活動のターゲットの国別の割合

- 今回初めて悪意のある活動のターゲットの国別の割合に関する調査が行なわれた。最も割合が高かったのはアメリカの31%で、以下中国(10%)、ドイツ(7%)などとなっている。

記者説明会ではシマンテック グローバルコンサルティングサービス ジャパン ディレクターのテルミ・ラスカウスキー(Terumi C. Laskowsky)氏が調査の概要と、“攻撃の傾向”“脆弱性の傾向”“悪意のあるコードの傾向”“フィッシングの傾向”“スパムの傾向”の5分野に関するデータを紹介した。

攻撃の傾向に関する説明でラスカウスキー氏は“アンダーグラウンドエコノミーサーバ”の詳細について触れ、“アンダーグラウンドエコノミーサーバ”ではクレジットカードや個人ID、オンライン決済サービスのアカウント、銀行口座のほか、ボットや詐欺ツールなどの取引が行なわれているとし、取引されている品目の価格の調査結果も併せて紹介した。“アンダーグラウンドエコノミーサーバ”の所在地としては、アメリカが51%で1位となっていると語った。

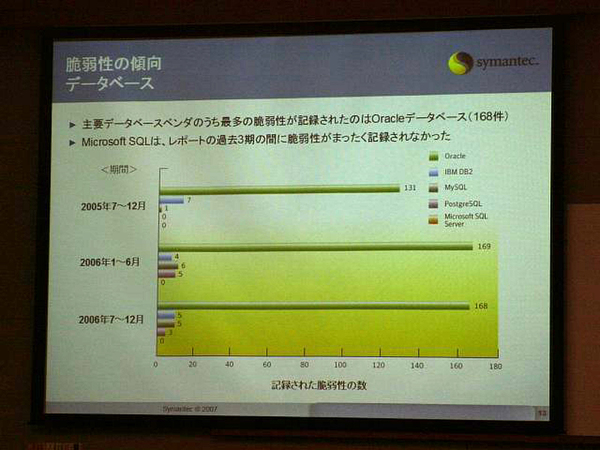

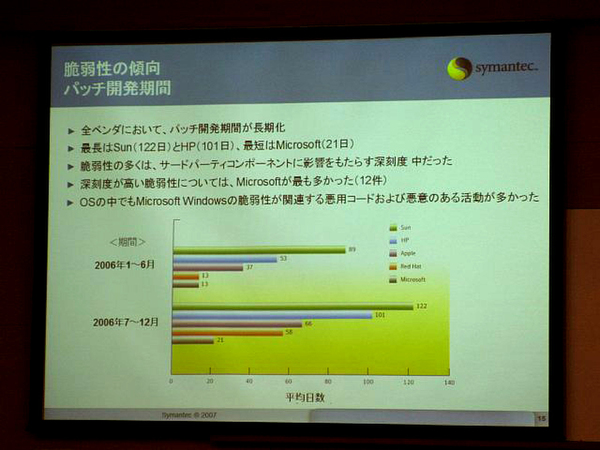

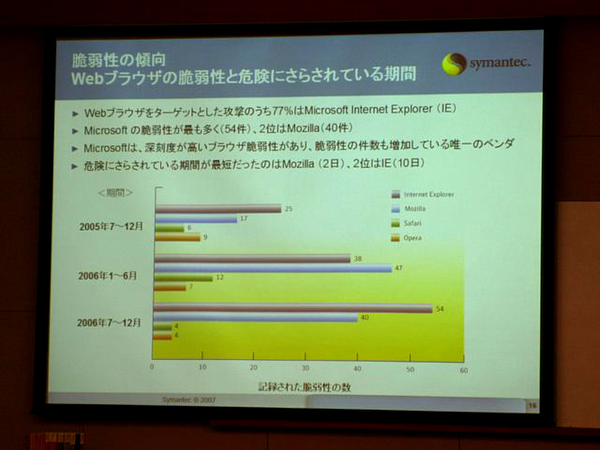

脆弱性の傾向に関する説明でラスカウスキー氏は、データベースソフトやウェブブラウザーの脆弱性に関する調査結果を紹介した。データベースソフトに関する調査では、主要なデータベースソフトで最も多く脆弱性が記録されたのは“Oracle Database”の168件で、パッチの開発期間が最も長かったベンダーは米サン・マイクロシステムズ社(122日)だったという。また記録された脆弱性のうち68%は、その影響を受けたベンダーが確認していない、つまり長期にわたって対応するパッチが公開されなかったものだったとしている。ウェブブラウザーの脆弱性に関する調査では、脆弱性が最も多く記録されたのはInternet Explorerの54件で、ウェブブラウザーをターゲットとした攻撃の77%はInternet Explorerに対するものだったと述べた。

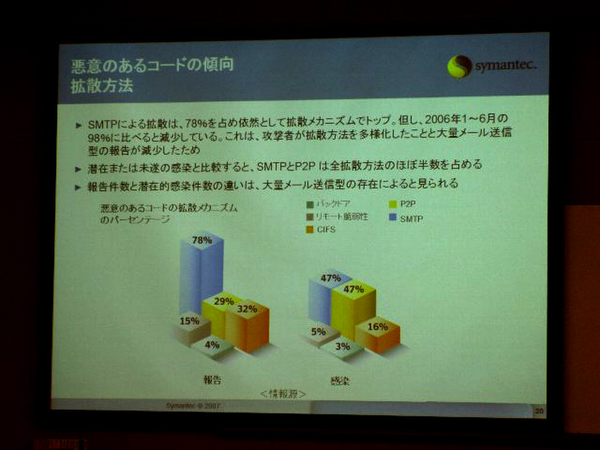

悪意のあるコードの傾向に関する説明では、ラスカウスキー氏は悪意のあるコード全般におけるウイルス/ワーム/バックドア/トロイの木馬の割合について説明し、トロイの木馬が報告件数上位50種のうち45%、感染件数上位50種のうち60%を占めていると語った。悪意のあるコードの拡散方法としては、報告された件数ではSMTPが78%で1位だが、2006年上半期の98%に比べ減少しているという。潜在または未遂の感染の件数では、SMTPとP2Pがそれぞれ47%を占めているとした。

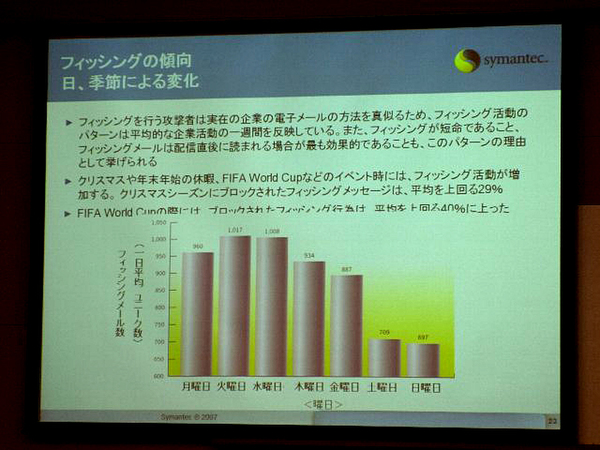

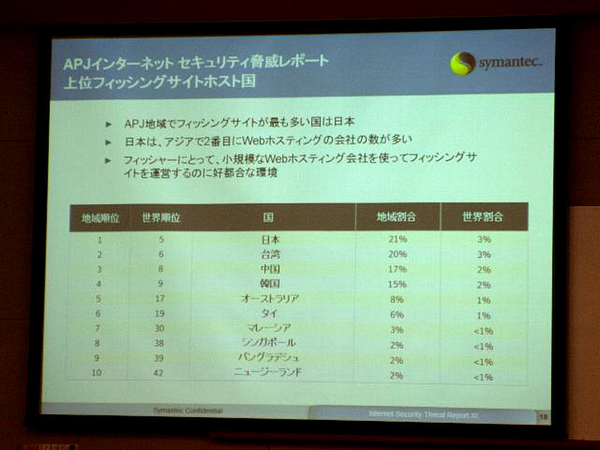

フィッシングの傾向に関する説明では、ラスカウスキー氏は曜日や季節によるフィッシングメール数の変化に関する調査結果を紹介し、1日平均のフィッシングメール数(ユニーク数)は、平日が土日を大きく上回っているとした。その理由としては、フィッシングを行なう攻撃者が実在する企業の活動をまねること、フィッシングメールは配信直後に読まれるのが一番効果的であることなどを挙げた。またクリスマス、年末年始、サッカーのワールドカップの時期は、ブロックされたフィッシングメールの件数が大きく増加したとした。

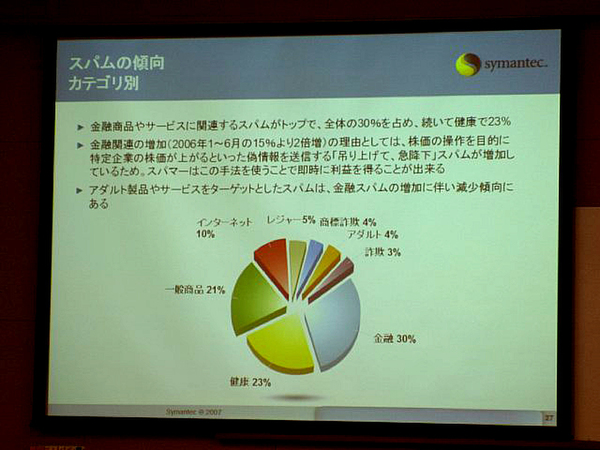

スパムの傾向に関する説明では、ラスカウスキー氏はスパムメールが何の分野に関するものだったかの割合に関する調査結果について触れ、金融商品やサービスに関するスパムが全体の30%を占めトップだったとした。その理由としては、株価の操作を目的に、特定の企業の株価が上がるなどといった偽情報を流すスパムが増加しているためと説明した。また金融に関するスパムの増加に伴い、アダルト製品/サービスに関するスパムは減少傾向にあると語った。

またラスカウスキー氏は、“インターネットセキュリティ脅威レポート”に付随するレポートとして米シマンテックが作成した、アジア太平洋地域に関するレポート“シマンテック APJ インターネットセキュリティ脅威レポート”の中から、日本に関して目立った結果を紹介した。それによると、日本はアジア太平洋地域において攻撃発信数で第3位、ボット感染コンピューター数で第4位、フィッシングサイトのホスト数で第1位であるとした。日本でフィッシングサイトのホスト数が多い理由についてラスカウスキー氏は、「日本はセキュリティーが行き渡っていない中規模のホスティング会社の数が多いからだ」とした。

最後にラスカウスキー氏は今後の予測として、Windows Vistaやサードパーティーのソフトウェアに対する脅威が注目を浴びるだろうと語った。またフィッシングについて新たな攻撃方法や目標が出てくること、仮想化に関する脅威が出現することなどが予想されると述べた。