分散化と複雑化が進むIT環境に対応する“VMware Security”のアプローチを紹介

ヴイエムウェア、ゼロトラストセキュリティ事業拡大に向けパートナー発表

2021年07月02日 07時00分更新

ヴイエムウェアは2021年6月30日、日本市場におけるセキュリティ事業の拡大を目的として、国内パートナーとセキュリティにフォーカスした新たなパートナーシップを締結したことを発表した。ソフトバンク、NEC、ネットワンシステムズ、日立システムズ、ユニアデックス、ラックの6社で、今後も順次拡大していく予定。

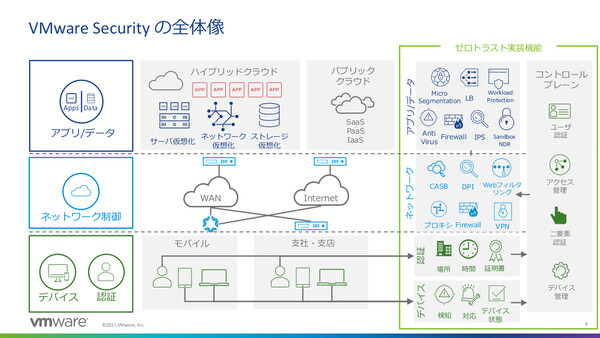

同日行われた記者説明会では、“ゼロトラスト”時代に対応したセキュリティの基本コンセプト、幅広い製品間の連携や独自のアプローチでマルチクラウド/ネットワーク/エンドポイントの3領域をカバーするVMware Securityの全体像、パートナーとの取り組みなど具体的な今後の施策が紹介された。

分散化が進むIT環境に対応する“VMware Security”のアプローチ

ヴイエムウェア 執行役員 ソリューションビジネス管掌の秋山将人氏は、現在の顧客企業がセキュリティ領域で直面している課題を大きく3つ挙げた。

「たとえばオンプレミスとパブリッククラウド、あるいはリモートワーク環境など、現在のITプラットフォームは分散化が非常に進んでおり、それに伴って、攻撃者のアタックサーフェスが増加している。また、分散化したそれぞれの環境でセキュリティ対策を進めた結果、セキュリティのサイロ化、複雑化も進んだ。その結果、攻撃を未然に防ぐプロアクティブな対応ではなく、何か起きてから対応するリアクティブな脅威対応になっている」(秋山氏)

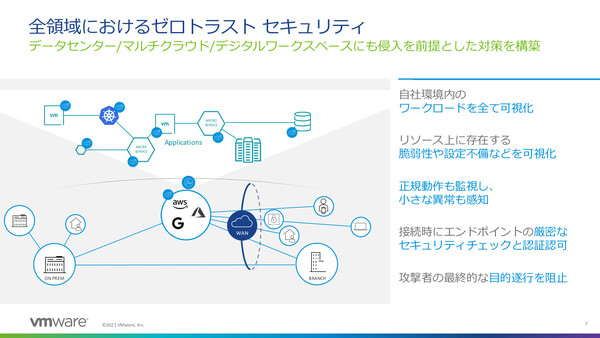

IT環境の分散化が進んだ結果、企業のセキュリティ担当者は、そもそも自社内にどんなワークロードが存在するのか、リソース上にどんな脆弱性や設定不備があるのかといった“全体像”を把握しきれなくなっている。一方で、攻撃者は正規のトラフィックにまぎれてセキュリティ境界内に侵入する。いったん侵入してしまえば、そこから横展開で自由に攻撃を拡大することができてしまう。

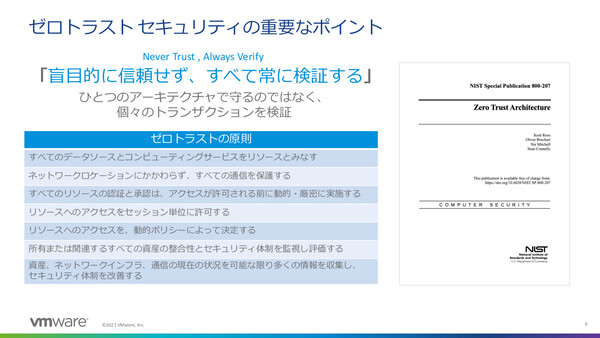

こうした課題に対応すべく提唱されているのが「ゼロトラストセキュリティ」の考え方だ。すべての通信を暗号化で保護する、たとえ正規ユーザーとして認証したとしてもそのトラフィックやふるまいを継続的に監視する、リソースへのアクセスはセッション単位で許可するなど、ひとつのセキュリティ手段を“信頼しない(ゼロトラスト)”姿勢で、たとえ侵入を許したとしても被害を拡大させないよう、あらゆるトランザクションを継続的に監視、評価するものだ。

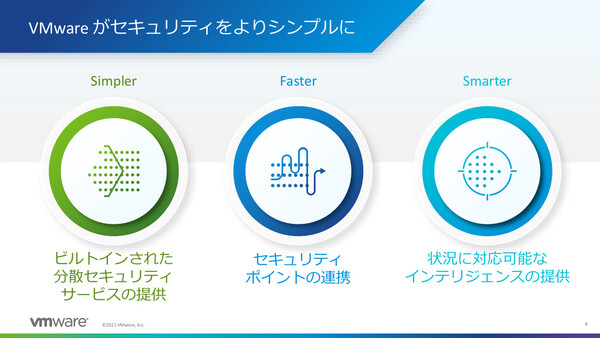

ヴイエムウェアでは、こうしたゼロトラストセキュリティが、データセンター/マルチクラウド/デジタルワークスペースの全領域で必要だと考えている。ただし「ゼロトラストをシステムに組み込もうとすると、これまでは非常に大変だった。投資がヘビーであり、複雑性も増してしまう」(秋山氏)。そこでヴイエムウェアでは、顧客が導入しやすい「よりシンプル/より迅速/よりスマートな(Simpler, Faster, Smarter)ゼロトラストの世界」の実現を目指していると説明する。

具体的には「マルチクラウドセキュリティ」「ネットワークセキュリティ」「エンドポイントセキュリティ」の各領域において、ヴイエムウェアのテクノロジー/製品を連動させ、それらを一元的なコントロールポイントから監視/制御する形でゼロトラスト化に向けた要件を実現していくというアプローチだ。

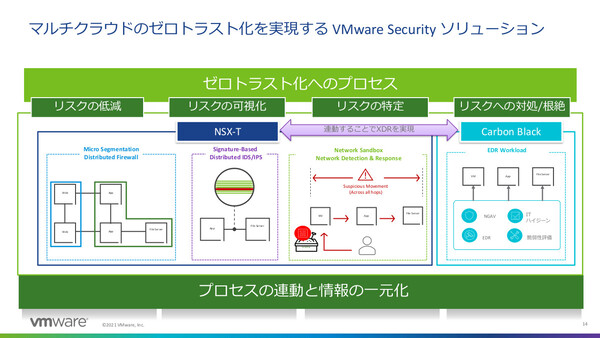

まずマルチクラウド領域においては、仮想ネットワーキングプラットフォームの「NSX-T」とEDR(エンドポイント検知/対処)ソリューションの「VMware Carbon Black Cloud Workload」を連動させて、リスクの低減/可視化/特定/対処+根絶という一連の対策を包括的に実現する。NSX-Tはマイクロセグメンテーションや分散ファイアウォール、分散IDS/IPS、ネットワークサンドボックス、NDR(ネットワーク検知/対処)といったセキュリティ機能を提供する。また、両製品で収集した情報は集約され、「Mitre Att&Ck」フレームワークとAI技術に基づく攻撃目的や手順の割り出しが行われるという。

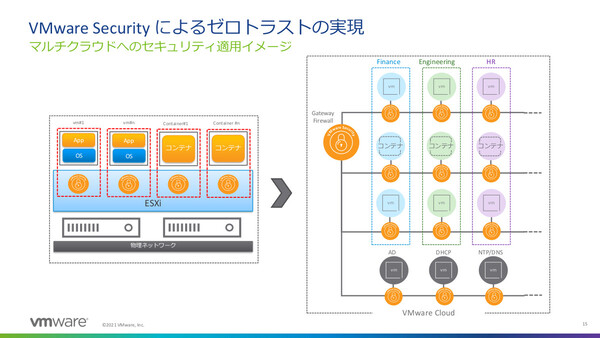

また、これらのセキュリティ対策を適用するポイントが「VMware ESXi」ハイパーバイザであることも特徴だ。同社 シニアセキュリティアーキテクトの橋本賢一郎氏は、ハイパーバイザレイヤーで適用することにより「ワークロードやOSに応じて、必要な技術を適用することができる」「分散型のアーキテクチャとなり、すべてのワークロードに対して“抜け”“漏れ”のないチェックができる」と説明した。ネットワーク内外(North-Southトラフィック)だけでなく、内部のワークロード間(East-Westトラフィック)も検査して、侵入した攻撃者の攻撃拡大活動(ラテラルムーブメント)も検知するとした。

「(ESXiにセキュリティ機能を分散することで)スケールアウトが容易であることもメリット。ワークロードが増えれば(ハイパーバイザも増えて)そこにポリシーが適用され、スループットはリニアに拡大していく」(橋本氏)

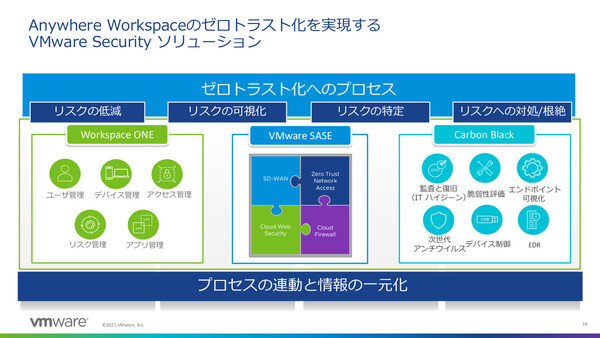

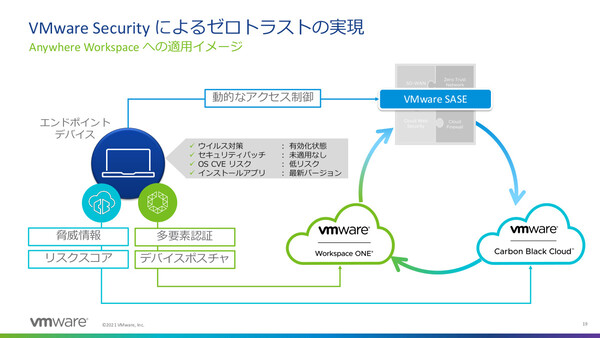

ネットワークとエンドポイントの領域でも、EMMの「VMware Workspace ONE」、6月から国内POPの提供を開始したSASEソリューション「VMware SASE」、そしてEDRの「VMware Carbon Black Cloud Endpoint」を連動させて、ゼロトラスト化を実現する包括的なセキュリティ環境を提供する。

「この領域では大きく3つの対策が必要だと考えている。1つは『場所を問わないセキュリティサービス』、2つめは『常にエンドポイントの検証を行うこと』、そして3つめが『エンドポイント間、あるいは拠点間の通信の検証』だ」(橋本氏)

橋本氏は、VMware SASEとCarbon Black、Workspace ONEを連動させることで、それぞれが検出した脅威や定量化したリスクに基づいて、エンドポイントとネットワークの両面において動的なアクセス制御が実行できると説明した。

こうしたテクノロジー/製品間の連携を実現する土台となるのが脅威情報だ。ヴイエムウェアでは、買収したCarbon BlackとLastlineの脅威情報や分析チームを統合して、脅威情報研究機関「VMware Threat Analysis Unit」を構成している。また日本においても、NICT(情報通信研究機構)との共同研究など、脅威情報の研究活動を進めていると話した。

パートナー協業、ゼロトラスト専門チーム設置などセキュリティ事業展開を強化へ

冒頭で述べたとおり、ヴイエムウェアでは今回、国内6社とセキュリティ分野にフォーカスしたパートナーシップを締結した。各分野でのパートナー企業は以下のとおりだ。

●エンドポイントセキュリティ(Carbon Black Cloud Endpoint、Workspace ONE):NEC、ネットワンシステムズ、日立システムズ、ユニアデックス

●データセンターセキュリティ(Carbon Black Cloud Workload、NSX Firewall with Advanced Threat Prevention):NEC、ネットワンシステムズ、日立システムズ、ユニアデックス、ラック

●ネットワークセキュリティ(VMware SD-WAN、VMware SASE):ソフトバンク、ネットワンシステムズ、ユニアデックス

ヴイエムウェアの秋山氏は、VMware Securityの日本市場における戦略として、上述したパートナーとの取り組みを進めることに加えて、ヴイエムウェア社内で2021年下半期中にゼロトラストセキュリティの導入支援に特化したチームを立ち上げること、また2021年度中にセキュリティ関連の認定資格制度を立ち上げることを表明した。

本記事はアフィリエイトプログラムによる収益を得ている場合があります