根本的なセキュリティアプローチの転換を提唱、また透明性担保プロジェクトの現状も説明

カスペルスキー氏「重要インフラにはサイバーイミュニティが必要」

1970年01月01日 09時00分更新

カスペルスキー日本法人は2019年10月2日、プライベートイベントの開催にあわせて来日した本社 CEOのユージン・カスペルスキー氏が出席し、プレス向けセミナーを開催した。

カスペルスキー氏は、現在のサイバー脅威動向を背景としてこれから求められるセキュリティ概念「サイバーイミュニティ」について紹介した。また同社が現在進めているセキュリティ製品における透明性担保の取り組み「Global Transparency Initiative」についても、担当幹部から最新動向が説明された。

カスペルスキー氏「サイバーセキュリティからサイバーイミュニティへ」

カスペルスキー氏は「サイバーセキュリティからサイバーイミュニティへ」と題した講演を行った。イミュニティ(Immunity)とは「免疫(力)」の意味であり、従来型セキュリティとは異なる、次の段階のアプローチが必要だという訴えだ。

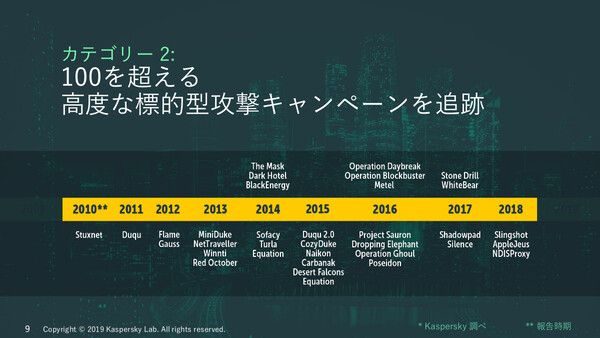

サイバー攻撃は常に高度化、複雑化を続けてきた。カスペルスキー氏は、一般的なマルウェアについては毎日大量の新種が現れるものの、機械学習技術を取り入れたシステムでデータの収集、解析、対処が自動化されており、すでに「技術的には深刻な問題ではない」と語る。

ただし、サイバー攻撃はいまだに「利益の出るビジネス」であり、多くの犯罪者たちが“市場参入”してきている。そして、経験を積み重ね知識や技術を得た攻撃者が、より高度な「標的型攻撃」へと歩を進めてしまう。これが大きな問題だ。

標的型攻撃には、国家が支援する攻撃者グループが「機密情報の窃取」を目的に実行するものと、サイバー犯罪者が「金銭の窃取」を目的に実行するものがある。カスペルスキー氏は「標的型攻撃のほとんどは、背後に国家がいる(国家が支援している)」と断言したうえで、従来の一般的なマルウェアに合わせたセキュリティ対策では不十分だと説明する。

「こうした(標的型攻撃の)悪意のあるコードと戦うためには、従来型のセキュリティツールだけでは十分ではない。特定のターゲットに絞り込んで、繰り返し(さまざまなアプローチで)侵入を試みる標的型攻撃に対しては、従来型セキュリティの『防御(Prevention)』能力に加えて、システムが攻撃を受けていることを『認識(Recognize)』する能力も持たなければならない」(カスペルスキー氏)

さらに現在では、企業のITシステムだけでなく重要インフラの制御システムもサイバー攻撃のターゲットとなっている。カスペルスキー氏は「残念なことに、この領域におけるサイバー攻撃の“成功事例”も増え続けている」と語る。

カスペルスキー氏は、重要インフラ領域においては「従来型のサイバーセキュリティの考え方は通用しない」と強調した。なぜならば、たとえば企業の業務システムのような従来の領域とは異なり、重要インフラ領域においては攻撃が成功してしまった場合のダメージ(被害規模や被害額)が「予測できない」からだ。場合によっては国家をゆるがすような大ダメージにもなりうる。

「そこでわれわれは、『サイバーセキュリティからサイバーイミュニティへの転換』という新たなコンセプトを提唱している。つまり『システムに免疫力を持たせる』考え方だ。具体的には、被害コストよりも攻撃コストのほうが多くかかるようなシステムは『免疫がある』ものと見なす。たとえば発電所に10億ドルのタービンが設置されている場合、この重要インフラを攻撃するために10億ドル以上のコストがかかるならば、そのシステムには『免疫力がある』と言える」(カスペルスキー氏)

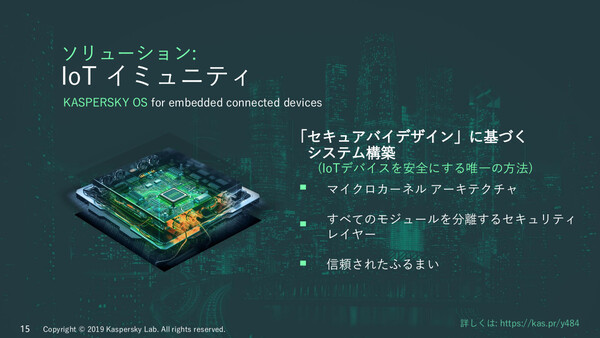

この目標は、WindowsやLinux、UNIXといった従来型のOSベースでは実現できないとカスペルスキー氏は語り、産業制御システムや組み込みシステム向けの独自OS「KasperskyOS」を提供していることを紹介した。このOSはマイクロカーネルアーキテクチャを全面的に採用している。すべてのシステムには「サンドボックスよりも厳しい」機能制限がかけられており、個々のモジュールにはパーミッションがなければアクセスできない。

「システムを構成するあらゆる“部品”に対して、極めて限定的なアクションや機能しか許さない環境を構築できる。これにより高度な安全性を担保する」(カスペルスキー氏)

カスペルスキー氏は、KasperskyOSにはすでにパートナー企業もあり、一緒に制御システムなどを開発していると説明した。さらに、IoTデバイスに組み込むチップのレベルでも、仮にチップを構成するコンポーネントが信頼できないとしても、このOSならば個々のコンポーネントに特定のふるまい以外は許さないので、やはり安全性を担保できると述べた。

問題は、既存のシステムの場合は一から設計し直さなければこのOS、つまりイミュニティなシステムへの移行ができない点である。したがって、この移行は段階的に進めざるを得ず、大規模なシステムの場合は移行に長い時間がかかるだろうとカスペルスキー氏自身も認める。「それでもなお、攻撃が激しさを増す重要インフラ領域においては、これだけが唯一の解決策であると考えている」(カスペルスキー氏)。

まとめとしてカスペルスキー氏は、これからの新しい社会はサイバーイミュニティを持たなければならないと繰り返し、皆が協力しあって「より安全な」世界を作っていこうと呼びかけた。また日本にはIoTビジネスに関わる企業が多くあることから、日本企業とのパートナーシップを強化して、ぜひ成功したいと考えていると述べた。

「テクノロジーナショナリズムの時代」には製品の透明性担保が必然になる

カスペルスキーが2017年から取り組みを開始している透明性担保のためのプログラム、Global Transparency Initiativeについては、パブリックアフェアーズ担当VPのアントン・シンガリョーフ氏が登壇して説明した。

たとえばアップルのiPhoneやマイクロソフトのWindows OSが世界中で使われているのを見てもわかるとおり、テクノロジーの世界ではいったん「グローバル化」が勝利を収めたように思われた。しかし、ユーザー側からはやがて疑念が湧き起こる。どんなデータが収集されているのか、それがどこに送信されているのか。誰がソースコードを書き、誰がチェックしているのか。誰が最終的に安全を保証してくれるのか。

テクノロジー世界におけるグローバル化の反動として、現在は「テクノロジーナショナリズムの時代」に入っているとシンガリョーフ氏は語る。特に、数年前にはまったく話題に上らなかった「テクノロジーを巡る政治的なリスク」に対する注視が高まり、どんなイデオロギーの国であっても一様に「保護主義へと走っている」。米中間の経済戦争にも見られるように、敵対する国のテクノロジー製品を自国市場から締め出したり、データを自国内に留めようとする動きは激しさを増している。

「こうした状況下で得をするのはサイバー犯罪者だけだ」とシンガリョーフ氏は警告する。防御側の技術や情報が分断化される一方で、サイバー犯罪者だけは国境も政府も関係なく、金銭だけを目当てに攻撃を進めるからだ。「世界中で(政府やテクノロジーに対する)不信感が強まると、犯罪者たちはさらに得をすることになる」。

こうした地政学的状況に基づく分断を解消し、テクノロジーに対する信頼をいかにして取り戻すのか。これが世界共通の課題であり、カスペルスキーとしての答えがGlobal Transparency Initiative(GTI)だったと、シンガリョーフ氏は説明する。

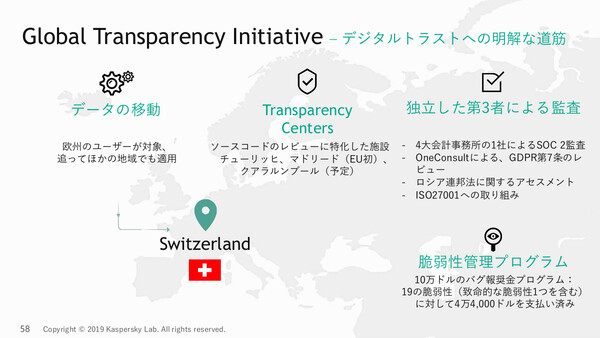

カスペルスキーでは、すでにGTIプログラムの中でいくつもの施策を実行している。ユーザーデータをロシアからスイスへ移動させているほか、独立した第三者機関による監査の実施、また顧客にソースコードを開示してレビューを可能にする「Transparency Center」の開設、そしてバグ報奨金プログラムだ。

シンガリョーフ氏は、スイスへのデータ基盤移行はデータ受信、データ保存のインフラが移行を完了しており、データ処理インフラも今年末までには移行完了すると語った。これをふまえて、来年2020年中にはすべてのデータ処理をスイスに移行完了させる計画だ。またTransparency Centerについては、今年8月に世界で3カ所目、APAC初となる拠点をマレーシアに開設している。

いずれもセキュリティ業界では初めてとなる透明性担保の取り組みであり、それが徐々に業界における新たなベンチマーク(標準)として認知されつつあると、シンガリョーフ氏は述べる。「この課題に直面した最初のセキュリティ企業がわれわれだったわけだが、やがて他社も追随してくることになると考えている」(シンガリョーフ氏)。

本記事はアフィリエイトプログラムによる収益を得ている場合があります