王道グループウェア「サイボウズ Office」をとことん使ってみる 第5回

徹底された「セキュリティ」と「運用管理」に迫る

cybozu.comの安全性と堅牢性をとことんチェックしてみた

2016年01月19日 11時00分更新

組織横断で脆弱性に対処する

製品のセキュリティを高める取り組みも継続的に行っている。

製品の脆弱性対策として、すべての製品は提供前に脆弱性検証がおこなわれる。仕様を知り尽くしている社内での検証をベースに、外部監査や有識者による脆弱性発見も定期的に実施。cybozu.com上で提供されるサービスにおいて、脆弱性の外部検証は最低年1回行われ、その結果がサマリーレポートして公開されている。

また、有識者による脆弱性発見として2014年から行っているのが「脆弱性報奨金制度」だ。同社の製品・サービスの脆弱性を発見・報告してくれた人へ報奨金を支払うというもので、すでに多くの脆弱性を発見した実績がある。

オンラインの脆弱性発見コンテスト「cybozu.com Security Challenge」や、オフラインでの「バグハンター合宿」を公式に開催するのもユニークな取り組み。サイボウズ自らが脆弱性を発見する環境や機会を提供している。

こうした自社製品だけでなく、OSや他社製ソフトの脆弱性についても随時情報収集している。OpenSSLの脆弱性「HeartBleed」のようにOSSに致命的な欠陥が見つかることもある。それらを突く「ゼロデイ攻撃」が発生し、開発元からの修正プログラムが遅れている場合、サイボウズが代わりに開発して対処することもあるという。

万が一、サイボウズの製品・サービスでセキュリティ的な問題が生じた場合、インシデントレスポンス(事態への対処)を担当する「Cy-SIRT」も設置されている。運用本部、開発本部、ISMS事務局(内部統制)、Cy-SIRT事務局の担当者が部署横断型で参集し、社外の組織・専門家とも協力しながら、インシデント発生の予防、早期検知、早期解決、被害が発生した場合の最小化を図るのが目的だ。

ヒューマンエラーを防止せよ!

次は「運用管理」に目を向けてみよう。いつも使えるシステムであるために、どんな点に配慮しているのか――。

まず、開発環境と運用環境は分離されており、テストの影響が間違っても本番環境に及ばないようにしている。運用チームがcybozu.comにアクセスする際は、専用回線とインターネットや社内の業務ネットワークから切り離された専用端末を利用することで、通信の盗聴やウイルス感染を防いでいる。

また、専用端末は専用の執務スペースに置かれ、セキュリティカードによって許可されたメンバーしか入室できない。その上で入退室の様子が24時間カメラで監視され、専用端末の操作履歴はすべて記録される。こうして内部犯行を徹底的に抑止している。

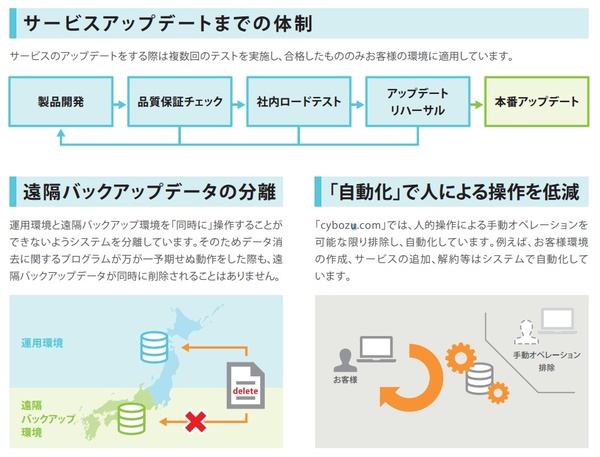

サービスアップデートまでの体制としては、「製品開発」「品質保証チェック」「社内ロードテスト」「アップデートリハーサル」「本番アップデート」というフローを作り、複数かいのテストに合格したものだけ本番環境に適用する。

その作業もミスを減らすため、手動操作を極力排除。顧客環境の作成、サービスの追加、解約などはシステムで自動化している。手動操作する際は、すべて手順書を整備し、必ずそれに従って2名以上で実施するよう徹底。すべての操作が記録されているため、ルールが守られているか常にチェックできる体制となっている。

本記事はアフィリエイトプログラムによる収益を得ている場合があります

この連載の記事

-

第4回

ビジネス

サイボウズの導入相談カフェでとことん問い合わせてみた -

第3回

ビジネス

サイボウズ Officeのアプリ作成機能をとことん弄る! -

第2回

ビジネス

どこまで使える?サイボウズ Officeのモバイル対応をとことん試す -

第1回

ビジネス

18年前から知ってる私がサイボウズ Officeをとことん紹介しよう -

ビジネス

王道グループウェア「サイボウズ Office」をとことん使ってみる - この連載の一覧へ