2014年12月18・19日、セキュリティカンファレンス「CODE BLUE」が都内で開催された。コンビニから空港、病院、自宅まで、今や至るところにコンピューター搭載のネット接続型デバイスが存在し、中にはセキュリティ上安全とは言えない状態でさらされているものもある。身近な例を取り上げ、対策の必要性を訴えた2つの講演を紹介する。

映画館や病院でネットワーク侵入が可能なデバイス発見

チェック・ポイント・テクノロジーズ インバー・ラズ氏は、「物理セキュリティ:サイバーセキュリティがすべてではない」と題した講演で、イスラエルの物理セキュリティ事情を取り上げた。

チェック・ポイント・テクノロジーズ インバー・ラズ氏

最初にラズ氏が挙げたのは、映画館のキオスク端末だ。タッチスクリーンで見たい映画と席を選び、クレジットカードリーダーにカードを通して支払えば、チケットが印刷される。周辺機器や外部入力端子もなく、一見ハッキングできないように見える。

映画館で見かける、発見機能を持ったキオスク端末

そんな端末で、ラズ氏はトップ画面の隅に「あるべきではない」メニューボタンを発見。タッチしてみると、多くの機能は無効化されている中で、プリンタの設定だけが生きていた。「無害と思って残したのだろう」と推測するラズ氏は、プリンタ設定画面を開き、操作しながらプリンタのアイコンへたどり着いて、長押しで機能メニューを表示。新規ウィンドウを開いてフォルダ構成を見ることに成功した。

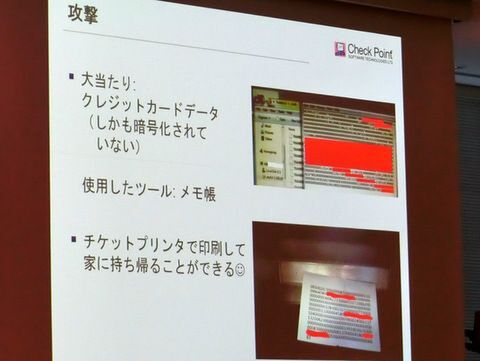

しばらく探し回っていると、「credit」という名称のディレクトリが目に入った。そこには「trans」というディレクトリがあり、中にあるファイルをメモ帳機能で開くと、それはクレジットカードの一覧だった。ファイルは暗号化されていなかったという。

「さて、データを持って帰るにはどうするか。カメラで撮れば簡単だが、さすがに周囲に気付かれてしまう」(ラズ氏)。実際、ラズ氏が長い時間操作しているのを見て、映画館の従業員が「何かお困りでしょうか」と近づいてきたという。それについては「大丈夫です。セキュリティに問題があったので調査しています」と回答、納得してもらえたという。「従業員が勝手に解釈してくれた。うまくいけば、点検と称してキオスク端末を持ち出せたかもしれない」。そう述べたラズ氏は、ソーシャルエンジニアリングの容易さと怖さを示した。

結局、データはキオスク端末の印刷機能を使ってプリントアウトした。「ほかにもフォルダを漁っていたら、RSAの鍵と証明書があった。クレジットカード会社に請求データを送信する際に使うものだろう。印刷し、自宅でOCRソフトで読み取ることも可能だ。クレジットカード会社への架空請求に悪用できる」。

クレジットカード情報も電子証明書も印刷して持ち出せることを証明

(次ページ、スマートテレビから病院のボット化へ)

本記事はアフィリエイトプログラムによる収益を得ている場合があります