「Symantec ATP」、過去の標的型攻撃と類似する攻撃を指摘し、対応優先度を自動判断する機能

シマンテック、EDR製品で標的型攻撃を検知する機械学習活用機能

2018年04月18日 07時00分更新

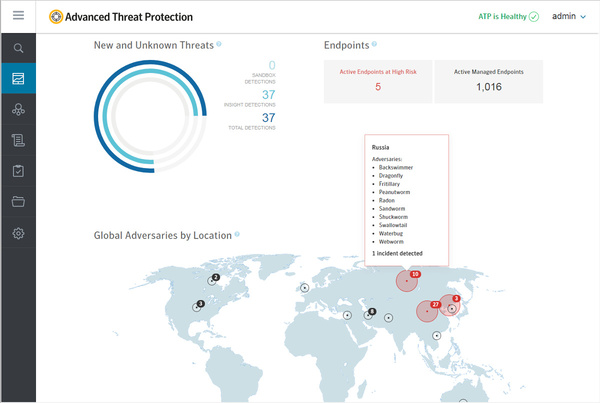

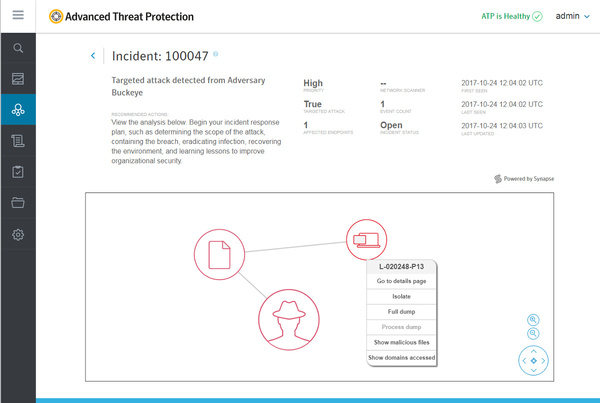

シマンテックは2018年4月17日、同社のEDR製品である「Symantec Advanced Threat Protection(ATP)」において、新たに「Symantec Targetd Attack Analytcs(TAA)」技術を用いた機能を追加したと発表した。顧客が受けた攻撃と過去の標的型攻撃との類似性を機械学習に基づいて発見し、信頼性の高いインシデントレポートを提供するとともに、セキュリティ担当チームが優先すべき対応などを提案するという。

「Symantec Advanced Threat Protection」の「Symantec Targetd Attack Analytcs(TAA)」技術を用いた新機能の画面イメージ。発見された脅威と、そこから想定される攻撃者が紐付けられている

発表会では、同社マネージドセキュリティサービス(MSS)日本統括の滝口博昭氏が、増加の続く標的型攻撃の最新状況や、新しい機能の詳細を説明した。

機械学習を適用し、攻撃の“断片”から標的型攻撃を発見する

Symantec ATPは、エンタープライズ向けのエンドポイントセキュリティ製品「Symantec Endpoint Protection(SEP)」のエージェントなどからセキュリティイベントを収集/蓄積/分析して、侵入済み攻撃の検知や発覚後の状況把握、被害拡大/侵攻の防止、早期回復などを図るためのオンプレミス型EDR製品。

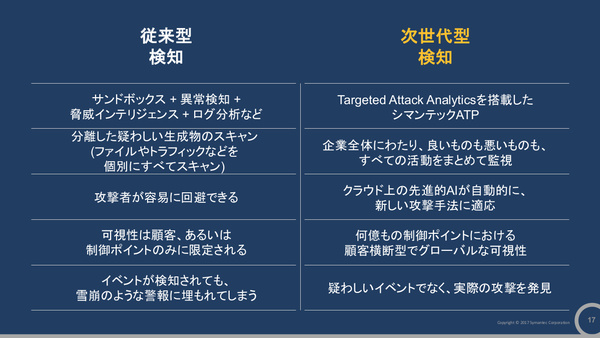

今回はここにTAAの技術を適用し、大量のセキュリティアラートに埋もれてしまいがちな標的型攻撃を機械学習の力で抽出し、過去の標的型攻撃事例とのパターンの類似性から、攻撃者が使用する攻撃手法やツールなどを示し、インシデントレスポンスにかかる工数を減らし、迅速な対策を促す。オプションではなく、ATPの新機能(新エンジン)として組み込まれるもので、追加費用もかからない。

「顧客の受けている攻撃を、シマンテックが把握している既知の標的型攻撃と紐付けることで、効率的なインシデントレスポンスを実現できる。たとえば、『この攻撃は○○の標的型攻撃と類似しており、ほかにこうした攻撃手法が取られている可能性があるので調査すべき』といったレポートが出せる」(滝口氏)

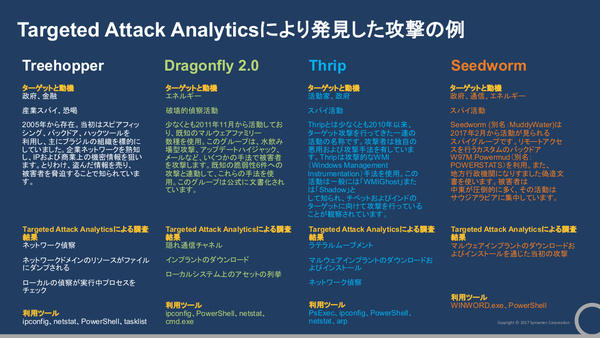

TAAは、もともとシマンテック社内の攻撃調査チームとセキュリティデータサイエンティストが協力して開発し、標的型攻撃キャンペーンを発見するために利用されてきた技術だ。シマンテックがグローバルに設置する攻撃センサーや顧客エンドポイントから収集した、9兆行におよぶ巨大なデータレイクを用い、攻撃の“断片”情報をつなぎ合わせて攻撃キャンペーンの全体像を浮かび上がらせる。エネルギー企業をターゲットとした「Dragonfly 2.0」を始めとして、これまでにおよそ1400件の標的型攻撃発見に活用されてきたという。

標的型攻撃のトレンド「正規ツールの悪用」を検知するのも機械学習

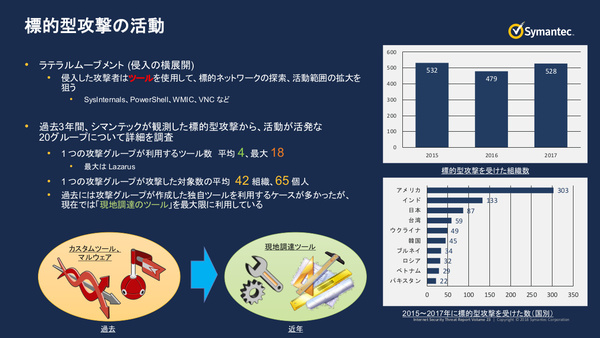

なお発表会では、シマンテックが3月に発表した年次報告書「2018年インターネットセキュリティ脅威レポート」において報告されている、標的型攻撃の最新動向についても説明がなされた。

標的型攻撃は引き続き増加傾向にあり、標的型攻撃を行う攻撃グループ数も増えている。その特徴として滝口氏は、「情報の窃取や収集だけでなく、社会インフラを狙った『破壊』目的の攻撃も徐々に増えている」こと、「攻撃手法としては『フィッシングメール』が圧倒的に多い(約7割)」ことを指摘する。ゼロデイ攻撃手法を使うグループも割合としては少なく(27%)、全体としては「手間をかけず、しかし素早く侵入する」方向性にあるという。

また、ネットワーク内への侵入に成功した攻撃者は「ラテラルムーブメント」と呼ばれる活動(ネットワーク内の探索や、より深くへの侵攻)を行うが、そこでは「PowerShell」などのWindows標準ツールを“現地調達”して悪用することで、なるべく侵入発覚を防ごうとするケースが目立つという。不正ツールを持ち込めばコードベースで検出されやすいが、正規ツールを不正利用すれば、検出の目をかいくぐりやすい。

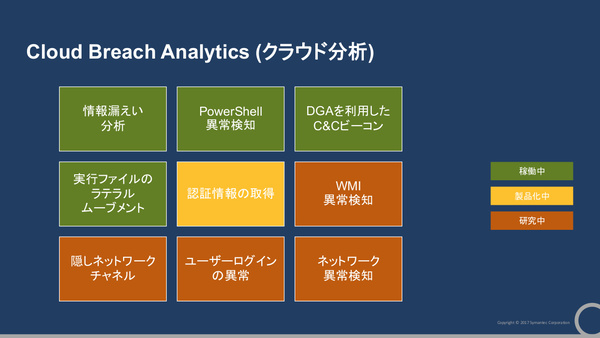

機械学習の適用先として、こうしたラテラルムーブメントの検知もあると、滝口氏は紹介した。ツールそのものが不正かどうかではなく、それを使った行動(ふるまい)から異常を検知する仕組みだ。そのほか、C&Cサーバー(C2サーバー)が使用するランダムなドメイン名の検出(DGA:Domain Generation Algorithm)、DNSクエリ内に埋め込まれた“隠し命令”の検出などにも、機械学習を活用しているという。

本記事はアフィリエイトプログラムによる収益を得ている場合があります