世界7000社で収集した65PB以上のデータ分析から、サイバー攻撃の最新動向を報告

パロアルトが「SaaSリスク」「速報フィッシング」などを警告

2015年11月10日 12時00分更新

パロアルトネットワークスは11月7日、同社のセキュリティプラットフォームを導入している世界7000社以上の実データに基づく最新のセキュリティレポートを発表した。企業での利用が進むSaaSへの脅威が高まっていること、話題性の高いニュースが短時間でスパムメールなどの攻撃に利用され始めていることなどを指摘している。

パロアルトネットワークス エヴァンジェリスト兼テクニカルディレクターの乙部幸一朗氏

この発表は、沖縄県で開催された「Cyber3 Conference Okinawa 2015」(内閣府主催)のオフィシャルサイドプログラムにおいて行われたもの。同調査はパロアルトの脅威インテリジェンスチーム「Unit42」が実施したもので、65ペタバイト以上のデータを分析し、67万5000以上の脅威を発見したという。

企業でのSaaS利用が普及、その裏にある脅威に注意せよ

パロアルトネットワークス エヴァンジェリスト兼テクニカルディレクターの乙部幸一朗氏は、企業におけるSaaSアプリケーションの普及に伴って、新たな攻撃や脅威が増えていることを指摘した。

前述した同社グローバル調査によると、企業ネットワーク上で利用されるSaaSアプリケーションは年々増加しており、最新調査では316種類のSaaSが利用されていることがわかった。

企業ネットワーク上で利用されるSaaSアプリケーションの種類は、2012年から2015年の間に46%も増加した。

「SaaSアプリケーションの導入が急速に増えたことにより、新たなセキュリティリスクや機密データへの不正アクセスが発生する可能性が高まっている。日本ではまだ被害が出ていないが、海外ではOffice 365やGoogle Appsなどの利用者がターゲットとなり、クラウドに格納された顧客データや開発コードなどを盗むという動きが出ている」(乙部氏)

ちなみに、利用帯域に基づくSaaS利用率では、日本ではDropBoxが32.08%と最も高く、以下Gmail、OneDriveが続く。セッション数ベースの利用率ではDropBox、iCloud、Outlook.comの順になった。こうした傾向はグローバル平均ともそれほど変わらなかった。

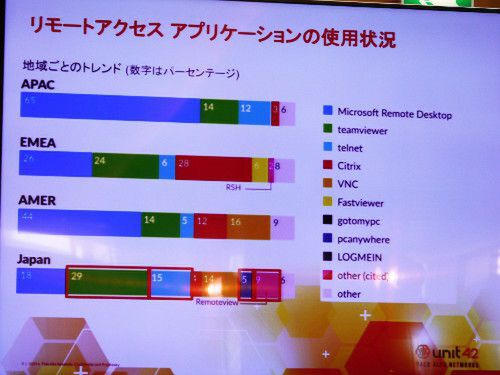

また316種類のアプリケーションのうち、79種類はリモートアクセスのアプリケーションだった。乙部氏は、「リモートアクセスアプリケーションは、サイバー攻撃で悪用されることが多い。日本では特に、TeamViewerの利用が多いという特徴がある」と説明した。

地域ごとのリモートアクセスアプリケーション利用状況。日本ではTeamViewerの利用度が高い

重大ニュースの報道を装ったフィッシング攻撃が多発

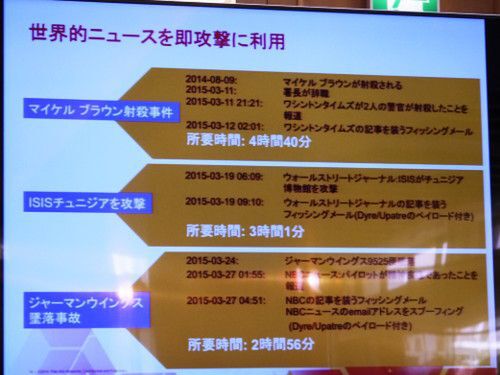

さらに、事故や事件などのニュースをきっかけにしたフィッシング攻撃が増加していることも指摘した。

今年3月にフランスで発生したジャーマンウイングス墜落事故の際には、第一報からわずか2時間56分で、米大手メディアNBCの記事を装ってフィッシングサイトに誘導するメールが不特定多数にばらまかれた。そのほかマイケル・ブラウン氏射殺事件、ISISによるチュニジア博物館攻撃の際にも同様に、報道機関からの速報記事を装ったフィッシングメールが配信された。話題性の高いニュースは、平均6時間ほどで攻撃に悪用されるようになっているという。

「攻撃者側では、攻撃作成ツールの自動化機能などを利用して、わずか数時間で新たな脆弱性を悪用することが可能になってきた。多くの人が関心を持つニュースが発生した際に、すぐに攻撃メールを作成できるようになっている。日本ではこうした事例はまだ確認されていないが、今後、日本でも同様の攻撃が始まることが想定される」(乙部氏)

世間的な興味を引くニュースが発生すると、極めて短時間のうちにフィッシング攻撃が実行される

未知のマルウェアの侵入経路を分析すると、78%がメール経由で、また18%がWebブラウジング経由で侵入したものであることも明らかになった。

また、ここにきて、マクロ型ウイルスが増加傾向にあることも指摘されている。

「一時は減少傾向にあったマクロ型ウイルスだが、ここにきて一気に増加している。この背景には、最も多く検知されたDRIDEXが、マクロ型ウイルスであった点が影響している。DRIDEXでは、250万もの亜種が発見されており、攻撃者にとって、DRIDEXが再利用しやすいマルウェアになっていることが背景にある」(乙部氏)

さらに、北米および欧州の政府、企業を標的にして、サイバースパイやサイバー犯罪を行っているグループとして、ロシア/ウクライナのCarbanak、ロシアのSandworm、中国のShell Crewの3つの攻撃者の存在を示した。

(→次ページ、システム導入からユーザー教育まで、多面的な防御対策が必要)

本記事はアフィリエイトプログラムによる収益を得ている場合があります