有事の総力戦に備え、部門横断で挑む“ホンキ”のインシデント演習

訓練だとわかっていても「緊張で脇汗をかいた」 LINEヤフー、初のランサムウェア訓練からの学び

2026年04月09日 10時00分更新

「訓練だとわかっていても、緊張感で脇汗をかきました」 ――。これは、LINEヤフーの「ランサムウェア対応訓練」に参加した事業部担当者の率直な感想だ。2025年には社会に影響が及ぶ大規模なランサムウェア被害が相次ぎ、企業のセキュリティ意識はもちろん、現場担当者の危機感もかつてないほど高まっている。

LINEヤフーにおいても、2025年に子会社のアスクルがランサムウェア被害に遭ったほか、合併前後の2023年にも不正アクセスによる大規模な情報漏えいを経験している。こうした背景から、同社は部門横断でのインシデント対応訓練を重ねてきた。そして、2026年3月26日に、ランサムウェア対応に特化した初の訓練を行っている。

本記事では、当日の訓練の様子や採用された攻撃シナリオ、参加者のリアルな感想などをお届けする。

“現場を模した環境”かつ“リアルな攻撃”に部門横断で挑む

LINEヤフー初のランサムウェア対応訓練は、脆弱性診断やペネトレーションテスト(侵入テスト)などを手掛けるFore-Z(フォアーゼット)の協力のもとで実施された。

今回の訓練は「現場の対応強化」にフォーカスしており、CSIRTやSOCといったセキュリティ組織に加え、被災想定の事業部やデータベース(クラウドサービス)チームからも担当者が参加した。各チームが密に連携して脅威の分析や対応にあたり、有事の際にも冷静に判断できるようリアルな経験を積むことに重きが置かれている。

訓練を主導したセキュリティ部門 教育部の今井健太氏は、「ランサムウェア被害は完全には防げないからこそ、万が一発生した時に、いかに被害を最小限に抑え、いかにスピーディに対応できるかを訓練しなければならない。ランサムウェア攻撃に正攻法はないが、連携と判断が必ず問われる」と語る。

そのためFore-Zは、より実践的な訓練ができるよう、LINEヤフーの現場を模した仮想環境を構築。訓練の進捗を可視化するダッシュボードも用意した。この仮想環境の中で、ランサムウェア被害のターゲットとなったのは、ユーザー数5000人規模という設定のオークションサイトである。

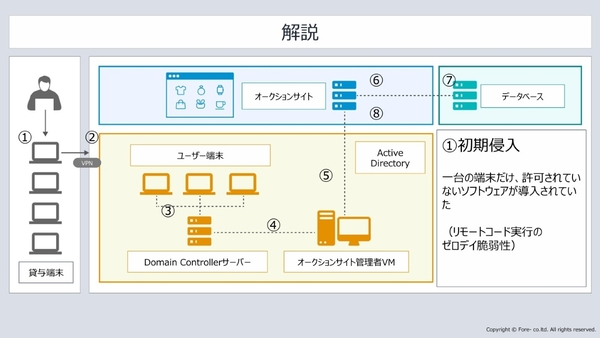

具体的な攻撃のシナリオはこうだ。初期侵入の経路となったのは、“許可されていないソフトウェア”が導入された1台の貸与端末である。攻撃者は、このソフトウェアが抱えるリモートコード実行(RCE)のゼロデイ脆弱性を悪用した。

そして、端末内の認証情報を入手して、VPN経由でのRDPでActive Directory(AD)環境下の仮想マシンに侵入する。そこからAD内のDomain Controllerの共有フォルダ内に残存していた“外部ベンダー用のDomain Adminアカウント”の認証情報(平文記載)を取得する。

こうして奪取したDomain Adminアカウントで、DCSync攻撃(AD環境の資格情報にアクセスする手法)を実行。さらに、オークションサイト管理者の仮想端末へ横展開し、そこで得た認証情報を足掛かりにオークションサイトのWebサーバーへSSH接続。そのサーバーの設定不備(sudoの脆弱性)を突いて特権昇格を果たす。

最後に、Webサーバー内のconfigファイルで得られた接続情報からデータベース(DB)へ接続するも、DBの暗号化には失敗。最終的には、Webサーバーを暗号化して、ランサムノートを設置 ―― というのが、今回の訓練で対応が求められる攻撃キルチェーンだ。

このように、あえて未承認のソフトウェアや過去アカウントの残存、過剰な権限付与など、多くの企業で抱えがちな脆弱性を組み込んだリアルな攻撃シナリオが設定されている。

本記事はアフィリエイトプログラムによる収益を得ている場合があります