Windows 10以来、Windowsにはさまざまなセキュリティ機能が搭載され、一部はすぐに廃止され、また、一部は別のものに置き換えられた。ここでは、Windows 11の現状のセキュリティを簡単に整理してみる。

大きく分けて2つのセキュリティレベルがある

Windowsには現状、大きく2つのセキュリティレベルがある。1つは、通常のWindows 11のセキュリティで、「ベースラインWindowsセキュリティ」(以下、ベースライン)と呼ばれる。これは、Windows 11プレインストールマシンが必ず備えるべき最低限のセキュリティである。

もう1つは「セキュアコアPC」と呼ばれ、企業や組織内で高度なセキュリティを要求する用途を想定したセキュリティである。セキュアコアPCでは、「ベースライン」で任意とされた機能の大半を必須としている。また、「仮想化ベースのセキュリティ」に対応しなければならない。

セキュアコアPCではプレインストール時に特定のドライバの組み込みなどが必要になるため、セキュアコアPCとしてのプレインストールマシンが出荷される。結果的に「ベースライン」と「セキュアコアPC」は、別の構成(別製品、別SKU)として出荷されることになる。

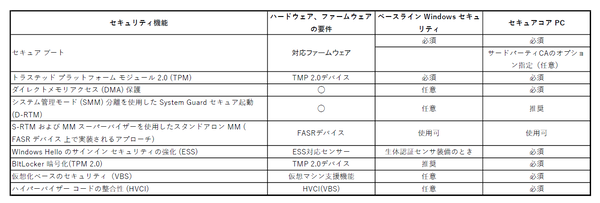

この2つで使われるセキュリティ技術をまとめたのが以下の表である。

Windowsに盛り込まれたセキュリティ技術

まず「セキュアブート」だが、Windows 8で導入されたので、すでに存在自体は知っている人も多いだろう。簡単に言えば、ファームウェア(UEFI)が記録しているキーとOSが、起動時に提供するキーと一致するかどうかを確認する。一致しない場合、OSが改竄されている可能性があり、キーが一致したときのみOSを起動する。

セキュリティ用デバイスである「TPM 2.0」(Trusted Platform Module 2.0)は、Windows 11のインストール条件でもあり、随分前に話題になったので細かく説明する必要はないだろう。ハードウェアとして、TPM 2.0相当の機能があればよい。

「DMA保護」は「カーネルDMA保護」とも呼ばれる。外部デバイスが直接メモリを読み書きすることをDMA(Direct Memory Access)と言う。外部デバイスが直接メモリをアクセスすることで、処理を高速化できるというメリットがある。しかし、これを無許可にさせると、メモリ上にある重要なデータを取得されてしまう危険性がある。現在のPCでは、USB4やThunderboltなどに接続した外部デバイスからDMAが可能であるため、許可なくDMAさせることには問題がある。

ドライバーがDMA再マッピング(DMA範囲の再設定)に対応していない場合、ユーザーのログイン前や画面のロック中には動作が禁止される。また、管理者は互換性のないドライバに対して規定の動作を指定できる。

「D-RTM(Dynamic Root of Trust for Measurement。測定の動的信頼ルート)」は、次にある「S-RTM(Static Root of Trust for Measurement。測定の静的信頼ルート)」と対になる。

S-RTMは、通常の起動プロセス内に未承認のファームウェアやソフトウェアがあるかどうかを判定し、それらを起動しないようにする。ただし、通常の起動手順であるため、UEFI起動以前にコードが動作するような場合には対応ができない。

D-RTM(System Guard Secure Launchとも呼ばれる)は、ファームウェアの起動後に、CPUを制御して、強制的にコードが何も実行されていない状態を作り出す。その後にファームウェアを起動することで、改変の可能性のないファームウェア環境が起動し、OSの起動シーケンスに入ることができる。

「Windows Hello ESS(Enhanced Sign-in Security)」は、Windows Hello用ソフトウェアモジュール(例えば顔認証プログラムなど)や、生体認証データを「仮想化ベースセキュリティ」を使って保護する技術を指す。ただし、そのためにはWindows Hello ESSに対応した生体認証センサー、ドライバーが必要になる。

「BitLocker」については、本連載の過去記事(「Windows 11 24H2では「デバイスの暗号化」の条件が変わり、より多くのPCでドライブが暗号化される」)を参照していただきたい。

「仮想化ベースのセキュリティ」とは、仮想マシン支援機能を使って、セキュリティ機能の一部をセキュアカーネルを使った特殊なOS環境側で動作させるもの。このためには、CPUの仮想マシン支援環境が仮想マシンの「入れ子」に対応している必要がある。

「ハイパーバイザーコードの整合性(HVCI。Hyper-Visor Code Integrity)」は、仮想化ベースのセキュリティを使ったデバイスドライバーからのカーネル保護技術の1つ。仮想化でOSとは分離された領域を作り、そこに対象プログラムをロードして検証をする。こうすることで、外部からの影響を受けないように検証が可能。また、署名の検査を強制する。

駆け足で解説したが、Windows 10で搭載されたときと名称が異なる技術もある。ある意味でまだ開発途上で、重大なセキュリティホールの原因になりそうなところにフタをしたという印象がある。

とはいえ、セキュリティ機能に大きな実行時間を使われてしまうようだと、本来は重要な機能を停止してしまうユーザーも現れる。ある意味でバランスを取りながら、セキュリティを実行していく、そういう状態なのであろう。

本記事はアフィリエイトプログラムによる収益を得ている場合があります

この連載の記事

-

第518回

PC

WindowsにおけるUAC(ユーザーアカウント制御)とは何? 設定は変えない方がいい? -

第517回

PC

Windows 11の付箋アプリはWindowsだけでなく、スマホなどとも共有できる -

第516回

PC

今年のWindows 11には26H2以外に「26H1」がある!? 新種のCPUでのAI対応の可能性 -

第515回

PC

そもそも1キロバイトって何バイトなの? -

第514回

PC

Windows用のPowerToysのいくつかの機能がコマンドラインで制御できるようになった -

第513回

PC

Gmailで外部メール受信不可に! サポートが終わるPOPってそもそも何? -

第512回

PC

WindowsのPowerShellにおけるワイルドカード -

第511回

PC

TFS/ReFS/FAT/FAT32/exFAT/UDF、Windows 11で扱えるファイルシステムを整理する -

第510回

PC

PowerShellの「共通パラメーター」を理解する -

第509回

PC

Windowsにも実装された、生成AIと他のシステムを接続するためのプロトコル「MCP」とは何か? - この連載の一覧へ