交渉や身代金支払いをする価値がない相手もいる、その見極め方

ランサム脅迫者との身代金交渉のコツは? “交渉代行人”Coveware CEOが語る

2025年06月10日 08時00分更新

攻撃者に身代金を支払う「唯一のケース」とは?

――次のステップである「交渉」はどのように行うのですか?

シーゲル氏:交渉にあたっては、始めに“最終成果物”――つまり、攻撃者から何を手に入れたいのかを特定する。それは「復号ツール」や「復号キー」の場合もあれば、(被害状況や復旧可能性の調査のために)「時間稼ぎをしたい」場合もある。あるいは、データ漏洩がどのくらいの範囲まで及んでいるのかを把握するために、攻撃者に盗み出したファイルのリストを送ってもらうこともある。

そのうえで、われわれが持つ予測モデルに基づいて、成果物が手に入る可能性がどの程度あるのかのフォーキャストを立てる。

それと並行して、クライアント企業の被害がこれ以上拡大しないように「封じ込め」の作業も行い、バックアップからの復旧プロセスを実行する。これにより、バックアップから復旧できる資産、復旧できない資産を確認する。

そうしたうえで、ランサム(身代金)を支払うか、支払わないかを決断する。

――どんなケースで支払うのか、あるいは支払わないのか。具体例を挙げられますか?

シーゲル氏:通常、攻撃者に身代金を支払う唯一のケースは「バックアップが有効でない場合」。バックアップからコンピューターやサーバーが復旧できず、そのままでは事業継続ができないと判断すれば、身代金の支払いを検討する。その反対に、バックアップが有効で事業継続ができるのであれば、「身代金は支払わないように」とアドバイスする。身代金を支払うことは、良い考えではないからだ。

われわれはデータ復旧も支援する。可能であれば、暗号化の解除やクラッキングも行うし、復号ツールや復号キーが入手できたら、(そのまま利用するのはリスクがあるため)われわれのソフトウェアで動作するように変換したうえで実行する。

(評価-交渉-合意-ダウンタイム終了の全プロセスに要する時間は)平均で2週間くらいだろうか。もちろんケースバイケースであり、2日で済む場合も、2カ月かかる場合もある。

先に述べたとおり、攻撃アクターごとに取るべきアプローチや対処法は異なる。その詳細は話せないが、攻撃者の行動パターンを追跡することが有効だ。攻撃者たちは同じことを繰り返す傾向があるので、われわれはそのパターンを見て戦略を構築している。

Veeamの製品/サービスと統合が進む、日本市場への展開は

――Veeamによる買収後、どのような体制になっているのでしょうか?

シーゲル氏:Covewareは「Coveware by Veeam」ブランドで、独立したビジネスとして運営しているが、一方では製品/サービス面での統合も進んでいる。Veeam買収により、(創業時から目標にしていた)中小企業の支援に向けたリーチが拡大している。

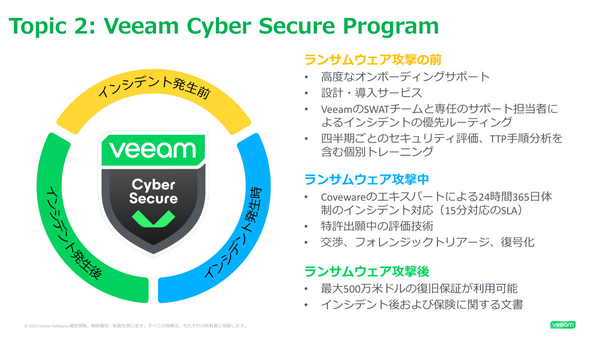

現在は「Veeam Cyber Securityプログラム」として、Covewareのインテリジェンスを生かしながら、インシデント発生前・発生中・発生後にさまざまなサポートを提供している。

「Veeam Cyber Securityプログラム」の概要(Veeam発表会資料より)

また、「Veeam Data Platform(VDP)」のPremiumエディションでは、エンドポイント向けの「Recon Scanner」を搭載した。Recon Scannerは、Veeamとわれわれが共同開発した技術で、自動スキャン、リアルタイムのアラートなどの機能を持つ。さらに、ランサムウェア攻撃を受けた顧客に対して、Veeam Ransomware SWATチームを立ち上げ、支援を行う。

――日本市場への展開はいかがでしょうか?

シーゲル氏:Veeamのサービスはグローバルに利用可能だ。

Covewareの拠点は、アジアではニュージーランドとオーストラリアにある。現在、日本には人員を配置していないが、Covewareのサービスはその国に人員を置かなくても運営可能だ。

実際、すでに日本にも顧客がいる。さらに、現在の日本では政府や自治体を含め、多くの企業がランサムウェア攻撃にさらされているという実態も把握している。