日本ハッカー協会がセミナー開催、同事件担当の平野敬弁護士や高木浩光氏らが登壇【前編】

Coinhive事件に学ぶ、エンジニアが刑事事件で身を守る方法

2019年05月08日 07時00分更新

平野弁護士:「エンジニアにとっても“警察沙汰”はけっこう身近なもの」

「エンジニアのための刑事手続入門」と題した講演を行った弁護士の平野敬氏は、刑事事件手続きがどのような流れで行われるのか、自分が被疑者となった場合にどうすれば身を守れるのか、弁護士はそれをどう支援するのかといったことを、豊富な具体例をまじえてわかりやすく紹介した。

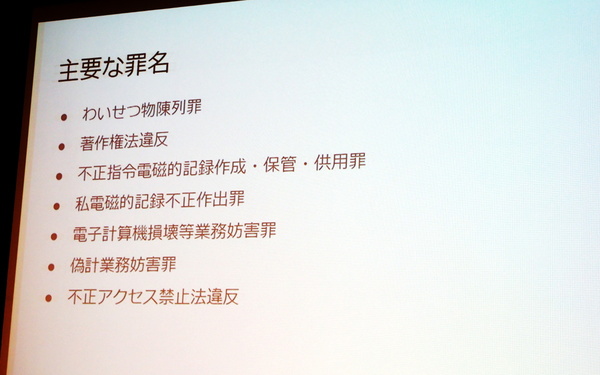

平野氏はまず、90年代後半のインターネット普及と並行して、日本国内でITエンジニアがどのような刑事犯罪に問われてきたのかの具体例を列挙した。

1996年「ベッコアメ事件」の猥褻(わいせつ)物陳列罪に始まり、「Winny事件」の著作権法違反、「Coinhive事件」「Wizard Bible事件」の不正指令電磁的記録作成・保管・供用罪(いわゆるウイルス作成罪)、「マンガワン事件」の私電磁的記録不正作出・供用罪(電子版の私文書偽造)、「リネージュII事件」の電子計算機損壊等業務妨害罪、「Librahack事件(岡崎市立中央図書館事件)」の偽計業務妨害罪、「ACCS事件」の不正アクセス禁止法違反、といった罪名が並ぶ。

上述した事件は無罪/有罪判決が確定したもの、公判進行中のものなどさまざまだが、被疑者であるエンジニアが犯罪を意図していなかった、違法という認識がなかったものが多い。法整備から日が浅く、社会的な共通認識や判例がまだ十分ではない領域では特にこうした事態が起こりやすい。

「一般にエンジニアの方には、暴力や薬物犯罪といった荒事(あらごと)とは無縁の人生を送ってきた人が多いと思う。だが、こうした一連の事例を見ると、刑罰、刑事手続き、警察沙汰というのが『けっこう身近にある』と感じられたのではないか」

もうひとつ平野氏は、第2次ベッコアメ事件(1998年)の捜査において警察が、事件とは関係のないISP会員リストまでを押収し、その後の準抗告裁判において違法な証拠差押えと判断されたことも指摘した。

「このようにインターネットの初期から、警察とエンジニアの間には緊張関係があり、また警察はしばしば違法捜査を引き起こしていた」

身を守るために、まずは「刑事手続きの流れ」を理解する

刑事事件の被疑者として罪に問われた場合、最低でも刑事手続きの流れが頭に入っていなければ「自分の身を守ることはできない」と平野氏は述べ、その流れを説明した。

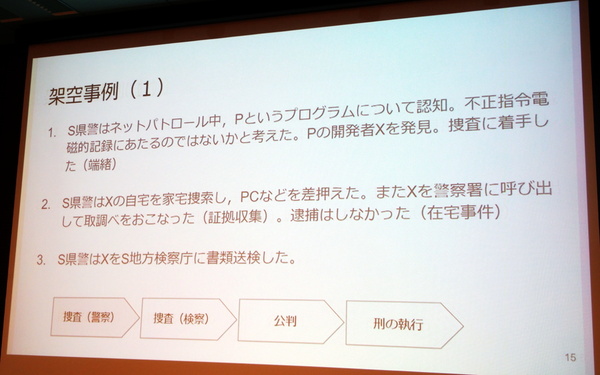

まず、刑事手続きは大きく分けて「捜査」「公判」「刑の執行」という3つの段階で構成されている。

捜査段階はさらに、警察における捜査、検察における捜査の2段階に分かれる。地方自治体の組織である警察では、事件を認知して捜査を開始し、さまざまな方法(逮捕、取り調べ、差し押さえ、実況見分など)で証拠を収集したうえで、その証拠群を検察庁に送致(送検)する。

ちなみにこのとき、警察捜査において被疑者の身柄を逮捕・勾留するケースとしないケース(身柄事件/在宅事件)があり、送検の際も証拠として身柄を送るケースと送らないケース(身柄送検/書類送検)がある。サイバー犯罪事件の多くは、在宅事件として捜査が進められるケースが多い。

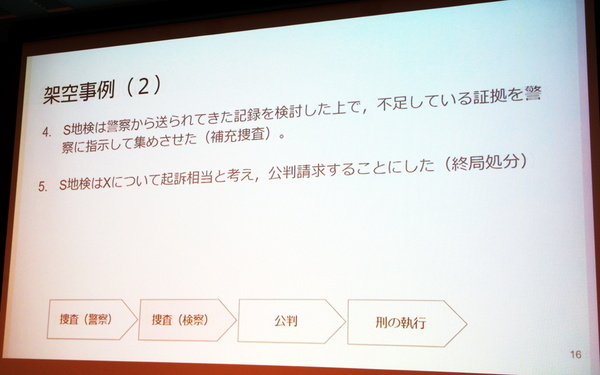

国の組織である検察では、警察から受け取った事件と証拠を検察官が調査し、証拠が不足している場合は証拠の補充も行いながら、最終的な処分(終局処分)を決定する。終局処分には被疑者を裁判にかける「公判請求(起訴)」、被疑者同意のもと罰金刑を課す「略式起訴」、そして裁判には進まない「不起訴」という3種類の決定がある。

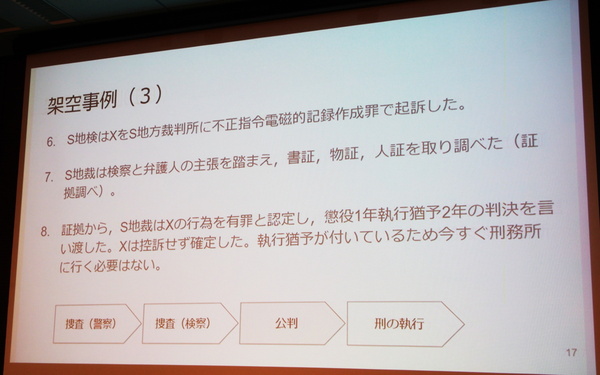

公判請求が行われた場合、被疑者は「被告人」となり、公判段階へと進む。

公判段階ではまず、裁判所が検察官からの起訴を受けて、裁判所において証拠調べ(書証=書類、物証、人証=被告人や証人)を行う。これをふまえたうえで、裁判官が検察官からの論告と弁護人からの弁論を聞き、最後に判決の言い渡しを行う。ここで有罪/無罪の認定や刑罰の決定が行われる。